উন্নত এনক্রিপশন স্ট্যান্ডার্ড (এইএস)

পরবর্তী দুটি পদক্ষেপ ক্রমটি প্রয়োগ করে.

উন্নত এনক্রিপশন স্ট্যান্ডার্ড (এইএস)

মরিস জে. ডওয়ার্কিন, এলেন খ. বার্কার, জেমস আর. নেচেভাতাল, জেমস ফোটি, লরেন্স ই. বাসহাম, ই. রবাক, জেমস এফ. ড্রে জুনিয়র.

বিমূর্ত

উন্নত এনক্রিপশন স্ট্যান্ডার্ড (এইএস) একটি এফআইপি-অনুমোদিত ক্রিপ্টোগ্রাফিক অ্যালগরিদম নির্দিষ্ট করে যা বৈদ্যুতিন ডেটা সুরক্ষার জন্য ব্যবহার করা যেতে পারে. এইএস অ্যালগরিদম হ’ল একটি প্রতিসম ব্লক সাইফার যা এনক্রিপ্ট করতে পারে (এনসিফার) এবং ডিক্রিপ্ট (ডিকিফার) তথ্য. এনক্রিপশন ডেটা সাইফারেক্সট নামে পরিচিত একটি অনির্বচনীয় আকারে রূপান্তর করে; ডিক্রিপ্ট করা সাইফারটেক্সট ডেটাটিকে তার মূল আকারে রূপান্তরিত করে, যাকে প্লেটেক্সট বলে বলা হয়. এইএস অ্যালগরিদম 128, 192 এর ক্রিপ্টোগ্রাফিক কীগুলি ব্যবহার করতে সক্ষম এবং 128 বিটের ব্লকে ডেটা এনক্রিপ্ট এবং ডিক্রিপ্ট করতে 256 বিট ব্যবহার করতে সক্ষম.

উন্নত এনক্রিপশন স্ট্যান্ডার্ড (এইএস)

উন্নত এনক্রিপশন স্ট্যান্ডার্ড (এইএস) ইউ দ্বারা প্রতিষ্ঠিত বৈদ্যুতিন ডেটা এনক্রিপশন জন্য একটি স্পেসিফিকেশন.2001 সালে ন্যাশনাল ইনস্টিটিউট অফ স্ট্যান্ডার্ডস অ্যান্ড টেকনোলজি (এনআইএসটি). এইগুলি আজ ব্যাপকভাবে ব্যবহৃত হয় কারণ এটি কার্যকর করা আরও কঠিন হওয়া সত্ত্বেও এটি ডেস এবং ট্রিপল ডেসের চেয়ে অনেক বেশি শক্তিশালী.

মনে রাখতে পয়েন্ট

- এইএস একটি ব্লক সাইফার.

- মূল আকারটি 128/192/256 বিট হতে পারে.

- প্রতিটি 128 বিটের ব্লকে ডেটা এনক্রিপ্ট করে.

এর অর্থ এটি ইনপুট হিসাবে 128 বিট নেয় এবং আউটপুট হিসাবে 128 বিট এনক্রিপ্ট করা সাইফার পাঠ্যের আউটপুট দেয়. এইএস প্রতিস্থাপন-পারমুটেশন নেটওয়ার্ক নীতির উপর নির্ভর করে যার অর্থ এটি লিঙ্কযুক্ত অপারেশনগুলির একটি সিরিজ ব্যবহার করে সঞ্চালিত হয় যা ইনপুট ডেটা প্রতিস্থাপন এবং বদলানো জড়িত.

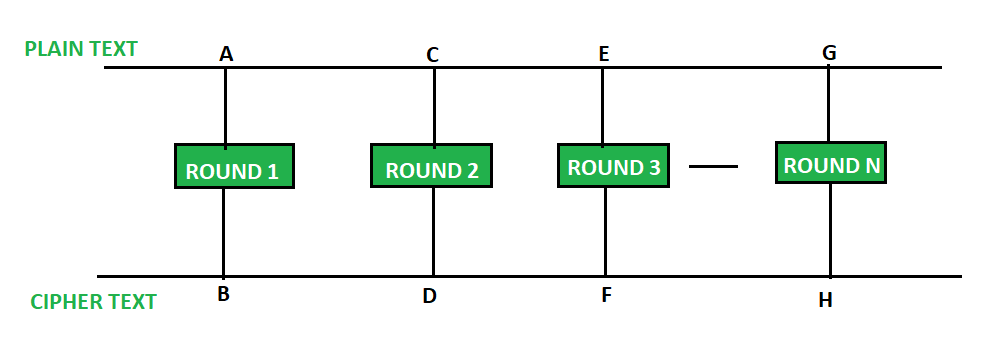

সাইফার কাজ:

এইএস বিটগুলির চেয়ে ডেটা বাইটে অপারেশন করে. যেহেতু ব্লকের আকারটি 128 বিট, সাইফার একবারে ইনপুট ডেটার 128 বিট (বা 16 বাইট) প্রক্রিয়া করে.

রাউন্ডের সংখ্যা নিম্নলিখিত হিসাবে মূল দৈর্ঘ্যের উপর নির্ভর করে:

- 128 বিট কী – 10 রাউন্ড

- 192 বিট কী – 12 রাউন্ড

- 256 বিট কী – 14 রাউন্ড

বৃত্তাকার কী তৈরি:

কী থেকে সমস্ত বৃত্তাকার কীগুলি গণনা করতে একটি মূল তফসিল অ্যালগরিদম ব্যবহৃত হয়. সুতরাং প্রাথমিক কীটি অনেকগুলি বিভিন্ন রাউন্ড কী তৈরি করতে ব্যবহৃত হয় যা এনক্রিপশনটির সংশ্লিষ্ট রাউন্ডে ব্যবহৃত হবে.

জোড়া লাগানো :

এইএস প্রতিটি ব্লককে 16 বাইট হিসাবে বিবেচনা করে (4 বাইট এক্স 4 বাইট = 128) গ্রিড একটি কলামে প্রধান বিন্যাসে.

[বি 0 | বি 4 | বি 8 | বি 12 | | বি 1 | বি 5 | বি 9 | বি 13 | | বি 2 | বি 6 | বি 10 | বি 14 | | বি 3 | বি 7 | বি 11 | বি 15]

প্রতিটি রাউন্ডে 4 টি পদক্ষেপ রয়েছে:

- সাববাইটস

- শিফট্রো

- মিক্স কলামস

- বৃত্তাকার কী যুক্ত করুন

শেষ রাউন্ডে মিক্স কলামস গোলাকার নেই.

সাববাইটগুলি প্রতিস্থাপন এবং শিফট্রো এবং মিক্স কলামগুলি অ্যালগরিদমে ক্রমানুসারে সম্পাদন করে.

সাববাইটস:

এই পদক্ষেপটি প্রতিস্থাপন প্রয়োগ করে.

এই পদক্ষেপে প্রতিটি বাইট অন্য বাইট দ্বারা প্রতিস্থাপিত হয়. এটি এস-বক্স নামে পরিচিত একটি লুকআপ টেবিল ব্যবহার করে সঞ্চালিত. এই প্রতিস্থাপনটি এমনভাবে করা হয় যে কোনও বাইট কখনই নিজের দ্বারা প্রতিস্থাপিত হয় না এবং অন্য বাইট দ্বারা প্রতিস্থাপিত হয় না যা বর্তমান বাইটের প্রশংসা. এই পদক্ষেপের ফলাফলটি আগের মতো একটি 16 বাইট (4 x 4) ম্যাট্রিক্স.

পরবর্তী দুটি পদক্ষেপ ক্রমটি প্রয়োগ করে.

শিফট্রো:

এই পদক্ষেপটি যেমন শোনাচ্ছে ঠিক তেমনই. প্রতিটি সারি একটি নির্দিষ্ট সংখ্যক বার স্থানান্তরিত হয়.

- প্রথম সারিতে স্থানান্তরিত হয় না

- দ্বিতীয় সারিতে একবার বাম দিকে স্থানান্তরিত হয়.

- তৃতীয় সারিতে দু’বার বাম দিকে স্থানান্তরিত হয়.

- চতুর্থ সারিটি তিনবার বাম দিকে স্থানান্তরিত হয়.

(একটি বাম বিজ্ঞপ্তি শিফট করা হয়.)

[বি 0 | বি 1 | বি 2 | বি 3] [বি 0 | বি 1 | বি 2 | বি 3] | বি 4 | বি 5 | বি 6 | বি 7 | -> | বি 5 | বি 6 | বি 7 | বি 4 | | বি 8 | বি 9 | বি 10 | বি 11 | | বি 10 | বি 11 | বি 8 | বি 9 | [বি 12 | বি 13 | বি 14 | বি 15] [বি 15 | বি 12 | বি 13 | বি 14]

মিক্স কলামস:

এই পদক্ষেপটি মূলত একটি ম্যাট্রিক্স গুণ. প্রতিটি কলাম একটি নির্দিষ্ট ম্যাট্রিক্সের সাথে গুণিত হয় এবং এইভাবে কলামে প্রতিটি বাইটের অবস্থান পরিবর্তন করা হয়.

এই পদক্ষেপটি শেষ রাউন্ডে এড়ানো হয়েছে.

[সি 0] [2 3 1 1] [বি 0] | সি 1 | = | 1 2 3 1 | | বি 1 | | সি 2 | | 1 1 2 3 | | বি 2 | [সি 3] [3 1 1 2] [বি 3]

বৃত্তাকার কী যুক্ত করুন:

এখন পূর্ববর্তী পর্যায়ের ফলস্বরূপ আউটপুটটি সংশ্লিষ্ট রাউন্ড কী সহ XOR-ED. এখানে, 16 বাইটগুলি গ্রিড হিসাবে বিবেচনা করা হয় না তবে ঠিক 128 বিট ডেটা হিসাবে.

এই সমস্ত রাউন্ডের পরে 128 বিট এনক্রিপ্ট করা ডেটা আউটপুট হিসাবে ফিরে দেওয়া হয়. এই প্রক্রিয়াটি পুনরাবৃত্তি করা হয় যতক্ষণ না সমস্ত ডেটা এনক্রিপ্ট করা হয় এই প্রক্রিয়াটি অতিক্রম করে.

ডিক্রিপশন:

রাউন্ডগুলির পর্যায়গুলি সহজেই পূর্বাবস্থায় ফিরে যেতে পারে কারণ এই পর্যায়েগুলির বিপরীত থাকে যা সম্পাদন করার সময় পরিবর্তনগুলি ফিরে আসে.প্রতিটি 128 ব্লক মূল আকারের উপর নির্ভর করে 10,12 বা 14 রাউন্ডের মধ্য দিয়ে যায়.

ডিক্রিপশনে প্রতিটি রাউন্ডের পর্যায়গুলি নিম্নরূপ:

- বৃত্তাকার কী যুক্ত করুন

- বিপরীতমুখী মিশ্রণ

- শিফট্রো

- বিপরীত সাববাইট

ডিক্রিপশন প্রক্রিয়াটি বিপরীতভাবে সম্পন্ন এনক্রিপশন প্রক্রিয়া তাই আমি উল্লেখযোগ্য পার্থক্য সহ পদক্ষেপগুলি ব্যাখ্যা করব.

বিপরীত মিক্স কলামস:

এই ধাপ.

[বি 0] [14 11 13 9] [সি 0] | বি 1 | = | 9 14 11 13 | | সি 1 | | বি 2 | | 13 9 14 11 | | সি 2 | [বি 3] [11 13 9 14] [সি 3]

বিপরীত সাববাইটস:

বিপরীত এস-বাক্সটি একটি লুকআপ টেবিল হিসাবে ব্যবহৃত হয় এবং ডিক্রিপশন চলাকালীন বাইটগুলি প্রতিস্থাপন করা হয়.

অ্যাপ্লিকেশন:

এইগুলি অনেকগুলি অ্যাপ্লিকেশনগুলিতে ব্যাপকভাবে ব্যবহৃত হয় যার জন্য সুরক্ষিত ডেটা স্টোরেজ এবং সংক্রমণ প্রয়োজন. কিছু সাধারণ ব্যবহারের ক্ষেত্রে অন্তর্ভুক্ত:

- তারবিহীন নিরাপত্তা: ডেটা গোপনীয়তা নিশ্চিত করতে এবং অননুমোদিত অ্যাক্সেস রোধ করতে ওয়্যারলেস নেটওয়ার্কগুলি যেমন ওয়াই-ফাই নেটওয়ার্কগুলি সুরক্ষিত করতে এইএস ব্যবহৃত হয়.

- ডাটাবেস এনক্রিপশন: এইগুলি ডাটাবেসে সঞ্চিত সংবেদনশীল ডেটা এনক্রিপ্ট করতে প্রয়োগ করা যেতে পারে. এটি ডেটা লঙ্ঘনের ক্ষেত্রে অননুমোদিত অ্যাক্সেস থেকে ব্যক্তিগত তথ্য, আর্থিক রেকর্ড এবং অন্যান্য গোপনীয় ডেটা রক্ষা করতে সহায়তা করে.

- সুরক্ষিত যোগাযোগ: এইগুলি ইন্টারনেট যোগাযোগ, ইমেল, তাত্ক্ষণিক বার্তা এবং ভয়েস/ভিডিও কলগুলির মতো প্রোটোকলগুলিতে ব্যাপকভাবে ব্যবহৃত হয়.এটি নিশ্চিত করে যে ডেটা গোপনীয় রয়েছে.

- তথ্য ভান্ডার: ক্ষতি বা চুরির ক্ষেত্রে অননুমোদিত অ্যাক্সেস থেকে রক্ষা করে হার্ড ড্রাইভ, ইউএসবি ড্রাইভ এবং অন্যান্য স্টোরেজ মিডিয়াতে সঞ্চিত সংবেদনশীল ডেটা এনক্রিপ্ট করতে এইএস ব্যবহৃত হয়.

- ভার্চুয়াল বেসরকারী নেটওয়ার্ক (ভিপিএন): ব্যবহারকারীর ডিভাইস এবং একটি রিমোট সার্ভারের মধ্যে যোগাযোগ সুরক্ষিত করতে এইএস সাধারণত ভিপিএন প্রোটোকলগুলিতে ব্যবহৃত হয়. এটি নিশ্চিত করে যে ভিপিএন এর মাধ্যমে প্রেরিত এবং প্রাপ্ত ডেটা ব্যক্তিগত থাকে এবং শ্রুতিমধুর দ্বারা বোঝা যায় না.

- পাসওয়ার্ডগুলির সুরক্ষিত স্টোরেজ: এইএস এনক্রিপশন সাধারণত পাসওয়ার্ডগুলি নিরাপদে সঞ্চয় করতে নিযুক্ত করা হয়. প্লেটেক্সট পাসওয়ার্ড সংরক্ষণের পরিবর্তে, এনক্রিপ্ট করা সংস্করণটি সংরক্ষণ করা হয়. এটি সুরক্ষার একটি অতিরিক্ত স্তর যুক্ত করে এবং স্টোরেজটিতে অননুমোদিত অ্যাক্সেসের ক্ষেত্রে ব্যবহারকারীর শংসাপত্রগুলি সুরক্ষা দেয়.

- ফাইল এবং ডিস্ক এনক্রিপশন: এইগুলি কম্পিউটার, বাহ্যিক স্টোরেজ ডিভাইস এবং ক্লাউড স্টোরেজে ফাইল এবং ফোল্ডারগুলি এনক্রিপ্ট করতে ব্যবহৃত হয়. এটি অননুমোদিত অ্যাক্সেস রোধ করতে ডিভাইসগুলিতে বা ডেটা ট্রান্সফারের সময় সঞ্চিত সংবেদনশীল ডেটা সুরক্ষা দেয়.

সারসংক্ষেপ :

এইএস নির্দেশিকা সেটটি এখন এনক্রিপশন এবং ডিক্রিপশন এর জন্য এইএস ব্যবহার করে এমন অ্যাপ্লিকেশনগুলির গতি এবং সুরক্ষা উন্নত করতে সিপিইউতে (বেশ কয়েকটি জিবি/এস এর থ্রুপুট সরবরাহ করে) এ সংহত করা হয়েছে. যদিও এটির পরিচিতির 20 বছর হয়ে গেছে আমরা এইএস অ্যালগরিদমটি ভাঙ্গতে ব্যর্থ হয়েছি কারণ এটি বর্তমান প্রযুক্তির সাথেও অক্ষম. আজ অবধি একমাত্র দুর্বলতা অ্যালগরিদম বাস্তবায়নে রয়ে গেছে.

সর্বশেষ আপডেট: 22 মে, 2023

নিবন্ধ পছন্দ