ক্রিপ্টোগ্রাফি কৌশল

এতে, সরল পাঠ্য নম্বর বা অক্ষরগুলি সিউডোর্যান্ডম সাইফার ডিজিট স্ট্রিমের সাথে মিলিত হয়. কিছু গুরুত্বপূর্ণ স্ট্রিম সাইফার অ্যালগরিদমগুলি হ’ল আরসি 4, এ 5, ব্লোফিশ ইত্যাদি. প্রতিসম কী এনক্রিপশনে, কেউ যদি প্রতিসাম্য কীটি খুঁজে পায় তবে এনক্রিপশন কোডটি ক্র্যাক করা যেতে পারে. তবে এই সমস্যাটি ডিফি-হেলম্যান অ্যালগরিদম দিয়ে কাটিয়ে উঠতে পারে. ডিফি-হেলম্যান কী এক্সচেঞ্জ বা চুক্তি অ্যালগরিদমে, প্রেরক এবং রিসিভারকে অবশ্যই এই কৌশলটি ব্যবহার করে একটি প্রতিসম কীতে একমত হতে হবে. এই কীটি তখন এনক্রিপশন বা ডিক্রিপশন উদ্দেশ্যে ব্যবহার করা যেতে পারে.

সুরক্ষায় ক্রিপ্টোগ্রাফি কী? বিভিন্ন ধরণের ক্রিপ্টোগ্রাফি কী?

ক্রিপ্টোগ্রাফি হ’ল বাইরের পর্যবেক্ষকদের কাছ থেকে যোগাযোগ সুরক্ষার অধ্যয়ন. এনক্রিপশন অ্যালগরিদমগুলি মূল বার্তাটি, বা প্লেইনেক্সটটি গ্রহণ করে এবং এটিকে সাইফারেক্সটে রূপান্তর করে, যা বোধগম্য নয়. কীটি ব্যবহারকারীকে বার্তাটি ডিক্রিপ্ট করতে দেয়, এইভাবে তারা বার্তাটি পড়তে পারে তা নিশ্চিত করে. একটি এনক্রিপশনের এলোমেলোতার শক্তিও অধ্যয়ন করা হয়, যা অ্যালগরিদমের কী বা ইনপুট অনুমান করা কারও পক্ষে আরও কঠিন করে তোলে. ক্রিপ্টোগ্রাফি হ’ল আমরা কীভাবে আমাদের গোপনীয়তা উন্নত করতে আরও সুরক্ষিত এবং শক্তিশালী সংযোগগুলি অর্জন করতে পারি. ক্রিপ্টোগ্রাফির অগ্রগতিগুলি এনক্রিপশনগুলি ভাঙা আরও শক্ত করে তোলে যাতে এনক্রিপ্ট করা ফাইল, ফোল্ডার বা নেটওয়ার্ক সংযোগগুলি কেবল অনুমোদিত ব্যবহারকারীদের কাছে অ্যাক্সেসযোগ্য হয়.

ক্রিপ্টোগ্রাফি চারটি ভিন্ন উদ্দেশ্যকে কেন্দ্র করে:

- গোপনীয়তা গোপনীয়তা নিশ্চিত করে যে কেবল উদ্দেশ্যপ্রাপ্ত প্রাপক বার্তাটি ডিক্রিপ্ট করতে পারেন এবং এর বিষয়বস্তুগুলি পড়তে পারেন.

- অ-প্রতিশোধ অ-প্রতিশোধের অর্থ বার্তা প্রেরক ভবিষ্যতে ব্যাকট্র্যাক করতে পারে না এবং বার্তা প্রেরণ বা তৈরি করার জন্য তাদের কারণগুলি অস্বীকার করতে পারে না.

- অখণ্ডতা অখণ্ডতা নিশ্চিত হওয়ার ক্ষমতার উপর দৃষ্টি নিবদ্ধ করে যে বার্তার মধ্যে থাকা তথ্যগুলি স্টোরেজ বা ট্রানজিটে থাকাকালীন সংশোধন করা যায় না.

- সত্যতা সত্যতা নিশ্চিত করে যে প্রেরক এবং প্রাপক একে অপরের পরিচয় এবং বার্তার গন্তব্য যাচাই করতে পারে.

এই উদ্দেশ্যগুলি তথ্যের একটি সুরক্ষিত এবং খাঁটি স্থানান্তর নিশ্চিত করতে সহায়তা করে.

ক্রিপ্টোগ্রাফির ইতিহাস

ক্রিপ্টোগ্রাফি শুরু হয়েছিল সিফারদের সাথে, যার মধ্যে প্রথমটি ছিল সিজার সাইফার. আধুনিক ক্রিপ্টোগ্রাফিক অ্যালগরিদমের তুলনায় সাইফারগুলি উন্মোচন করা অনেক সহজ ছিল তবে তারা উভয়ই কী এবং প্লেইনটেক্সট ব্যবহার করেছিল. যদিও সহজ, অতীত থেকে সাইফাররা ছিল এনক্রিপশনের প্রাথমিকতম রূপগুলি. আজকের অ্যালগরিদম এবং ক্রিপ্টোসিস্টেমগুলি অনেক বেশি উন্নত. তারা একাধিক রাউন্ড সাইফার ব্যবহার করে এবং ডেটাগুলির সর্বাধিক সুরক্ষিত ট্রানজিট এবং সঞ্চয় নিশ্চিত করতে বার্তাগুলির সাইফারেক্সট এনক্রিপ্ট করে. ক্রিপ্টোগ্রাফির পদ্ধতিগুলিও এখন ব্যবহার করা হয়েছে যা অপরিবর্তনীয়, বার্তাটির সুরক্ষা চিরকাল ধরে রাখে.

আরও উন্নত ক্রিপ্টোগ্রাফি পদ্ধতির কারণ হ’ল ডেটা আরও বেশি সুরক্ষিতভাবে সুরক্ষিত করার প্রয়োজনের কারণে. ক্রিপ্টোগ্রাফির প্রথম দিনগুলিতে ব্যবহৃত বেশিরভাগ সিফার এবং অ্যালগরিদমগুলি ডেসিফারড করা হয়েছে, তাদের ডেটা সুরক্ষার জন্য অকেজো করে তুলেছে. আজকের অ্যালগরিদমগুলি ডেসিফার করা যেতে পারে তবে কেবল একটি বার্তার অর্থ বোঝাতে কয়েক বছর এবং কখনও কখনও দশক প্রয়োজন. সুতরাং, আরও নতুন এবং আরও উন্নত ক্রিপ্টোগ্রাফি কৌশল তৈরি করার প্রতিযোগিতা অব্যাহত রয়েছে.

ক্রিপ্টোগ্রাফির প্রকার

ক্রিপ্টোগ্রাফি তিনটি ভিন্ন ধরণের মধ্যে বিভক্ত করা যেতে পারে:

- সিক্রেট কী ক্রিপ্টোগ্রাফি

- পাবলিক কী ক্রিপ্টোগ্রাফি

- হ্যাশ ফাংশন

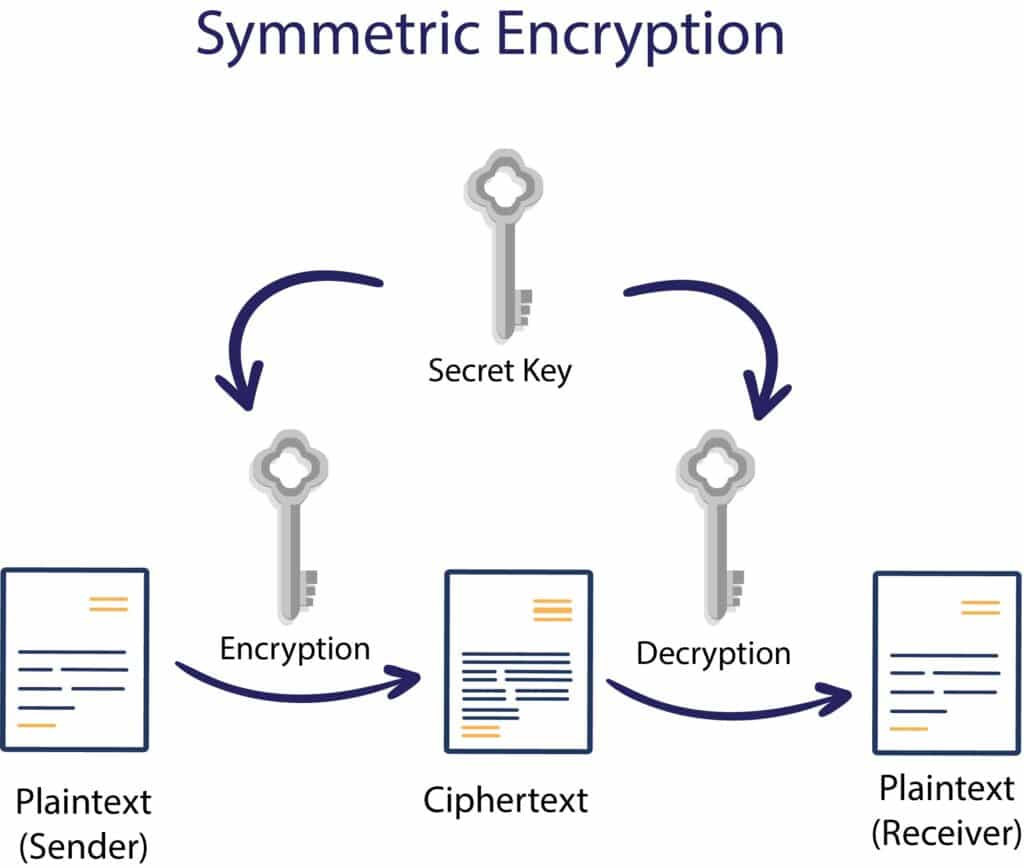

সিক্রেট কী ক্রিপ্টোগ্রাফি, বা প্রতিসম ক্রিপ্টোগ্রাফি, ডেটা এনক্রিপ্ট করতে একটি একক কী ব্যবহার করে. প্রতিসম ক্রিপ্টোগ্রাফিতে এনক্রিপশন এবং ডিক্রিপশন উভয়ই একই কী ব্যবহার করে, এটি ক্রিপ্টোগ্রাফির সহজতম রূপ হিসাবে তৈরি করে. ক্রিপ্টোগ্রাফিক অ্যালগরিদম ডেটা এনক্রিপ্ট করার জন্য একটি সাইফারে কীটি ব্যবহার করে এবং যখন ডেটা আবার অ্যাক্সেস করতে হবে, সিক্রেট কী দিয়ে অর্পিত কোনও ব্যক্তি ডেটা ডিক্রিপ্ট করতে পারেন. সিক্রেট কী ক্রিপ্টোগ্রাফি ইন-ট্রানজিট এবং এট-রেস্ট উভয় ডেটা ব্যবহার করা যেতে পারে তবে সাধারণত এটি কেবল এটি-রেস্ট ডেটাতে ব্যবহৃত হয়, কারণ বার্তাটির প্রাপকের কাছে গোপনীয়তা প্রেরণ করা আপস করতে পারে.

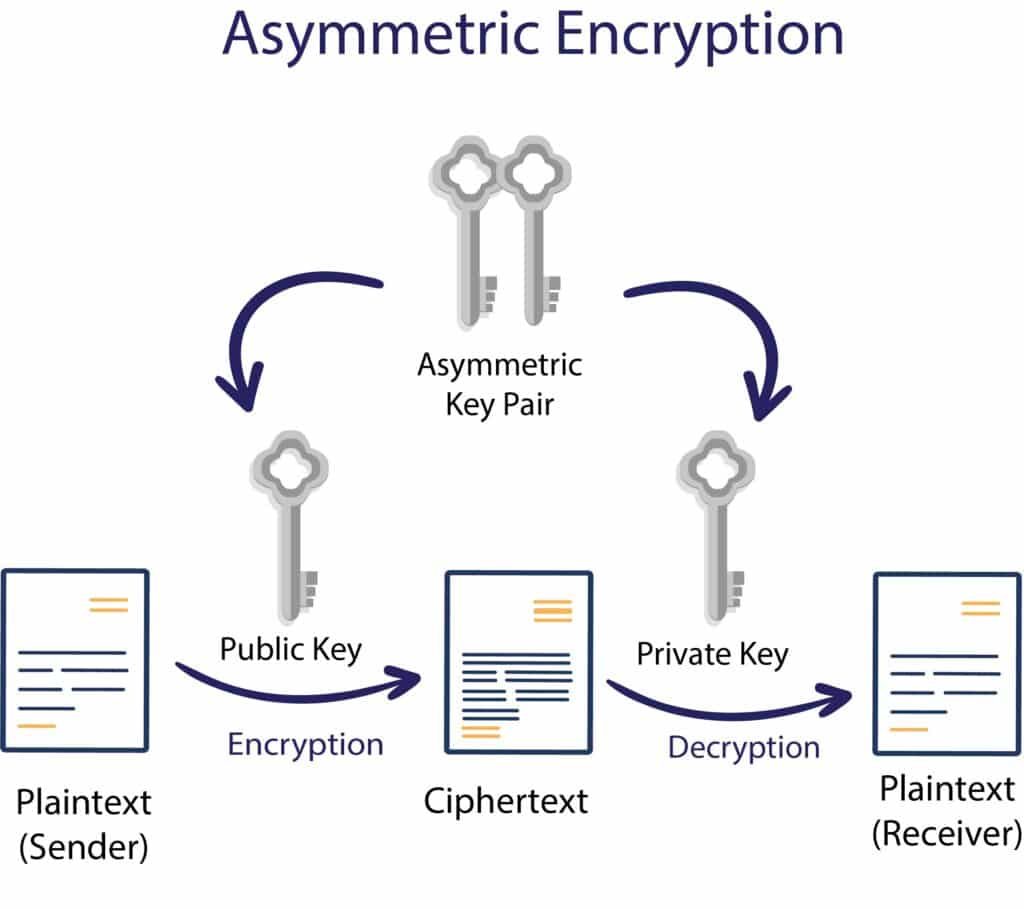

পাবলিক কী ক্রিপ্টোগ্রাফি, বা অসমমিত ক্রিপ্টোগ্রাফি, ডেটা এনক্রিপ্ট করতে দুটি কী ব্যবহার করে. একটি এনক্রিপশনের জন্য ব্যবহৃত হয়, অন্য কীটি বার্তাটি ডিক্রিপ্ট করতে পারে. প্রতিসম ক্রিপ্টোগ্রাফির বিপরীতে, যদি একটি কী এনক্রিপ্ট করার জন্য ব্যবহৃত হয় তবে সেই একই কী বার্তাটি ডিক্রিপ্ট করতে পারে না, বরং অন্য কীটি ব্যবহার করা হবে.

একটি কী ব্যক্তিগত রাখা হয়, এবং এটি “প্রাইভেট কী” বলা হয়, অন্যটি প্রকাশ্যে ভাগ করা হয় এবং যে কেউ ব্যবহার করতে পারে, তাই এটি “পাবলিক কী” হিসাবে পরিচিত. কীগুলির গাণিতিক সম্পর্কটি এমন যে ব্যক্তিগত কীটি পাবলিক কী থেকে নেওয়া যায় না, তবে পাবলিক কীটি ব্যক্তিগত থেকে প্রাপ্ত হতে পারে. ব্যক্তিগত কী বিতরণ করা উচিত নয় এবং কেবল মালিকের সাথে থাকা উচিত. অন্য যে কোনও সত্তাকে পাবলিক কী দেওয়া যেতে পারে.

হ্যাশ ফাংশনগুলি অপরিবর্তনীয়, একমুখী ফাংশন যা মূল বার্তাটি পুনরুদ্ধার করতে সক্ষম না হয়ে ডেটা রক্ষা করে. হ্যাশিং একটি প্রদত্ত স্ট্রিংকে একটি নির্দিষ্ট দৈর্ঘ্যের স্ট্রিংয়ে রূপান্তর করার একটি উপায়. একটি ভাল হ্যাশিং অ্যালগরিদম প্রদত্ত প্রতিটি ইনপুট জন্য অনন্য আউটপুট উত্পাদন করবে. হ্যাশকে ক্র্যাক করার একমাত্র উপায় হ’ল প্রতিটি ইনপুট চেষ্টা করা সম্ভব, যতক্ষণ না আপনি ঠিক একই হ্যাশ পান. একটি হ্যাশ হ্যাশিং ডেটা (যেমন পাসওয়ার্ড) এবং শংসাপত্রগুলিতে ব্যবহার করা যেতে পারে.

সর্বাধিক বিখ্যাত হ্যাশিং অ্যালগরিদমগুলির কয়েকটি হ’ল:

- এমডি 5

- SHA-1

- SHA-2 পরিবার যার মধ্যে SHA-224, SHA-256, SHA-384 এবং SHA-512 অন্তর্ভুক্ত রয়েছে

- শা -3

- ঘূর্ণি

- ব্লেক 2

- ব্লেক 3

শুরু করার জন্য প্রস্তুত?

দ্রুত বর্ধমান নতুন আক্রমণ ভেক্টরগুলির মধ্যে একটি, সর্বশেষ সাইবার সুরক্ষা সংবাদ এবং কেন কী এবং শংসাপত্রগুলি সুরক্ষিত করা আমাদের ইন্টারনেট-সক্ষম বিশ্বের জন্য এত সমালোচিত সে সম্পর্কে আরও তথ্য পান.

ক্রিপ্টোগ্রাফি কৌশল

যোগাযোগ দলগুলির মধ্যে স্থানান্তরিত ডেটা গোপনীয়, কোনও অননুমোদিত পক্ষ দ্বারা সংশোধন করা হয়নি, হ্যাকারদের তাদের তথ্য অ্যাক্সেস এবং ব্যবহার থেকে বিরত রাখতে নিশ্চিত করার জন্য ডেটা সুরক্ষা সরবরাহ করার জন্য বিভিন্ন ক্রিপ্টোগ্রাফি কৌশল তৈরি করা হয়েছে. সিজার সাইফার, মনোয়ালফ্যাব্যাটিক সাইফার, হোমোফোনিক সাবস্টিটিউশন সাইফার, পলিয়ালফ্যাব্যাটিক সাইফার, প্লেফায়ার সাইফার, রেল বেড়া, এককালীন প্যাড, হিল সিফার ক্রিপ্টোগ্রাফি কৌশলগুলির কয়েকটি উদাহরণ।.

ওয়েব বিকাশ, প্রোগ্রামিং ভাষা, সফ্টওয়্যার টেস্টিং এবং অন্যান্য

ক্রিপ্টোগ্রাফি বিভিন্ন সুরক্ষা নীতিগুলি নিয়ে কাজ করে, যা নিম্নরূপ:

- গোপনীয়তা – এটি নির্দিষ্ট করে যে কেবল প্রেরক এবং প্রাপক বা প্রাপকদের বার্তাটি অ্যাক্সেস করতে সক্ষম হওয়া উচিত. কোনও অনুমোদিত ব্যক্তি যদি কোনও বার্তা অ্যাক্সেস করতে পারে তবে গোপনীয়তা হারিয়ে যাবে.

- প্রমাণীকরণ – এটি কোনও ব্যবহারকারী বা কম্পিউটার সিস্টেমকে চিহ্নিত করে যাতে এটি বিশ্বাসযোগ্য হতে পারে.

- অখণ্ডতা – এটি যাচাই করে যে প্রেরকের কাছ থেকে প্রাপকের কাছে সংক্রমণের সময় কোনও বার্তার বিষয়বস্তু পরিবর্তন করা উচিত নয়.

- অ-প্রতিশোধ- এটি নির্দিষ্ট করে যে কোনও বার্তার প্রেরককে এটি পাঠানো অস্বীকার করা যায় না, পরে কোনও বিরোধের ক্ষেত্রে.

শীর্ষ 5 ক্রিপ্টোগ্রাফি কৌশল

এখানে কিছু খুব সহজ কোড এবং আরও জটিল আধুনিক এনক্রিপশন প্রযুক্তিগুলি আজ ইন্টারনেটে ব্যবহৃত হয়েছে.

1) সাধারণ কোড

- এই বিভাগটি পাশাপাশি কোনও বার্তা লেখার যে কোনও উপায় যা অন্য কারও পক্ষে পড়া কঠিন. এর মধ্যে অন্য বর্ণমালায় স্টাফ লেখার সাথে জড়িত. এখানে আমরা দেখতে পাচ্ছি যে আইসল্যান্ডীয় রুনস এবং আইপিএ এবং অন্য একটি কুলুঙ্গি নির্মিত বর্ণমালা যেমন ডেসেরেট বর্ণমালার মতো.

- এতে আমরা কোডে ভাষা ব্যবহার করতে পারি. আমরা এলভিশ এবং এস্পেরান্টোর মতো তৈরি ভাষা তৈরির দিকে নজর রেখেছি.

- চেস্টার নাজ এবং জুডিথ শিয়াস আভিলার বইয়ের কোড টকার এমন একটি বই যা ব্যাখ্যা করে যে কীভাবে নাভাজো ভাষাটি দ্বিতীয় বিশ্বযুদ্ধের কোড হিসাবে ব্যবহৃত হয়েছিল এবং কখনই অত্যন্ত তীব্র পরিস্থিতিতে পরিণত হয়নি.

- নাভাজোর যদি কোনও নির্দিষ্ট ধারণার জন্য কোনও শব্দ না থাকে তবে কোড স্পিকাররা তার পরিবর্তে একটি শব্দ বেছে নিয়েছে. উদাহরণস্বরূপ, ‘হামিংবার্ডের’ জন্য নাভাজো শব্দটি একটি যোদ্ধা বিমান হয়ে গিয়েছিল এবং ‘আয়রন হাট’ জার্মানি ছিল.

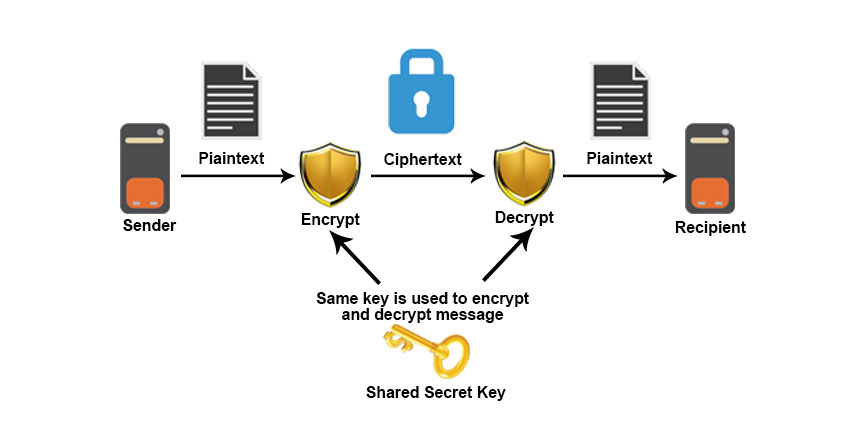

2) প্রতিসম এনক্রিপশন

- প্রতিসম এনক্রিপশন হ’ল এক ধরণের এনক্রিপশন যা কেবল একটি কী (একটি গোপন কী) দ্বারা বৈদ্যুতিন ডেটা এনক্রিপশন এবং ডিক্রিপশন জন্য ব্যবহৃত হয়. প্রতিস্থাপন সিফারগুলি প্রতিসম এনক্রিপশন কৌশল, তবে আধুনিক প্রতিসম এনক্রিপশন আরও জটিল হতে পারে.

- ডেটা এমন একটি পদ্ধতিতে রূপান্তরিত হয় যা কেউ প্রতিসম এনক্রিপশন অ্যালগরিদম ব্যবহার করে এটি ডিক্রিপ্ট করার জন্য কোনও গোপন কী ছাড়া বুঝতে পারে না.

- প্রতিসম এনক্রিপশন একটি পুরানো অ্যালগরিদম, তবে এটি অসম্পূর্ণ এনক্রিপশনের চেয়ে দ্রুত এবং দক্ষ. অসম্পূর্ণ এনক্রিপশনের সাথে তুলনা করে দুর্দান্ত পারফরম্যান্স এবং প্রতিসাম্যের দ্রুত গতির কারণে.

- যেখানে প্রতিসম কী ক্রিপ্টোগ্রাফিতে এনক্রিপশন এবং ডিক্রিপশন জন্য একই কী ব্যবহার জড়িত. একই সময়ে, অসম্পূর্ণ কী ক্রিপ্টোগ্রাফিতে এনক্রিপশনের জন্য একটি কী এবং ডিক্রিপশন এর জন্য অন্য একটি ভিন্ন কী ব্যবহার করা জড়িত.

- প্রতিসম এনক্রিপশন বড় পরিমাণে তথ্যের জন্য সাধারণ, ই.ছ. ডাটাবেস এনক্রিপশন জন্য, বাল্ক এনক্রিপশন মধ্যে. কোনও ডাটাবেসের ক্ষেত্রে, সিক্রেট কীটি কেবল ডাটাবেস দ্বারা এনক্রিপ্ট করা বা ডিক্রিপ্ট করা যেতে পারে.

আমরা নীচে দেওয়া ছবিতে প্রতিসম এনক্রিপশনের কাজ দেখতে পাচ্ছি:

দুটি ধরণের প্রতিসম এনক্রিপশন অ্যালগরিদম উপলব্ধ:

- ব্লক অ্যালগরিদম

- স্ট্রিম অ্যালগরিদম

ক) ব্লক অ্যালগরিদম

বিটগুলির সেটটি বৈদ্যুতিন ডেটা ব্লকের একটি নির্দিষ্ট গোপন কী দিয়ে এনকোড করা হয়েছে. ডেটা এনক্রিপ্ট করা হলে সিস্টেমটি সম্পূর্ণ ব্লক পাওয়ার জন্য অপেক্ষা করার সময় সিস্টেমটি তার স্মৃতিতে রাখে. কিছু গুরুত্বপূর্ণ ব্লক সাইফার অ্যালগরিদমগুলি হ’ল ডিইএস, ট্রিপল ডেস, এইএস ইত্যাদি.

খ) সাইফার অ্যালগরিদম স্ট্রিম

এতে, সরল পাঠ্য নম্বর বা অক্ষরগুলি সিউডোর্যান্ডম সাইফার ডিজিট স্ট্রিমের সাথে মিলিত হয়. কিছু গুরুত্বপূর্ণ স্ট্রিম সাইফার অ্যালগরিদমগুলি হ’ল আরসি 4, এ 5, ব্লোফিশ ইত্যাদি. প্রতিসম কী এনক্রিপশনে, কেউ যদি প্রতিসাম্য কীটি খুঁজে পায় তবে এনক্রিপশন কোডটি ক্র্যাক করা যেতে পারে. তবে এই সমস্যাটি ডিফি-হেলম্যান অ্যালগরিদম দিয়ে কাটিয়ে উঠতে পারে. ডিফি-হেলম্যান কী এক্সচেঞ্জ বা চুক্তি অ্যালগরিদমে, প্রেরক এবং রিসিভারকে অবশ্যই এই কৌশলটি ব্যবহার করে একটি প্রতিসম কীতে একমত হতে হবে. এই কীটি তখন এনক্রিপশন বা ডিক্রিপশন উদ্দেশ্যে ব্যবহার করা যেতে পারে.

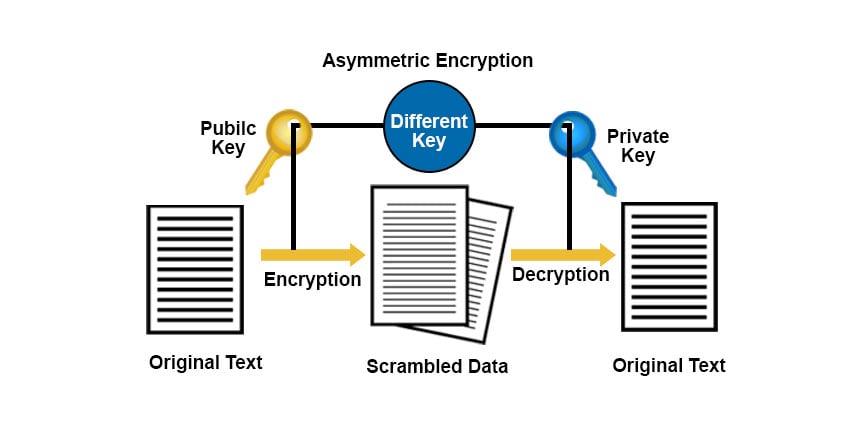

3) অসমমিত এনক্রিপশন

- অসম্পূর্ণ এনক্রিপশনকে পাবলিক-কী ক্রিপ্টোগ্রাফিও বলা হয়. অসম্পূর্ণ কী এনক্রিপশন প্রতিসম কী ক্রিপ্টোগ্রাফির একটি মূল বিনিময় সমস্যা সমাধান করতে সহায়তা করে. অসম্পূর্ণ এনক্রিপশনে, দুটি কী অসম্পূর্ণ এনক্রিপশনটিতে সরল পাঠ্য এনক্রিপ্ট করতে ব্যবহৃত হয়. ইন্টারনেট বা বড় নেটওয়ার্কের মাধ্যমে, গোপন কীগুলি বিনিময় হয়. এটি লক্ষ্য করা দরকার যে কোনও গোপন কী সহ যে কেউ বার্তাটি ডিক্রিপ্ট করতে পারে, যাতে অসমমিত এনক্রিপশন সুরক্ষা বাড়ানোর জন্য দুটি সম্পর্কিত কী ব্যবহার করে.

- যে কেউ আপনাকে বার্তা পাঠাতে ইচ্ছুক যে কোনও পাবলিক কীতে অবাধে অ্যাক্সেসযোগ্য থাকবে, তবে দ্বিতীয় ব্যক্তিগত কীটি আপনাকে কেবল আপনাকে বোঝার জন্য গোপনীয়তা হিসাবে চিহ্নিত করা হয়েছে. একটি পাবলিক কী দিয়ে এনক্রিপ্ট করা একটি বার্তা একটি ব্যক্তিগত কী দিয়ে ডিকোড করা যেতে পারে. একটি ব্যক্তিগত কী দিয়ে এনক্রিপ্ট করা একটি বার্তা একটি পাবলিক কী দিয়ে ডিক্রিপ্ট করা যেতে পারে.

আমরা নীচে প্রদত্ত ছবিতে অসম্পূর্ণ এনক্রিপশনের কাজ দেখতে পাচ্ছি:

4) স্টিগানোগ্রাফি

- স্টিগানোগ্রাফি এমন একটি কৌশল যা অন্য বার্তাগুলির মধ্যে গোপন রাখতে হবে এমন কোনও বার্তা নিয়োগের সুবিধার্থে. আগে, লোকেরা অদৃশ্য কালি, মিনিটের বিভিন্নতা ইত্যাদির মতো বার্তাগুলি আড়াল করার জন্য পদ্ধতি ব্যবহার করেছিল.

- তবে প্রযুক্তির যুগে, স্টেগানোগ্রাফি হ’ল ফাইল, বার্তা, চিত্র ইত্যাদি হতে পারে এমন ডেটা গোপন করার কৌশল., অন্যান্য ফাইল, বার্তা বা চিত্রের ভিতরে.

5) হ্যাশিং

- হ্যাশিং হ’ল ক্রিপ্টোগ্রাফিক কৌশল যা ডেটা রূপান্তর করে যা কোনও ফর্ম হতে পারে একটি অনন্য স্ট্রিংয়ে পরিণত হতে পারে. আকার বা প্রকার নির্বিশেষে, কোনও ডেটা হ্যাশিং অ্যালগরিদম ব্যবহার করে হ্যাশ করা যায়. এটি এলোমেলো দৈর্ঘ্যের ডেটা নেয় এবং এটিকে একটি নির্দিষ্ট হ্যাশ মান হিসাবে রূপান্তর করে.

- হ্যাশিং অন্যান্য এনক্রিপশন পদ্ধতি থেকে পৃথক কারণ হ্যাশিংয়ে এনক্রিপশনগুলি বিপরীত করা যায় না; এটি কী ব্যবহার করে ডিক্রিপ্ট করা যায় না. এমডি 5, শ 1, শা 256 হ’ল বহুল ব্যবহৃত হ্যাশিং অ্যালগরিদম.

উপসংহার

এই নিবন্ধটি দেখেছে যে ডেটা এনক্রিপ্ট এবং ডিক্রিপ্ট করার জন্য কী ক্রিপ্টোগ্রাফি এবং বিভিন্ন ক্রিপ্টোগ্রাফি কৌশলগুলি রয়েছে. ক্রিপ্টোগ্রাফি সমস্ত ক্ষেত্রে ডেটা সুরক্ষিত করতে এবং এটি হ্যাক হতে বাধা দিতে ব্যবহৃত হয়. উদাহরণস্বরূপ, পাসওয়ার্ড সুরক্ষার জন্য, ব্যাংকিং লেনদেন ইত্যাদি প্রমাণীকরণ করা. আজকাল, বিভিন্ন নতুন ক্রিপ্টোগ্রাফিক কৌশলগুলি বিকাশিত এবং ফাটলযুক্ত; সুতরাং, কম্পিউটারের হুমকি সম্পর্কে সচেতন হওয়া এবং আমরা যতটা পারি সেগুলি এড়াতে সতর্কতা অবলম্বন করা সর্বদা গুরুত্বপূর্ণ.

প্রস্তাবিত নিবন্ধ

এটি ক্রিপ্টোগ্রাফি কৌশলগুলির জন্য একটি গাইড. এখানে আমরা যথাক্রমে ক্রিপ্টোগ্রাফির কয়েকটি কৌশল সহ প্রাথমিক ধারণাটি নিয়ে আলোচনা করি. আপনি আরও শিখতে আমাদের অন্যান্য প্রস্তাবিত নিবন্ধগুলিও যেতে পারেন –

- ক্রিপ্টোগ্রাফি বনাম এনক্রিপশন

- ডিক্রিপশন কি?

- নেটওয়ার্ক সুরক্ষা কি?

- ক্রিপ্টোগ্রাফি সরঞ্জাম

সমস্ত একটি এক্সেল ভিবিএ বান্ডিল

500+ ঘন্টা এইচডি ভিডিও

15 শেখার পথ

120+ কোর্স

সমাপ্তির যাচাইযোগ্য শংসাপত্র

আজীবন অ্যাক্সেস

আর্থিক বিশ্লেষক মাস্টার্স প্রশিক্ষণ প্রোগ্রাম

2000+ ঘন্টা এইচডি ভিডিও

43 শেখার পথ

550+ কোর্স

সমাপ্তির যাচাইযোগ্য শংসাপত্র

আজীবন অ্যাক্সেস

সমস্ত একটি ডেটা বিজ্ঞান বান্ডিল

এইচডি ভিডিওগুলির 2000+ ঘন্টা

80 শেখার পথ

400+ কোর্স

সমাপ্তির যাচাইযোগ্য শংসাপত্র

আজীবন অ্যাক্সেস

সমস্ত একটি সফ্টওয়্যার বিকাশ বান্ডিল

5000+ ঘন্টা এইচডি ভিডিও

149 শেখার পথ

1050+ কোর্স

সমাপ্তির যাচাইযোগ্য শংসাপত্র

আজীবন অ্যাক্সেস

প্রাথমিক সাইডবার

সমস্ত একটি সফ্টওয়্যার বিকাশ বান্ডিল 5000+ ঘন্টা এইচডি ভিডিও | 149 শেখার পাথ | 1050+ কোর্স | সমাপ্তির যাচাইযোগ্য শংসাপত্র | আজীবন অ্যাক্সেস

আর্থিক বিশ্লেষক মাস্টার্স প্রশিক্ষণ প্রোগ্রাম 2000+ ঘন্টা এইচডি ভিডিও | 43 শেখার পাথ | 550+ কোর্স | সমাপ্তির যাচাইযোগ্য শংসাপত্র | আজীবন অ্যাক্সেস