টর অজ্ঞাত নেটওয়ার্কের সাথে সমস্ত প্রোটন পরিষেবাগুলিতে অ্যাক্সেস করুন

লোকেরা টোরের মাধ্যমে অপরাধমূলক ক্রিয়াকলাপের জন্য চিহ্নিত করা হয়েছে যখন পুলিশ চিহ্নিত করেছে যে বার্তাগুলি প্রেরণ করা হয়েছে এবং তারপরে বার্তা প্রেরণের সময় একটি নির্দিষ্ট অঞ্চলে কে ব্যবহার করেছিল তার একটি তালিকার দিকে নজর দিয়েছে.

টোর এনক্রিপ্ট করা হয়

সাধারণভাবে বলতে গেলে, টর একটি গোপনীয়তার সরঞ্জাম যা অনলাইনে বেনামে যোগাযোগের জন্য ব্যবহৃত হয়. এটি পেঁয়াজ রাউটারকে বোঝায় এবং আপনার আইপি এবং অবস্থানটি লুকানোর জন্য কাজ করে, প্রচলিত ব্রাউজিং পদ্ধতির চেয়ে আপনার সম্পর্কে কম পরিচিত করে তোলে.

বিশেষত, টর একটি যোগাযোগ প্রোটোকল যা আপনাকে ট্র্যাকিং থেকে বিরত রাখতে রিলে একটি নেটওয়ার্ক ব্যবহার করে. “পেঁয়াজ” রূপকটি এনক্রিপশন প্রয়োগের স্তরগুলির উপর স্তরগুলি নির্দেশ করতে ব্যবহৃত হয়, আপনি কে তা নির্ধারণ করা এবং আপনার অনলাইন ক্রিয়াকলাপগুলি ট্র্যাক করা কঠিন করে তোলে.

কার্যকরভাবে, এর অর্থ হ’ল ওয়েবসাইট অ্যাডমিনস এবং অন্যান্য ইন্টারনেট ব্যবহারকারীরা আপনি কে এবং কোথায় আছেন এবং আপনি অনলাইনে কী করেছেন সে সম্পর্কে তথ্য খুঁজে পেতে পারে না.

এই অতিরিক্ত সুরক্ষা ওয়ার্ল্ড ওয়াইড ওয়েব এবং সাধারণভাবে ইন্টারনেটে তাদের ট্র্যাকগুলি লুকানোর জন্য খুঁজছেন লোকেরা-স্বৈরাচারী শাসনের অধীনে বসবাসকারী কর্মীরা থেকে এমনকি ক্ষুদ্র অপরাধী বা এমনকি সন্ত্রাসীদের পাশাপাশি আইন-শৃঙ্খলা রক্ষাকারী ব্যক্তিরা যাদের জন্য গোপনীয়তা একটি অগ্রাধিকার উদ্বেগ.

টোর প্রায়শই ডার্ক ওয়েব নামে পরিচিত যা টর হিডেন সার্ভিসেস সহ ডার্ক ওয়েব নামে পরিচিত, যা কখনও কখনও অবৈধ ক্রিয়াকলাপের সাথে যুক্ত থাকে, যদিও এটি অগত্যা নয়.

অনলাইনে কাজ করা বেশিরভাগ জালিয়াতি সম্ভবত টর ব্যবহারকারী হতে পারে কারণ তারা তাদের ট্র্যাকগুলি কভার করার জন্য যথাসাধ্য চেষ্টা করছে. তবে এটি লক্ষণীয় গুরুত্বপূর্ণ যে টর ব্যবহারকারী হওয়ার অর্থ এই নয় যে কারও কাছে লুকানোর কিছু আছে.

কে তৈরি করেছে এবং কে টর চালায়?

টোর যোগাযোগ প্রোটোকলটি মার্কিন যুক্তরাষ্ট্রের নেভাল রিসার্চ ল্যাবরেটরিটি ইন্টারনেটে মার্কিন গোয়েন্দা যোগাযোগ সুরক্ষার উপায় হিসাবে তৈরি করেছিল. টোর ২০০২ সালের সেপ্টেম্বরে এর আলফা সংস্করণে পৌঁছেছিল, যখন এটি বিশ্বজুড়ে অনলাইন গোপনীয়তা এবং মুক্ত বক্তৃতার সুবিধার জন্য 2004 সালে একটি নিখরচায় লাইসেন্সের আওতায় প্রকাশিত হয়েছিল.

এটি ওপেন সোর্স এবং ফ্রি সফটওয়্যার যা টর প্রকল্প, ইনক দ্বারা রক্ষণাবেক্ষণ করা হয়েছে. – ২০০ 2006 সাল থেকে সিয়াটল, ডাব্লুএতে অবস্থিত একটি অলাভজনক.

আজ, তাদের মিশন, ২০১৫ সালের আগস্টের একটি সরকারী বিবৃতি অনুসারে মানবাধিকার এবং স্বাধীনতা সমর্থন, গোপনীয়তা এবং নাম প্রকাশ না করার এবং বৈজ্ঞানিক বোঝাপড়া অগ্রগতির দিকে মনোনিবেশ করে.

টোর কীভাবে কাজ করে?

টোর প্রোটোকলটি নাম প্রকাশ না করার জন্য এনক্রিপশনটির তিনটি স্তর ব্যবহার করে, প্রতিবার নতুন নোডে বার্তাটি হপসকে ছিটকে বা যুক্ত করে. এক প্রান্তে, বার্তাটি অপঠনযোগ্য. অন্যদিকে, প্রেরক অজানা.

- যে ব্যবহারকারী বার্তাটি প্রেরণ করতে চান তিনি টর ক্লায়েন্টকে চালান.

- টোর ক্লায়েন্ট এটি ব্যবহারের জন্য সক্রিয় টর নোডের একটি তালিকা অর্জন করে.

- বার্তা হয় 3 বার এনক্রিপ্ট করা হয়েছে টর ক্লায়েন্ট দ্বারা.

- বার্তাটি নোড 1 (এন্ট্রি নোড) এর জন্য টোর ব্যবহারকারীর কম্পিউটারকে ছেড়ে দেয়.

- এটি ইতিমধ্যে পেয়েছে এমন একটি কী ব্যবহার করে, নোড 1 একটি স্তর স্ট্রিপ এনক্রিপশন এর.

- নোড 1 বার্তাটি নোড 2 এ প্রেরণ করে (মিডল নোড).

- নোড 2 আরও একটি স্তর স্ট্রিপস এনক্রিপশন এর.

- নোড 2 বার্তাটি নোড 3 এ ফরোয়ার্ড করে (প্রস্থান নোড).

- নোড 3 চূড়ান্ত স্তরটি স্ট্রিপস এনক্রিপশন এর. বার্তাটি এখন আনক্রিপ্ট করা হয়েছে, তবে নোড জানে না কে এটি পাঠিয়েছে.

- নোড 3 প্রাপক সার্ভারে বার্তাটি ফরোয়ার্ড করে, যা টর চালানোর দরকার নেই.

নোট করুন যে এই পথটি সর্বদা পরিবর্তিত হয়. পরের বার যখন ব্যবহারকারী কোনও বার্তা পাঠাতে চান, তাদের ক্লায়েন্ট তিনটি নোডের আলাদা সেট বেছে নেবে.

নোডের কোনওটিতেই এমন কোনও তথ্যে অ্যাক্সেস নেই যা ব্যবহারকারীর ক্ষতি করতে পারে, কারণ তারা হয় না ব্যবহারকারী কে এবং/অথবা বার্তাটি কী তা তারা জানেন না কারণ এটি এখনও এনক্রিপ্ট করা আছে.

যাইহোক, নোড 3 এর মধ্য দিয়ে যাওয়ার পরে, বার্তাটি আর এনক্রিপ্ট করা হয় না এবং যে কেউ এটি বাধা দেয় সে দ্বারা পড়তে পারে (যদি না অতিরিক্ত সুরক্ষা না থাকে). যে ব্যক্তিটি

বাধা এবং প্রস্থান করার পরে বার্তাটি পড়ে হবে না, তবে কে এটি পাঠিয়েছে তা জেনে রাখুন. পরিবর্তে, তারা সম্ভবত জানতে পারে যে প্রেরক টর ব্যবহার করেছেন.

রিলে নোড থেকে রিলে নোডের একাধিক পদক্ষেপের কারণে, টর মানে কিছুটা ধীর যোগাযোগ – তবে যারা এটি ব্যবহার করতে পছন্দ করেন তারা অবশ্যই নাম প্রকাশ না করার জন্য একটি উত্সাহের জন্য গতি ত্যাগের বিষয়ে আপত্তি করেন না.

পেঁয়াজ রাউটিং কি?

টর হ’ল পেঁয়াজ রাউটিং ধারণার একটি বাস্তবায়ন, যা কোনও বার্তা প্রেরণ করছে বা কোনও সার্ভার অ্যাক্সেস করছে এমন ব্যবহারকারীর পরিচয় আড়াল করার জন্য বিভিন্ন রাউটারগুলির মধ্যে সংযোগের চারপাশে বাউন্স করে.

পেঁয়াজ রাউটিংয়ে, ইতিমধ্যে এনক্রিপ্ট করা ট্র্যাফিক নোড থেকে নোডে চলে যায়, প্রতিটি নোড এনক্রিপশনের একটি স্তর অপসারণ করে, প্রতিটি আলাদা কী সহ. বার্তাটি বেশ কয়েকবার এনক্রিপ্ট করা হয়েছে, সুতরাং প্রতিটি নোড এটি পড়তে পারে না – প্রস্থান নোড ব্যতীত, যা অবশেষে বার্তাটি পড়তে পারে এবং এতে কাজ করতে পারে.

যখন এটি প্রস্থান নোডে পৌঁছেছে, বার্তাটি এখন এনক্রিপ্ট করা হয়েছে এবং তারপরে সার্ভারে প্রেরণ করা হয়েছে, তবে কে এটি পাঠিয়েছে তা কেউ জানে না. প্রতিটি নোড কেবল এটির জন্য নির্ধারিত কী, পাশাপাশি পূর্ববর্তী এবং পরবর্তী নোডের ঠিকানা জানে. আর কিছু না.

সুতরাং, টোর প্রোটোকলটি একটি ধারণা হিসাবে পেঁয়াজ রাউটিংয়ের একটি বাস্তবায়ন – তবে এটি করার একমাত্র উপায় নয়. এটি সর্বাধিক জনপ্রিয় বলে অনুমান করা হয় তবে প্রায় 2-2.2021 সালে প্রতিদিন 5 মিলিয়ন রিলে ব্যবহারকারী, মূলত মার্কিন যুক্তরাষ্ট্র থেকে (22).1 জানুয়ারী থেকে 1 অক্টোবর, 2021 পর্যন্ত 17%), রাশিয়া (14.86%) এবং তারপরে জার্মানি (7.68%).

টর লুকানো পরিষেবাগুলি কী?

পেঁয়াজ পরিষেবাগুলি, যা লুকানো পরিষেবা হিসাবেও পরিচিত, এটি বেনামে ওয়েবসাইট এবং অন্যান্য পরিষেবাগুলি যা কেবলমাত্র টোরের মাধ্যমে সংযোগগুলি গ্রহণের জন্য সেট আপ করা হয়. টর নেটওয়ার্ক সহ তাদের আইপি এবং অবস্থান সম্পূর্ণ অজানা.

এগুলি প্রথম 2003 সালে চালু হয়েছিল এবং “লুকানো” থেকে “পেঁয়াজ” পরিষেবাগুলিতে নাম পরিবর্তন করেছে. এর মধ্যে কয়েকটি histor তিহাসিকভাবে অনলাইন কালো বাজার যেমন কুখ্যাত সিল্ক রোড এবং অন্যরা, পর্নোগ্রাফি ওয়েবসাইটগুলি, বার্তা বোর্ডগুলি যা অযৌক্তিক এবং/অথবা অবৈধ বিষয়ের অনুমতি দেয় বা প্রযুক্তি সরঞ্জামগুলি যা নিজেরাই অতিরিক্ত গোপনীয়তা সরবরাহ করে.

তবে, বেনামে প্রমাণের ড্রপগুলি সক্ষম করার জন্য এবং হুইসেল ব্লোয়ারদের সমর্থন করার জন্য বিভিন্ন কারণে বিবিসি এবং নিউইয়র্ক টাইমসের মতো বিশ্বের বেশ কয়েকটি নামী সংবাদ সংস্থাগুলি দ্বারা পরিচালিত পেঁয়াজ পরিষেবাগুলিও রয়েছে.

টর এবং টর ব্রাউজার একই?

টর ব্রাউজারটি একটি ওয়েব ব্রাউজার যা টর এবং অন্যান্য অজ্ঞাতনামা সরঞ্জামগুলিতে সজ্জিত আসে. এটি ব্যবহার করে, কেউ আরও নাম প্রকাশ না করে ওয়েব ব্রাউজ করতে পারে.

এটি একটি নেটওয়ার্ক হিসাবে টোরের মাধ্যমে একটির যোগাযোগ চালানোর পক্ষে যুক্তিযুক্তভাবে সবচেয়ে সহজ এবং সবচেয়ে অ্যাক্সেসযোগ্য উপায়.

টর ব্রাউজারটি টর চালানোর একটি সুবিধাজনক উপায়. তবে টোর নেটওয়ার্কটি ব্যবহার করার জন্য আপনার টোর ব্রাউজারের দরকার নেই. টোর ব্রাউজারটি টোর প্রকল্প দ্বারা বিকাশিত এবং রক্ষণাবেক্ষণ করা হয়েছে, ২০০৮ সালে প্রথম প্রকাশের সাথে প্রথম প্রকাশের সাথে.

জালিয়াতিরা কীভাবে টর ব্যবহার করে?

এমনকি নবজাতক অপরাধীরাও তাদের ট্র্যাকগুলি আড়াল করতে টর ব্যবহার করতে পারে. উদাহরণস্বরূপ, নীচের কিছু করতে:

- মার্কেটপ্লেসে ড্রাগ, অবৈধ আগ্নেয়াস্ত্র এবং ফৌজদারি পরিষেবা কিনতে

- চুরি হওয়া পণ্য, বা চুরি হওয়া শংসাপত্রগুলি ব্যবহার করে কেনা পণ্য কিনতে

- ডিভাইস বা ব্রাউজার স্পোফিং চালাতে এবং একটির ট্র্যাকগুলি লুকিয়ে রাখতে

- একজনের জালিয়াতি পরিষেবাগুলি সরাসরি বা মার্কেটপ্লেসের মাধ্যমে বিক্রি করতে

- অ্যাকাউন্ট টেকওভার আক্রমণ করা

- Loan ণ জালিয়াতি করা

- একজনের অপরাধী এবং বাস্তব পরিচয় সম্পূর্ণ পৃথক রাখার জন্য সাধারণ অপারেশনাল সুরক্ষা (ওপিএসইসি) উদ্দেশ্যে

কারণ টোর একটি সরঞ্জাম সাইবার ক্রিমিনাল ব্যবহার, প্রতিটি সংস্থা এবং সংস্থা যা তাদের দ্বারা লক্ষ্যযুক্ত হয় তা কোনও লেনদেন বা ব্যবহারকারী বৈধ কিনা তা মূল্যায়ন করার সময় এটি বিবেচনায় নেওয়া বুদ্ধিমানের কাজ হবে.

টর অবৈধ ব্যবহার করছে?

না, টর ব্যবহার অবৈধ নয়. উভয়ই এটি কেবল অপরাধীদের দ্বারা ব্যবহৃত হয় না. যাইহোক, টর নেটওয়ার্ক যে নাম প্রকাশ না করে তা এটিকে জালিয়াতিবাদের অস্ত্রের একটি দরকারী সরঞ্জামে পরিণত করেছে, ঠিক যেমন ভিপিএন বা মোবাইল প্রক্সি হতে পারে.

সুতরাং, সমস্ত টর ব্যবহারকারীরা অপরাধী নয়, তবে প্রায় সমস্ত অনলাইন অপরাধী টর দিয়ে যান.

টর-সম্পর্কিত জালিয়াতি থেকে কীভাবে রক্ষা করবেন

টোর নেটওয়ার্ক দ্বারা সক্ষম বা পেঁয়াজ রাউটিংয়ের মাধ্যমে প্রতিশ্রুতিবদ্ধ জালিয়াতির বিরুদ্ধে লড়াইয়ের প্রচেষ্টার মূল বিষয় হ’ল টর দ্বারা ফিঙ্গারপ্রিন্টিং অনুরোধগুলিতে ফিরে আসা বেনাম ফলাফল.

হ্যাঁ, টর একজনের গোপনীয়তা ব্যাপকভাবে বাড়িয়ে তোলে. তবে উন্নত অ্যান্টি-ফ্রেড সলিউশনগুলি সনাক্ত করবে যে কেউ তাদের আইপি ঠিকানা বিশ্লেষণ এবং ব্রাউজার ফিঙ্গারপ্রিন্টিং ব্যবহারকারীর প্রোফাইলিং রুটিনগুলির সময় টর ব্যবহার করছে কিনা তা সনাক্ত করবে.

এটি কারণ টোর ব্যবহারকারীরা দেখতে অনেকটা একই রকম, যেন তারা একই মুখোশটি রেখেছেন, প্রায় অভিন্ন ব্রাউজার হ্যাশগুলি ফিরিয়ে দিচ্ছেন. টর ব্রাউজারটি যখন সরঞ্জামটি ব্যবহারকারীর আইপির সাথে পরিচিত টর প্রস্থান নোডের সাথে মেলে তখন নিজেকে প্রকাশ করবে, যা ডিক্রিপশন অনুসরণ করে প্রক্সির মতো কাজ করে.

আপনি নীচে সিওনের আইপি লুকআপ মডিউলটি চেষ্টা করে দেখতে পারেন. শুধু কারও আইপি প্রবেশ করুন.

কোনও কোম্পানির ফাঁকা বিরোধী প্রচেষ্টার জন্য, কী গুরুত্বপূর্ণ তা হ’ল এই ব্যক্তিটি ঠিক সেই নয় বরং তারা টর ব্যবহার করছেন কিনা. এটি ঝুঁকি স্কোরিংয়ের জন্য একটি লাল পতাকা, এবং জালিয়াতির স্কোরিংয়ের জন্য রুলসেটটি কার্যকর হলে সন্দেহ এবং ট্রিগার ম্যানুয়াল পর্যালোচনাগুলি বাড়িয়ে তুলবে.

এটিও লক্ষ করা উচিত যে টর পরিচয় আড়াল করে না প্রেরকের. এটি পরিবর্তে বার্তাটি এনক্রিপ্ট করার দিকে মনোনিবেশ করে.

লোকেরা টোরের মাধ্যমে অপরাধমূলক ক্রিয়াকলাপের জন্য চিহ্নিত করা হয়েছে যখন পুলিশ চিহ্নিত করেছে যে বার্তাগুলি প্রেরণ করা হয়েছে এবং তারপরে বার্তা প্রেরণের সময় একটি নির্দিষ্ট অঞ্চলে কে ব্যবহার করেছিল তার একটি তালিকার দিকে নজর দিয়েছে.

উদাহরণস্বরূপ, এই জাতীয় ঘটনাটি ২০১৩ সালে হার্ভার্ড বিশ্ববিদ্যালয়ে একটি জাল বোমা হুমকির সাথে ঘটেছিল, এবং প্রেরককে ধরা পড়েছিল কারণ তারা সেই সময়ে টর ব্যবহার করেছে বলে চিহ্নিত করা হয়েছিল, বিশ্ববিদ্যালয়ের ক্যাম্পাস থেকে.

টর-সম্পর্কিত জালিয়াতির বিরুদ্ধে প্রতিরক্ষা উদাহরণ

দ্রুত কেস স্টাডি হিসাবে, আসুন নেওয়া যাক, উদাহরণস্বরূপ, একটি ঝুঁকি ব্যবস্থাপনার সরঞ্জাম চালানো একটি ইশপ.

একটি সাইবার ক্রিমিনাল টরের মাধ্যমে এটি অ্যাক্সেস করার চেষ্টা করছে, একটি নতুন অ্যাকাউন্ট তৈরি করতে চুরি করা ফুলজ ব্যবহার করার পরিকল্পনা করছে, আইটেমগুলি কিনে এবং পরে খালি বাক্সগুলি ফিরিয়ে দেওয়ার চেষ্টা করে, এইভাবে ফেরত পকেট করে. বা জালিয়াতির কোনও প্রচেষ্টা যা টর দিয়ে চলে, সত্যই.

এই জাতীয় কেলেঙ্কারী চালানোর চেষ্টা করা অভিজ্ঞ জালিয়াতি তাদের পরিচয় গোপন করতে এবং বৈধ প্রদর্শিত হতে বিভিন্ন পদক্ষেপ গ্রহণ করবে. যাইহোক, উন্নত অ্যান্টি-ফ্রেড সরঞ্জামগুলি ব্যবহারকারী এবং ডিভাইস বর্তমানে কীভাবে অভিনয় করছে, পাশাপাশি তাদের কুকিজ এবং ক্যাশে (তারা অতীতে কীভাবে অভিনয় করেছে) এর সাথে করতে কয়েক ডজন, প্রায়শই কয়েকশো ডেটা বিষয় বিবেচনা করে বিবেচনা করে. এর বেশিরভাগটি টর দ্বারা গোপন করা হয়েছে, তবে তারা টর ব্যবহার করছে তা এখনও পতাকাঙ্কিত রয়েছে.

অতিরিক্ত ডেটা পয়েন্টগুলির সাথে মিল রেখে, টর ব্যবহারের ফলে উচ্চ ঝুঁকির স্কোর হবে যা অ্যালার্ম বেলগুলি সেট করবে এবং উপযুক্ত প্রোটোকলগুলি ট্রিগার করবে. হয় অ্যাকাউন্ট তৈরি করতে বা আইটেমগুলি কেনার ক্ষেত্রে জালিয়াতির প্রচেষ্টা এইভাবে ম্যানুয়াল পর্যালোচনার জন্য অবরুদ্ধ এবং পতাকাঙ্কিত করা হবে. সহজ কথায় বলতে গেলে, আধুনিক বিরোধী বিরোধী সমাধানগুলি টোরের বৈশিষ্ট্যগুলি এবং জালিয়াতিরা এটির জন্য কী ব্যবহার করে সে সম্পর্কে ভালভাবে অবগত এবং তাই কোনও সংস্থার সুরক্ষার সময় এই সমস্ত কিছু বিবেচনায় নিন.

অন্ধকার ওয়েব ভয় পেয়েছে?

জালিয়াতিরা কীভাবে ডার্ক ওয়েব ব্যবহার করে তার আরও ভাল বোঝার জন্য আমরা আমাদের নিজস্ব তদন্ত করেছি. আজ, আমরা তাদের বিরুদ্ধে জালিয়াতিদের নিজস্ব সরঞ্জাম এবং কৌশলগুলি উত্তোলন করতে পারি.

তদন্ত পড়ুন

উত্স

দ্য ভার্জ: এফবিআই এজেন্টরা টর থাকা সত্ত্বেও হার্ভার্ড বোমা হুমকির সন্ধান করেছিল

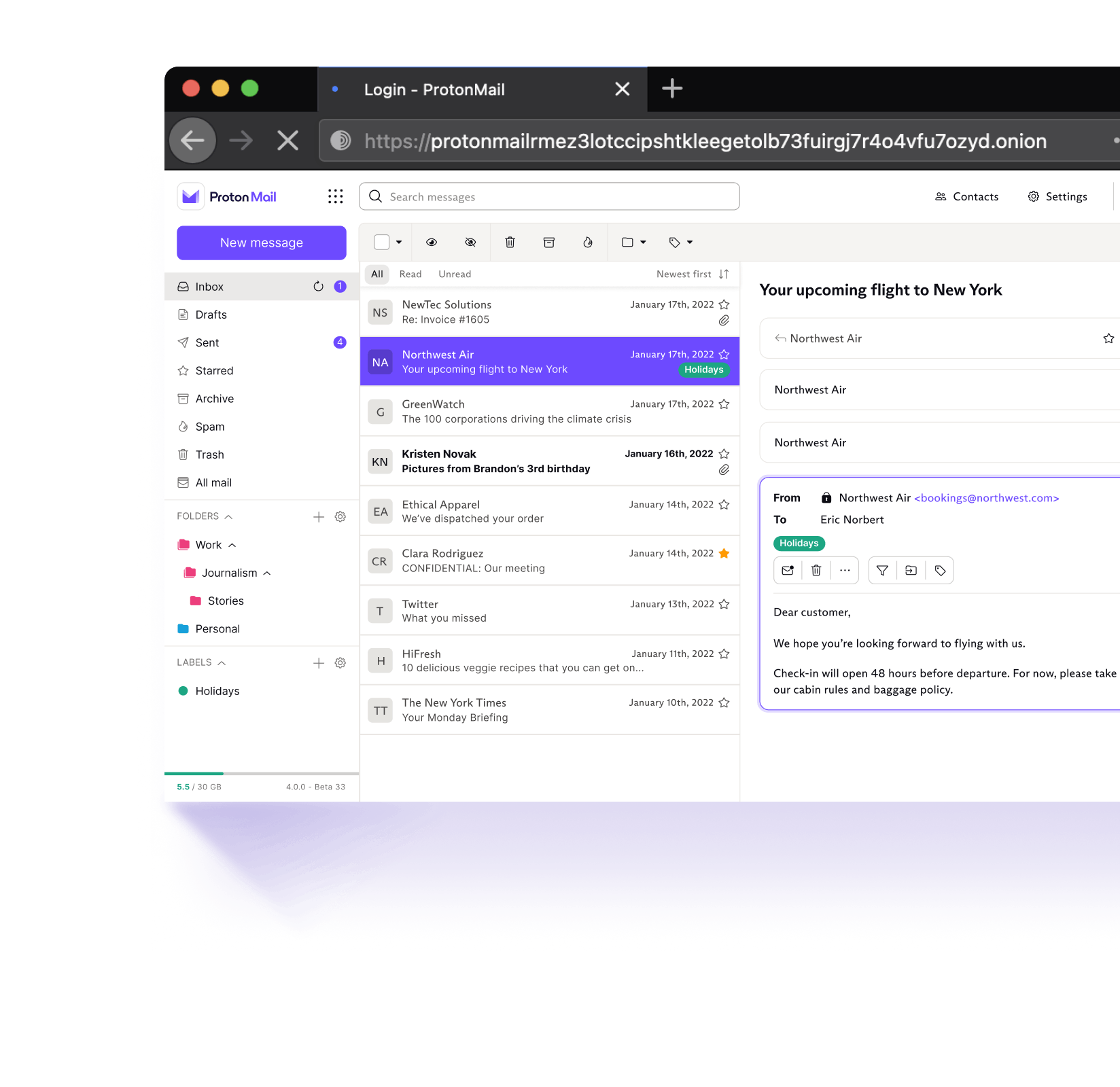

টর অজ্ঞাত নেটওয়ার্কের সাথে সমস্ত প্রোটন পরিষেবাগুলিতে অ্যাক্সেস করুন

টোর বেনামে যোগাযোগ সক্ষম করার জন্য বিনামূল্যে, ওপেন-সোর্স সফ্টওয়্যার.

আপনি যখন টোরের মাধ্যমে ইন্টারনেটে সংযোগ স্থাপন করেন, আপনার ইন্টারনেট বিশ্বব্যাপী, রিলে স্বেচ্ছাসেবক নেটওয়ার্ক যা আপনাকে নিরীক্ষণের চেষ্টা করছে এমন যে কোনও ব্যক্তির কাছ থেকে আপনার অবস্থান এবং ক্রিয়াকলাপটি গোপন করে.

টোর মূলত 1990 এর দশকে বিকশিত হয়েছিল এবং আজ বিশ্বব্যাপী এমন লোকেরা ব্যবহৃত হয় যাদের বেনামে ইন্টারনেট ব্রাউজ করা দরকার. উদাহরণস্বরূপ, এটি সাধারণত সাংবাদিক এবং কর্মীরা দমনকারী শাসন ব্যবস্থার অধীনে কাজ করে. বিশেষ ওয়েবসাইটগুলি, ডাকা পেঁয়াজ সাইটগুলি কেবল টোরের মাধ্যমে অ্যাক্সেস করা যায় এবং আপনাকে আপনার ডিভাইসে টর ব্রাউজারটি ইনস্টল করার প্রয়োজন হয় (বা ভিপিএন (নতুন উইন্ডো) এর ওভার টোর দিয়ে টর নেটওয়ার্ক অ্যাক্সেস করুন).

কেন টর ব্যবহার করুন?

প্রোটন অ্যাক্সেস করতে টর ব্যবহার করা al চ্ছিক, তবে কিছু পরিস্থিতিতে এটি অতিরিক্ত সুরক্ষা সুবিধা আনতে পারে. কীভাবে আমাদের টর এনক্রিপ্ট করা ইমেল বা টোর এনক্রিপ্ট করা ফাইল স্টোরেজ অ্যাক্সেস ব্যবহার করবেন সে সম্পর্কে নির্দেশাবলী এখানে পাওয়া যাবে (নতুন উইন্ডো) . আপনার গোপনীয়তা রক্ষার জন্য প্রোটন কীভাবে টর ব্যবহার করে সে সম্পর্কে আরও তথ্য এখানে পাওয়া যাবে (নতুন উইন্ডো) .

কোনও নেটওয়ার্ক স্নুপিং নেই

টর নেটওয়ার্কের মাধ্যমে আপনার ট্র্যাফিক প্রোটনে রাউটিং করা আপনার ইন্টারনেট সংযোগটি সনাক্ত করা কঠিন করে তোলে যে আপনি একটি প্রোটন পরিষেবা ব্যবহার করছেন তা জানতে.

মাঝখানে কোনও মানুষ নেই

টোর আপনার সংযোগের শীর্ষে অতিরিক্ত এনক্রিপশন স্তর প্রয়োগ করে, উন্নত আক্রমণকারীকে আমাদের সার্ভারগুলির সাথে আপনার সংযোগে একটি ম্যান-ইন-মধ্য আক্রমণ সম্পাদন করা আরও কঠিন করে তোলে.

বেনামে সংযোগ

টর আপনার বেনামে প্রোটনের সাথে সংযোগগুলি তৈরি করে. আমরা প্রোটনের সাথে আপনার সংযোগের আসল আইপি ঠিকানাটি দেখতে সক্ষম হব না.

সেন্সরশিপ অবরুদ্ধ

টোর প্রোটন অ্যাক্সেসযোগ্যতায় সহায়তা করতে পারে. যদি আমাদের পরিষেবাগুলি আপনার দেশে অবরুদ্ধ হয়ে যায় তবে আমাদের পেঁয়াজ সাইটে গিয়ে আমাদের কাছে পৌঁছানো সম্ভব হতে পারে.

টর ব্যবহার করার সময় বিষয়গুলি মনে রাখা উচিত

টোর ব্যবহার কিছু ডাউনসাইড নিয়ে আসে. টর সংযোগগুলি সাধারণত একটি স্ট্যান্ডার্ড ইন্টারনেট সংযোগের চেয়ে অনেক ধীর এবং কম নির্ভরযোগ্য পারফরম্যান্স সরবরাহ করে.

এমনকি টোর ব্যবহার না করেই প্রোটনের পরিষেবাগুলি শেষ থেকে শেষ এনক্রিপশন, সিকিউর প্রমাণীকরণ (এসআরপি) এবং al চ্ছিক দ্বি-ফ্যাক্টর প্রমাণীকরণের সাহায্যে সুরক্ষিত. বেশিরভাগ লোককে আমাদের টোর এনক্রিপ্ট করা ইমেল বা টোর এনক্রিপ্ট করা ফাইল স্টোরেজ অ্যাক্সেস ব্যবহার করার প্রয়োজন হবে না. তবে, আপনি যদি সংবেদনশীল পরিস্থিতিতে একজন কর্মী হন তবে আমাদের পেঁয়াজ সাইটটি নাম প্রকাশ না করা এবং সুরক্ষার একটি অতিরিক্ত স্তর সরবরাহ করে.

টর কীভাবে ব্যবহার করবেন

আমাদের টর লুকানো পরিষেবাটি ব্যবহার করতে (পেঁয়াজ সাইট হিসাবেও পরিচিত), আপনার অবশ্যই টর ইনস্টল করা থাকতে হবে বা টর ব্রাউজার ব্যবহার করতে হবে.

ডেস্কটপের জন্য টোর

পেঁয়াজ ওয়েবসাইটগুলি ব্রাউজ করার সবচেয়ে সহজ উপায় হ’ল টর ব্রাউজারটি ডাউনলোড করা. টর ব্রাউজারটি জনপ্রিয় ফায়ারফক্স ওয়েব ব্রাউজারের মতো প্রায় একই, তবে এটি টর এর জন্য অন্তর্নির্মিত সমর্থন রয়েছে. কেবল টর ব্রাউজারটি ডাউনলোড করা আপনাকে এখনই পেঁয়াজ ওয়েবসাইটগুলি দেখতে দেবে.

মোবাইলের জন্য টোর

টিওআর প্রকল্পটি মোবাইলে পেঁয়াজ সাইটগুলি ব্রাউজ করার জন্য নিম্নলিখিত মোবাইল অ্যাপ্লিকেশনগুলিকে সমর্থন করে: