PfSense – VPN Pia-ya qoşulun

Növbəti mövzudan dərhal xəbərdar olmaq üçün aşağıda abunə olmağınızdan əmin olun və həmişə mövzular üçün istəkləriniz varsa mənə bildirin.

PIA VPN ilə PFSense 2 ilə qurun.4-ə.Əqrəb

Bir çoxumuz bu günlərdə bir və ya digər şəkildə bir VPN-də bir və ya digər gündə bir və ya digərində populyarlıq olaraq bir artım gördülər və ya bir çox insanla birlikdə netflix və ya digər axın xidmətləri ilə tərkibi məhdudiyyətləri kimi istifadə etmək istəyən bir çox insanla birlikdə Yolda sənədlərə daxil olmaq üçün evə və ya işə qoşulmaq və ya edə biləcəyimiz qədər onlayn məxfiliyimizin çoxunu saxlamaq üçün.

İngiltərədəki son pandemiya tədbirləri çərçivəsində bu yaxınlarda, bu yaxınlarda, 2011-ci illərdə 1000+ istifadəçini təxminən 1000+ istifadəçini idarə edə biləcək cari VPN həllini ölçmək üçün həll etmək üçün tapşırıq verildi bir neçə saat. Demək olar ki, 3 ay sonra, həll yolu hələ də hər gün olduqca yaxşı yerinə yetirir. Ancaq burada bir az mövzu alırıq..

Artıq 8 ildir ki, 8 ilədək və özəl bir İnternetə (PIA) istifadəçisi üçün 4 ilədək istifadəçiyə müraciət edərək, bir PIA VPN ilə PIA VPN ilə PIA VPN ilə necə qurulacağını, sonra daimi VPN bağlantısı ilə necə qurulacağını düşünməyə qərar verdim Bütün digər trafikləri toxunulmayan bütün trafikləri tərk edərkən PIA vasitəsilə müəyyən cihazları necə həll edəcəyinizi əhatə edəcəkdir.

Bu təlimat pfsense 2 istifadə edir.4-ə.Yazı zamanı mövcud versiya olan 5 buraxılış. Hər şey tətbiq olunur ən çox Köhnə versiyalar, interfeysiniz versiyanızdan asılı olaraq bir az fərqli görünə bilər.

Bələdçi

Təhlükəsizliyə, “zəif” “tövsiyə olunan / orta” və “güclü” kimi hesab olunan bir neçə fərqli parametr var – bunları məqbul saydığımdan bəri orta və güclü profillər üçün tövsiyələr verəcəyəm. Performans gözlədiyiniz şeyə tamamilə uyğun deyilsə, zəif profildən istifadə etməyə cəhd edə bilərsiniz, amma mümkünsə orta parametrlərlə davam etməyi məsləhət görürəm. Bunu nəzərə alaraq tövsiyə olunan və güclü parametrlər liman seçimində və sertifikatlarında bir az dəyişir:

- Tövsiyə olunur: UDP portu 1198 şifrələmə üçün AES-128 ilə

- Güclü: UDP portu 1197 şifrələmə üçün AES-256 ilə

Bir az istinad etmək üçün burada nəzərdən keçirdiyim APU2, burada gördüyümüz tövsiyə olunan təhlükəsizliyi istifadə edərək VPN üzərindən 100Mb / s gücünə malikdir, lakin mənim bağlantımın 300mb / s-ə yaxınlaşa bilməyəcəyinə qadirdir. Yəqin ki, təkmilləşdirmək üçün vaxt..

Sertifikat Quraşdırma

Əvvəlcə PIA CA sertifikatlarını PFSense-də quraşdırmalıyıq ki, onları VPN konfiqurasiyasında istifadə edə bilək.

Əvvəlcə düzgün sertifikatı burada yükləyin:

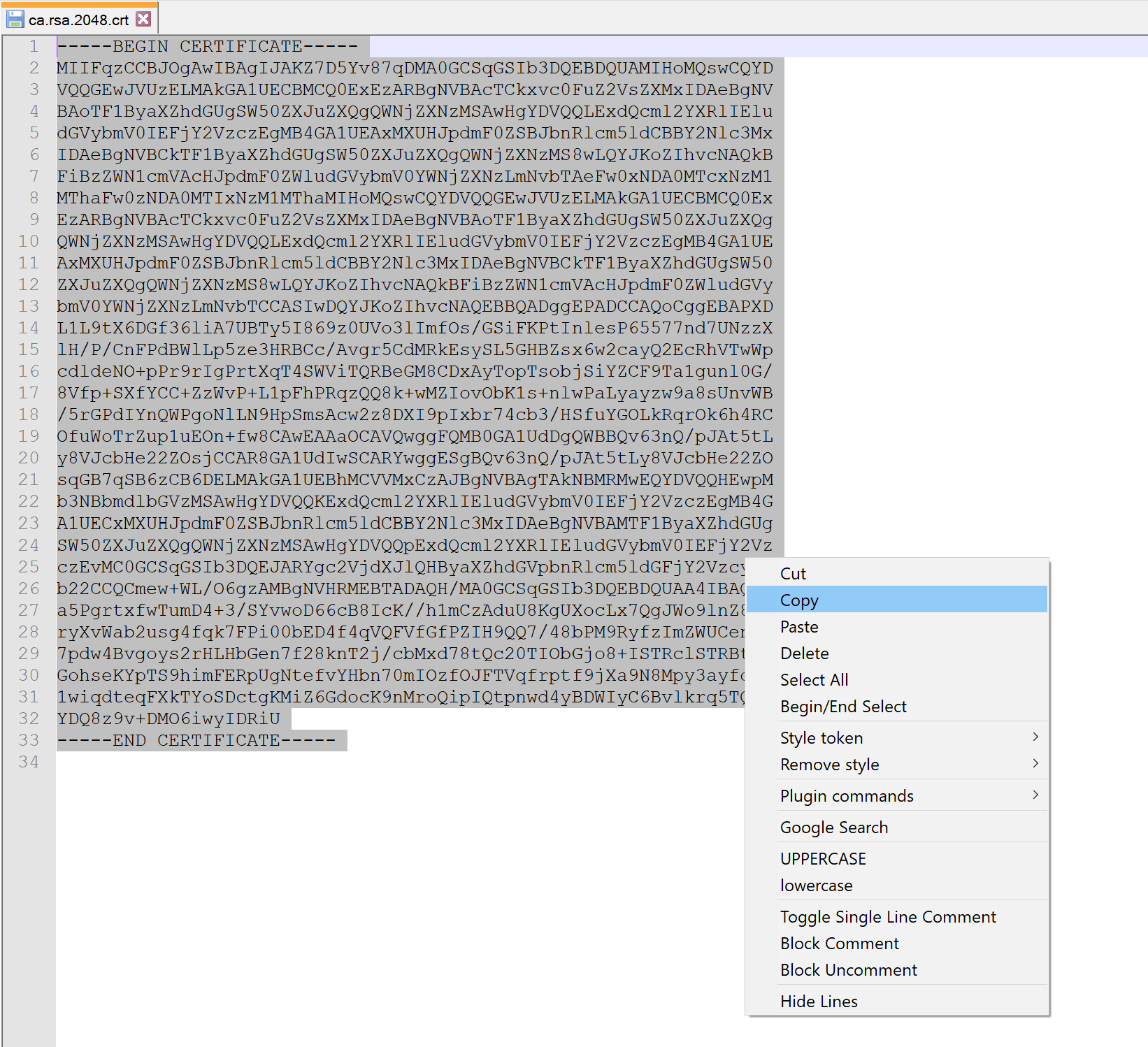

Yükləndikdən sonra faylı notepad / notepad ++ və fayldakı hər şeyi vurğulayın və panoya kopyalayın:

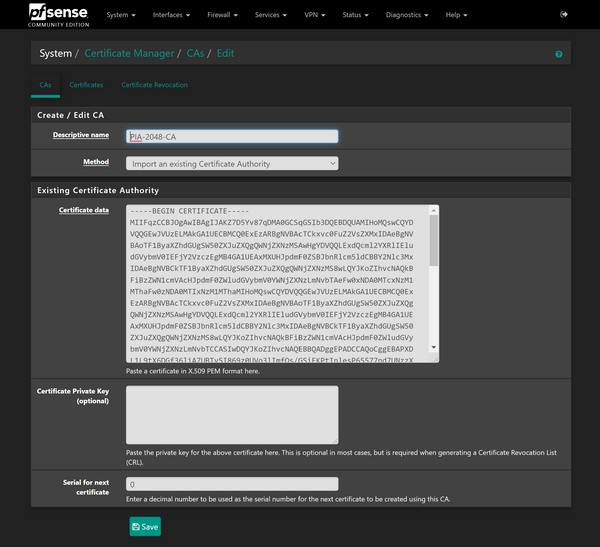

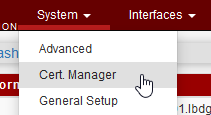

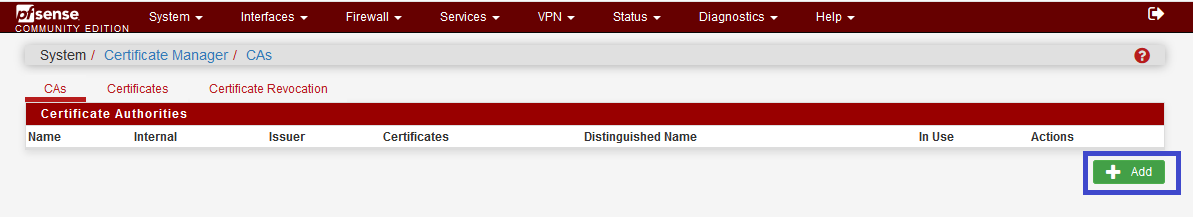

Sonrakı, baş Sistem> Sertifikat meneceri və olduğunuzdan əmin olun Cas səcdə. Klikləmək Əlavə etmək Yeni sertifikat orqanı yaratmaq. Təsviri ad verin və metodu dəyişdirin “Mövcud sertifikat orqanının idxalı“. Sonra içində Sertifikat məlumatları Kopyalandığınız sertifikat məlumatlarını qutu, yapışdırın:

Nəhayət vurdu Yadda saxla bu ca yaratmaq. Hər şey işləsəydi, indi masada sadalanan yeni bir CA olacaq və “Hörmətli Adı” (DN) sütununun əvvəlcədən məskunlaşdığı məlumatlar olacaq:

OpenVPN Quraşdırma

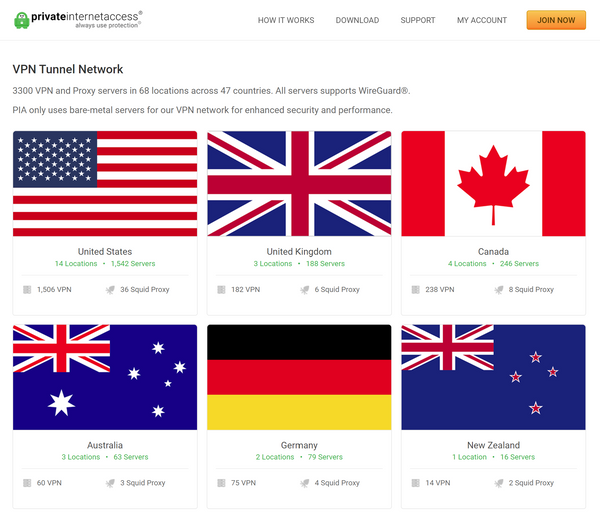

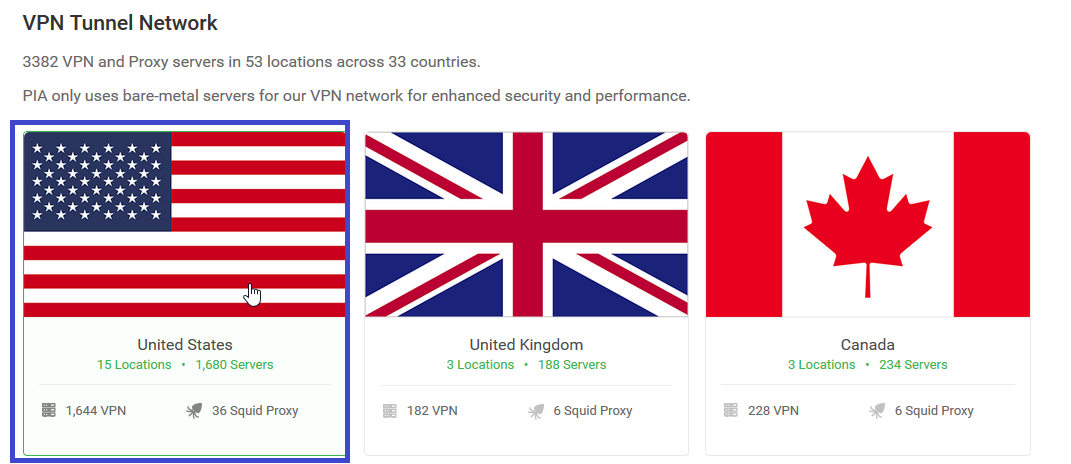

Hansı server yerini bağlamaq istədiyimizi qərar verməliyik, PIA hazırda 47 ölkənin 68 yerində 3300 serverdə, o qədər geniş çeşiddədir.

Bu linkə baş vurun.

Sonra istifadə etmək istədiyiniz serveri seçin, istifadə etmək istədiyiniz qədər bir çox server üçün təkrarlaya bilərsiniz, İngiltərədə və ABŞ-da birində istəyə bilərsiniz. Bir yer seçin, sonra istifadə etmək istədiyiniz ünvanı kopyalayın. Məsələn, İngiltərəyə tıklayarak 3 vpn serverini ortaya qoyur, istifadə etmək istədiyiniz ünvanı seçin, bu nümunədə Londondan birini istifadə edirəm:

Bu ünvanı kopyalayın. Mən istifadə edirəm İngiltərə-London.Şəxsi film.com Bu nümunə üçün.

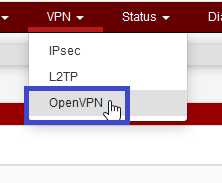

Başımaq VPN> Müştərilər> Əlavə et Yeni VPN müştəri əlavə etmək.

Parametrlərin bir çoxu standart olaraq qala bilər, əgər bunları qeyd etməsəm, onlar da bunların olması lazım olan şəkillərə baxın.

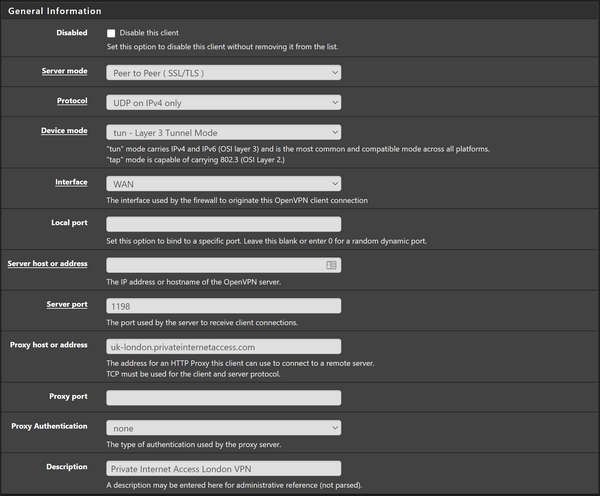

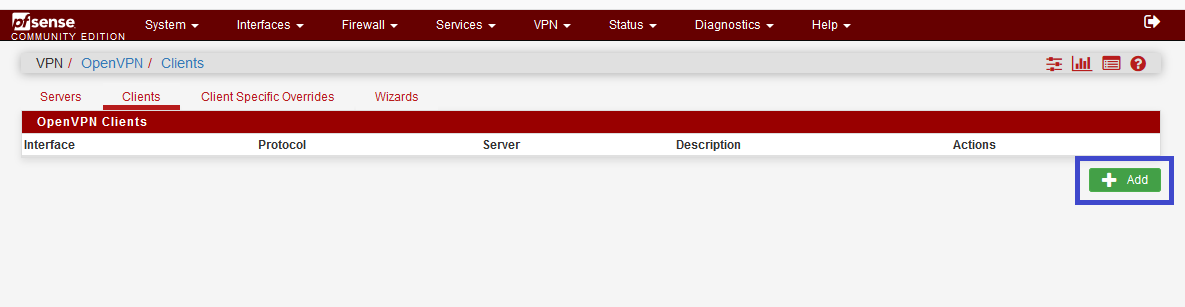

Ümumi məlumat

Ümumi məlumat bölməsində aşağıdakı dəyərləri dəyişdirin:

- Server Host və ya Ünvan: İngiltərə-London.Şəxsi film.com (və ya yuxarıda kopyaladığınız yerdən.

- Server Port: 1198 və ya 1197 Hansı təhlükəsizlik səviyyəsindən asılı olaraq.

- Təsvir: Şəxsi İnternet Access London VPN

Buna bənzər bir şeyiniz olmalıdır:

İstifadəçi identifikasiyası

İstifadəçi identifikasiyası parametrləri bölməsində, PIA istifadəçi adınızı və şifrənizi daxil edin. İstifadəçi adınızı PIA veb saytında hesabınızda tapa bilərsiniz, adətən nömrələrin ardınca “P” hərfi ilə başlayır.

Şəxsi bir şəkildə bağlantı düşsə avtomatik olaraq yenidən qoşulacaq identifikasiyanı yoxlayın. Bununla bağlı problemləriniz varsa, onu deaktiv etmək üçün qutuya işarə edə bilərsiniz.

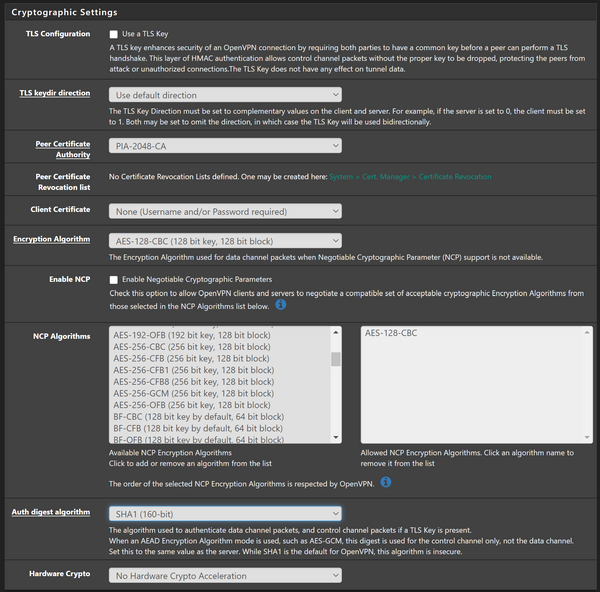

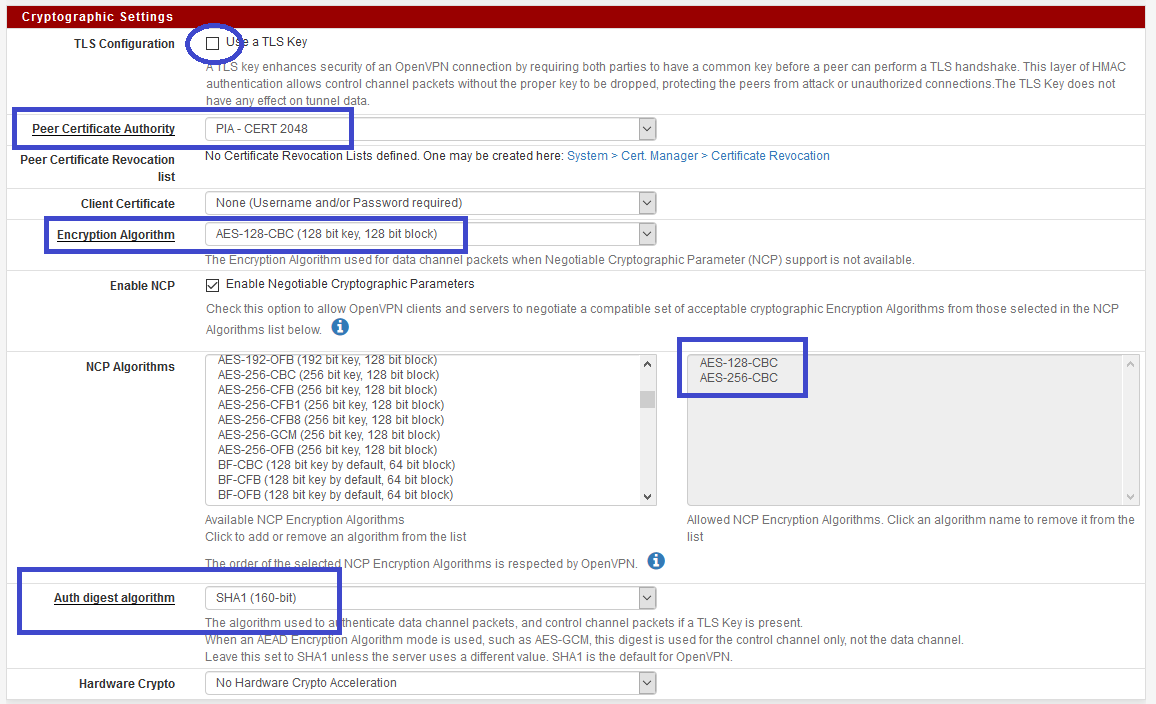

Kriptoqrafik parametrlər

Kriptoqrafik parametrlər bölməsində aşağıdakı parametrləri dəyişdirdiyinizə əmin olun:

- TLS konfiqurasiya – yoxlamaq

- Peer Sertifikat Təşkilatı –Pia-2048-CA (əvvəllər CA verdiyiniz təsviri ad)

- Şifrələmə alqoritmi –AES-128-CBC

- NCP-ni aktivləşdirin – yoxlamaq

- Auth həzm alqoritmi – SHA1 (160 bit) Orta təhlükəsizlik, şa256 (256 bit) güclü təhlükəsizlik üçün.

- Hardware crypto – AES-NI sürətləndirməniz varsa, siyahıdan seçin və ya əvvəlcə “heç bir hardware crypto sürətlənməsi” üçün dəst buraxın və geri qayıdın və performansını çimdik üçün dəyişdirin.

Aşağıdakı kimi görünən bir şey olmalıdır:

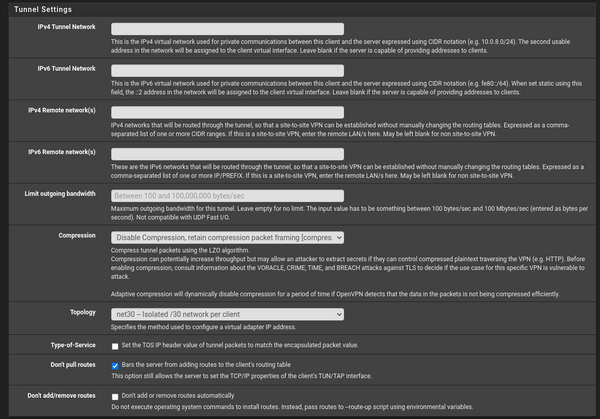

Tunel parametrləri

Bu hissədə dəyişdirmək üçün bir neçə parametr var və onlar bunlardır:

- Topologiya –net30

- Marşrutları çəkməyin – Şəbəkənizdəki bütün cihazların VPN-dən keçməsini istəyirsinizsə, bu işarəni buraxın. Hansı cihazların VPN-dən keçdiyini və bu qutunu yoxlamaq istəsəniz seçilmiş şəkildə nəzarət etmək istəyirsinizsə.

Bu xüsusi quraşdırma üçün dəyişdirmək üçün lazım olan hər şey budur:

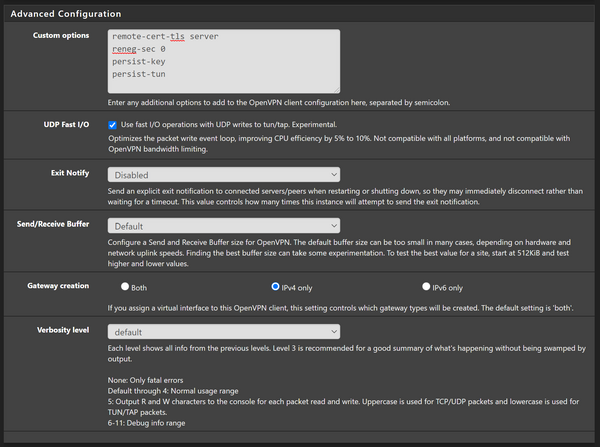

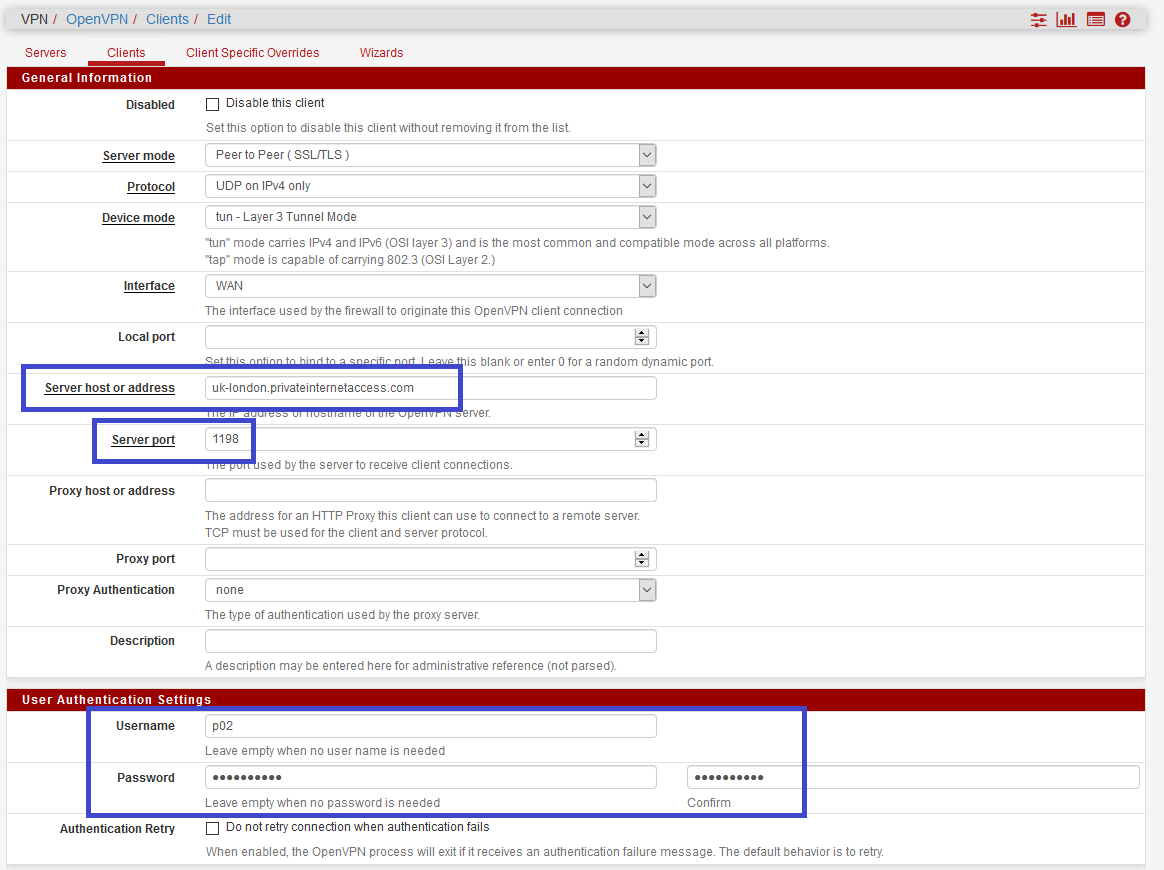

Ətraflı konfiqurasiya

Nəhayət, inkişaf etmiş konfiqurasiyada aşağıdakı dəyərləri daxil edin:

Remote-CERT-TLS Server israr-TUN-PULSUZ-DƏSTƏK-KEY RENEG-SEC 0Sonra aşağıdakıları təyin edin:

- UDP sürətli I / O –Performansın yaxşılaşdırılması üçün bunu yoxlayın, probleminiz varsa geri qayıda və sonradan yoxlaya bilərsiniz.

- Bufer göndər / qəbul edin – Bu parametrlə ətrafında oynaya bilərsiniz, amma həmişə 512 kib qəbul etdim. Daha yaxşı sürət verənləri görmək üçün bu parametrləri daha sonra çimdik.

- Gateway yaradılması – IPv4

Bu kimi görünən son parametrlərlə:

Nəhayət vurdu Yadda saxla!

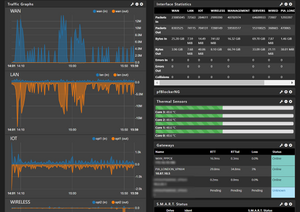

Vəziyyəti yoxlamaq

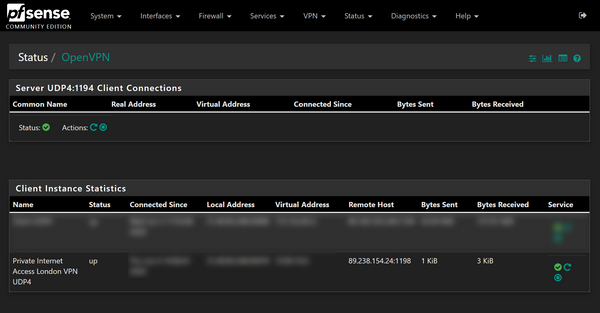

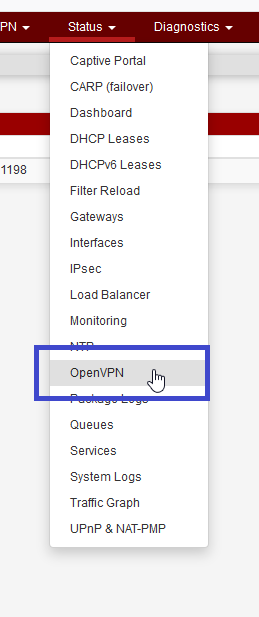

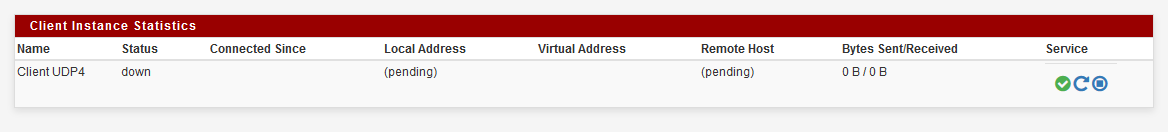

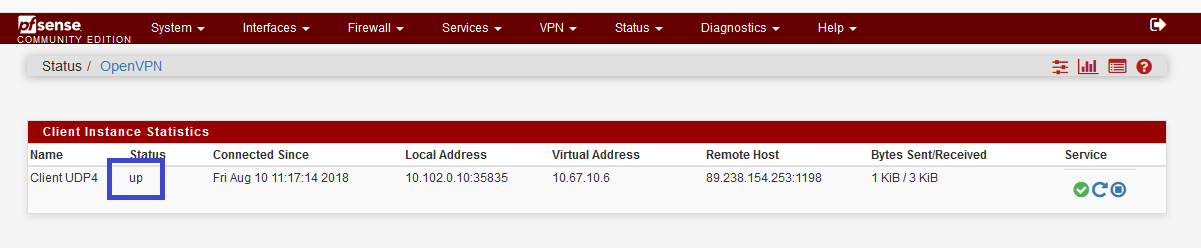

İndi VPN bağlantısının qurulduğunu yoxlaya bilərik, başlayın Status> Openvpn və altında Müştəri instansiya statistikası bölmə yalnız etdiyimiz VPN bağlantısını görməlisiniz. Vəziyyət qutusuna baxın və vəziyyətin “yuxarı” olduğunu təsdiqləyin:

Beləliklə, Google-a keçin və “IP nədir” yazın və IP adresinizin PIA ünvanından düzgün dəyişdirdiyini görəcəksiniz? Səhv.

Pfsense daxilində marşrutlaşdırmanın heç birini dəyişdirmədik, buna görə hələ də trafikin vpn-dən daha çox vpn üzərindən göndərilməsini bilmirik. Bunu dəyişdirək.

İnterfeyslər yaratmaq

Onun tələb olunmur, amma yeni yaradılan vpn üçün bir interfeys yaratmağı üstün tuturam.

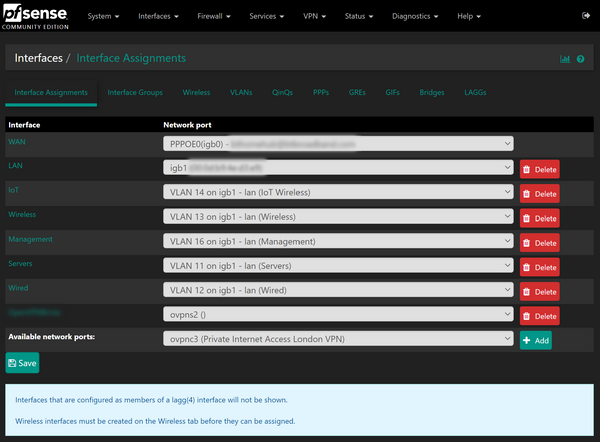

Getmək İnterfeyslər> Tapşırıqlar. Oradan sisteminizdə olan bütün interfeys tapşırıqlarının siyahısı olacaq, mənim qədər çox olmasanız, ehtimalınız var Sönük və Lan. İçində Mövcud şəbəkə limanları Aşağıdan aşağı, siyahıdan Pia VPN seçimini seçin, sonra Əlavə et düyməsini basın:

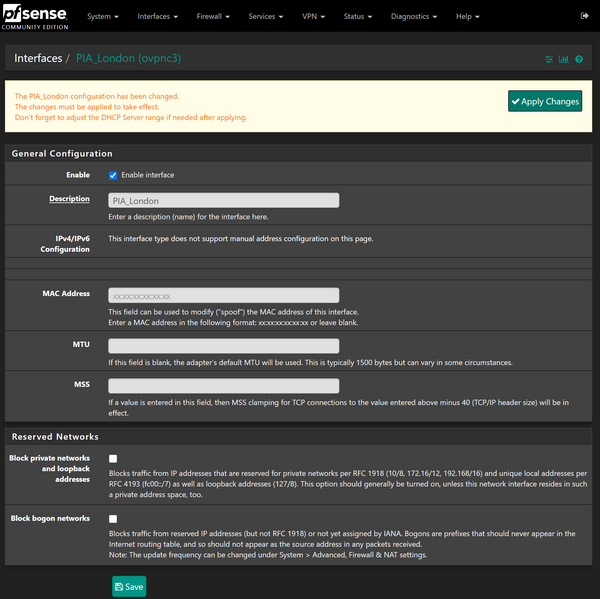

Opt adlı yeni bir interfeys yaradılacaqX, Gedin və redaktə etmək üçün vurun. Redaktə səhifəsindən, Aktiv qutunu yoxlayın və dəyişdirin təsvir daha uyğun bir şeyə. Save vurun, sonra dəyişiklikləri basın:

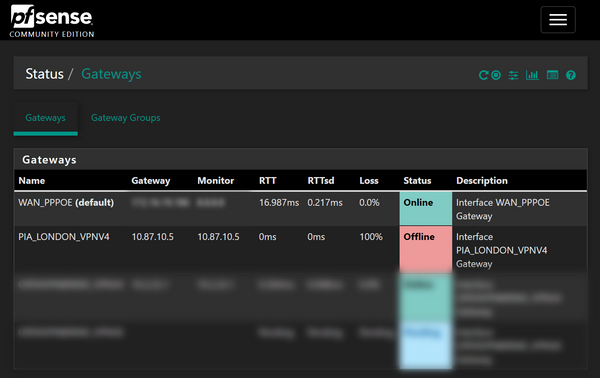

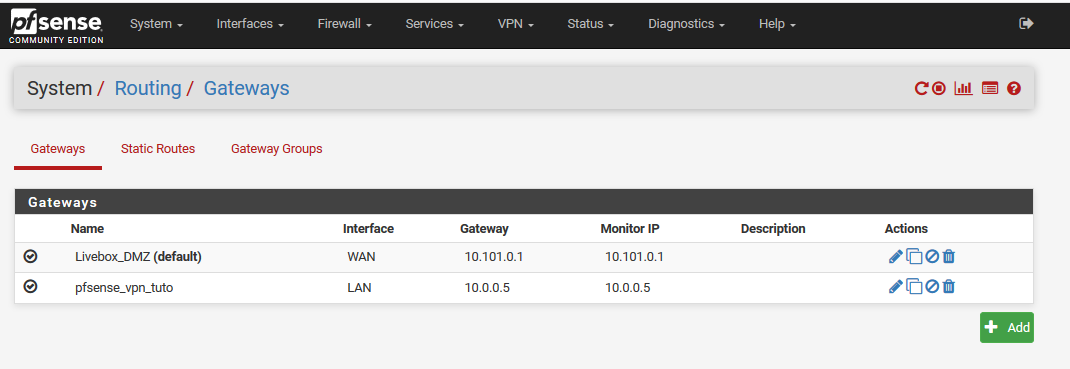

Buradan, get Status> şlüzlər. PIA Gateway üçün Gateway’ın necə olduğunu söylədiyini bildirin? Bunu demək üçün bunu düzəltməyə ehtiyac duymuruq, amma qeydlərindəki kimi əşyaların yandırılmamalıyıq:

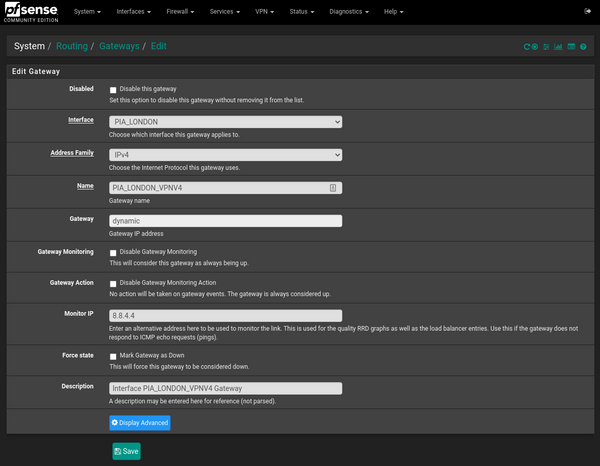

Getmək Sistem> Marşrutlaşdırma və avtomatik yaradılmış PIA şlüzini redaktə edin. İçində Monitor IP, alternativ olaraq istifadə etmək üçün bir IP daxil edin, istifadə edirəm Əqrəb.Əqrəb.4-ə.4-ə Burada:

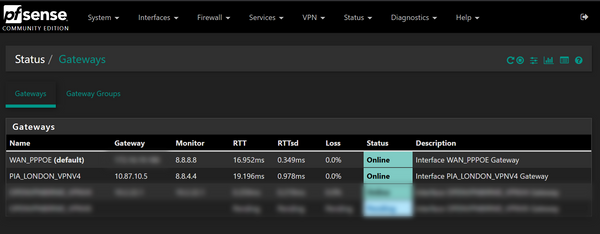

İndi geri qayıdın Status> şlüzlər və PIA Gateway-in onlayn olduğunu təsdiqləyin:

Ləqəb yaratmaq

Alias, hər dəfə istifadə etmək istədiyimiz bütün şəbəkələri tez bir zamanda istinad etmək üçün bir ləqəbdən istifadə edə biləcəyimiz üçün bir ləqəb və ya şəbəkələrin qruplarını müəyyənləşdirməyə imkan verir.

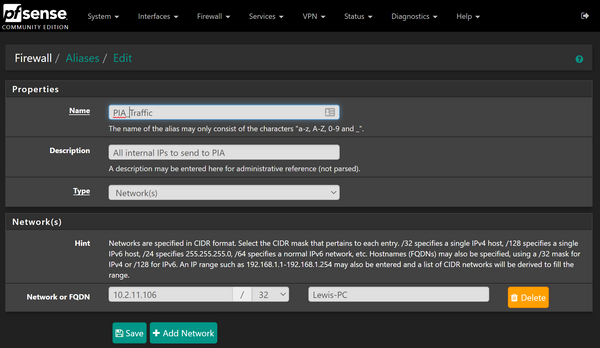

Baş Firewall> ləqəb və əlavə et düyməsini basın. DİQQƏT DİQQƏTİNDƏ ƏLAQƏLƏRİ İSTƏYİR – IP, Liman və URL-lər. Biz yalnız IP ləqəblərindən istifadə edirik.

Bu Pia_traffic, Təsviri verin və seçin Şəbəkələr Növü kimi. Pia vasitəsilə getmək istədiyiniz bütün alt şəbəkələri daxil edin. İndi sizə göstərəcəyim 32 maska istifadə edərək fərdi IP ünvanlarını daxil edə bilərsiniz:

İstədiyiniz qədər əlavə edə bilərsiniz, mən bu nümunəyə yalnız bir növü məğlub edən, lakin gələcəkdə daha çox əlavə etməyinizə imkan verən kimi, yenə də məsləhət görərdim.

Saxla vurun və sonra dəyişiklik edin.

Gedən Nats

Şəbəkə Ünvanı Tərcümə və ya Nat, paketlər tranzit olaraq bir IP ünvanını qeyd etmək prosesidir. Ən çox yayılmış növü, ehtimal ki, həyata keçirmədən baş verir – İnternetdən kompüterinizdən / noutbuk / telefonunuzdan daxil olduqda bu cihazların hamısı bir ictimai IP ünvanı kimi ifşa olunur.

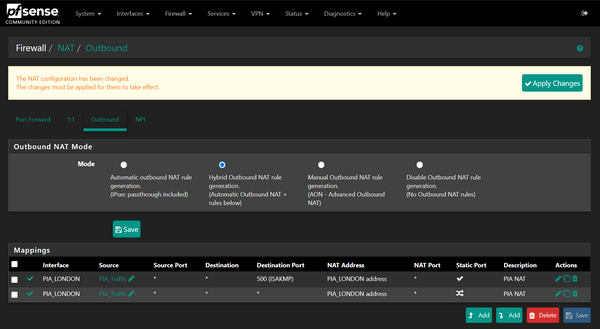

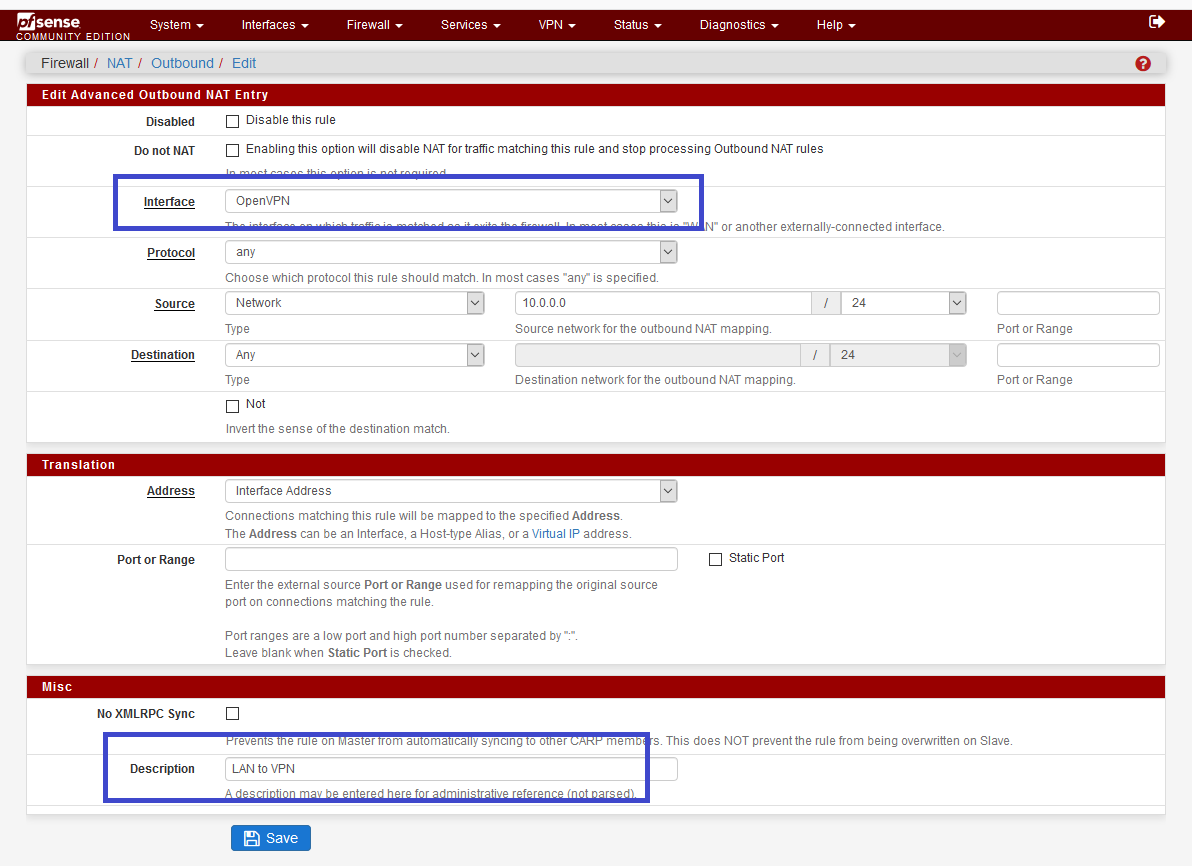

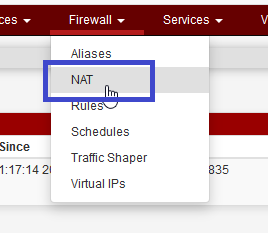

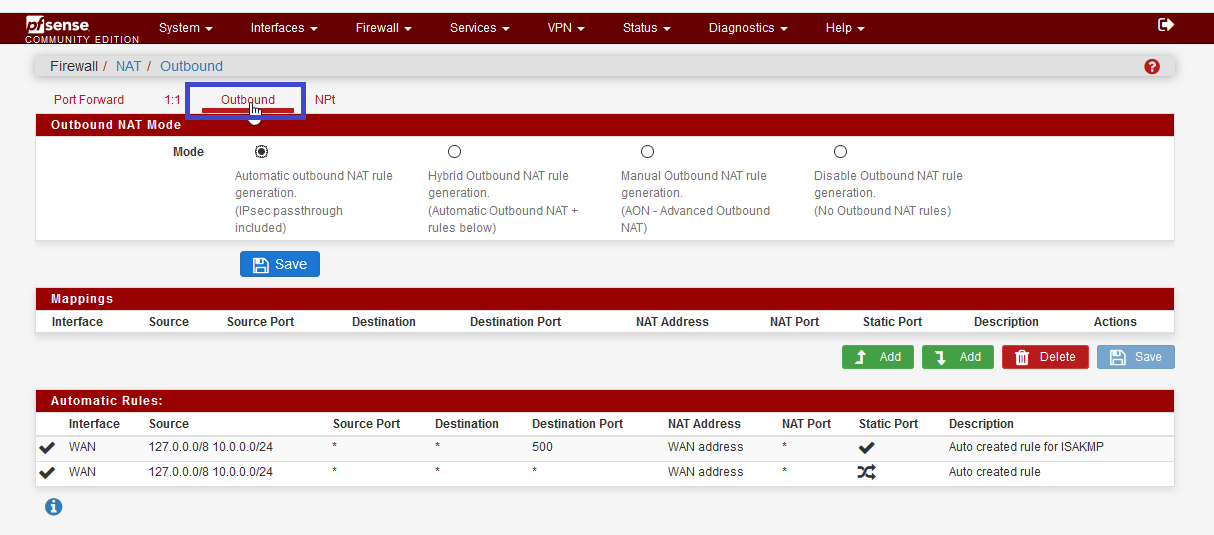

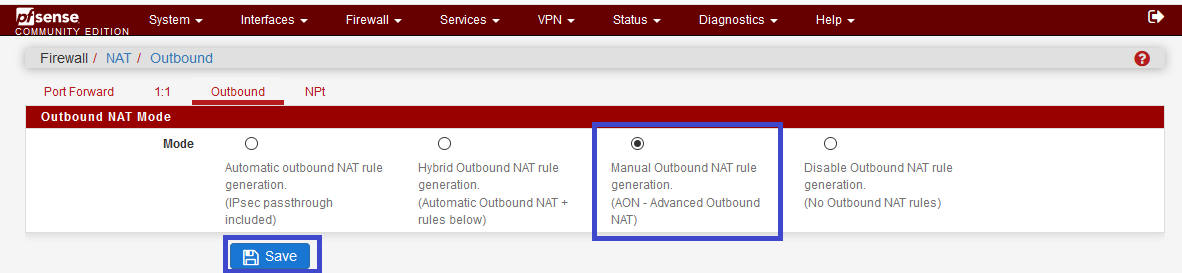

Hər halda, PIA VPN vasitəsilə trafik göndərmək üçün bir xarici NAT yaratmalıyıq. Getmək Firewall> NAT> Gedən və xarici NAT rejimini dəyişdirin Hibrid üçün avtomatik. İstəsəniz dərslikdən istifadə edə bilərsiniz, amma sürət üçün hibridə üstünlük verirəm.

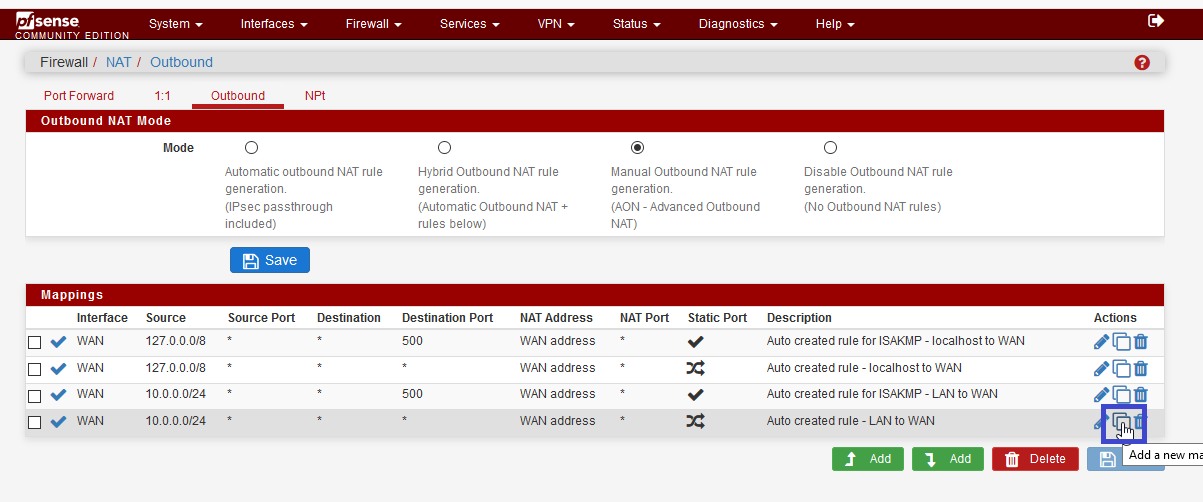

İndi bir xəritə bölməsində (boş olan) və WAN ünvanları üçün avtomatik yaradılan qaydalara sahib olan avtomatik qaydalar bölməsinin olduğunu görəcəksiniz. Gedin və yeni bir xəritə əlavə etmək üçün Əlavə et vurun.

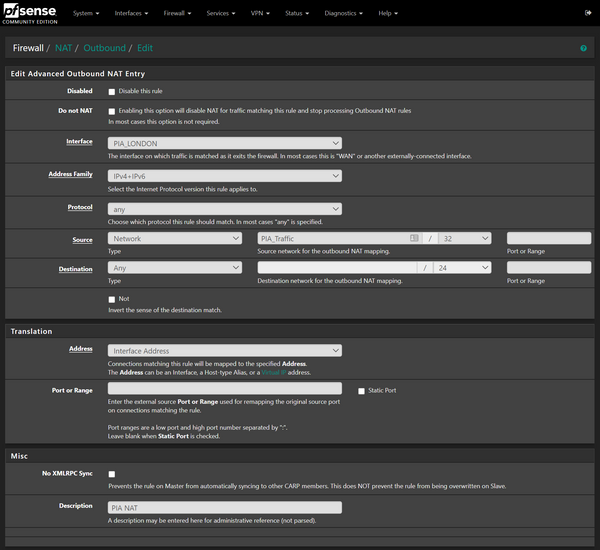

Aşağıdakıları təyin edin:

- İnterfeys –Əvvəllər yaratdığımız PIA interfeysini seçməyinizi təmin edin.

- Ünvan ailəsi – IPv4 + IPv6

- Protokol– Hər hansı

- Mənbəyi – Növü kimi şəbəkəni seçin, sonra PIA-nı mənbə şəbəkəsi qutusuna yazın və əvvəllər yaratdığımız ləqəblər görünəcəkdir. Seçmək üçün vurun.

- Təyinat –hər hansı

- Təsvir – pia nat

Qayda belə görünəcək:

Sonra eyni parametrlərlə başqasını yaradın, bu dəfə bir yer təyin edən bir portu təyin edirik:

Statik port qutusunun da necə yoxlanıldığını qeyd edin.

Qaydaların xarici NAT səhifəsində göründüyünə əmin olun:

Gedin və dəyişiklikləri tətbiq edin.

Firewall qaydaları

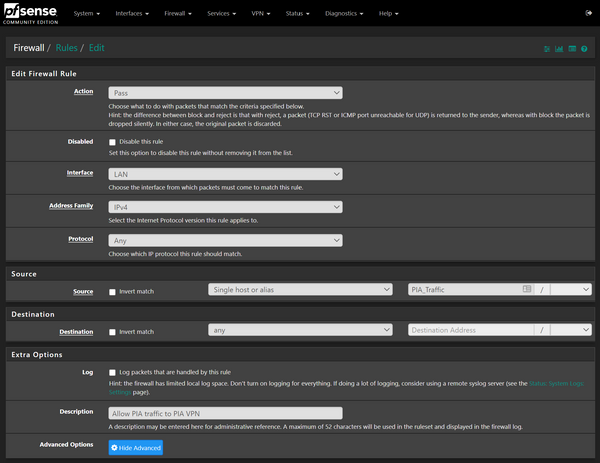

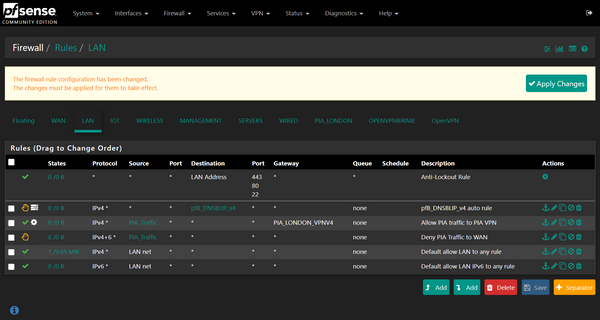

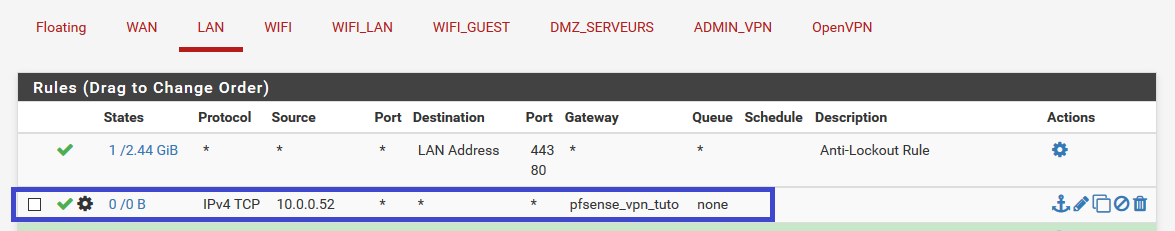

Demək olar ki, oradayıq! Bu son addımdır. Getmək Firewall> qaydalar və şəbəkənizin yaşadığını (ehtimal ki, əmin deyilsinizsə, LAN) interfeysini (lər) seçin. PIA_Traffic ləqəbindən pia şlüzinə trafikə və digər digər trafikə inkar edən digərinin altındakı trafikə imkan verən 2 qayda yaratmalıyıq. Bu o deməkdir ki, VPN ilə əlaqəni itirirsinizsə, trafik adi WAN interfeysindən axmağa başlamaz.

Əlavə et və belə bir qayda yaradın:

Qənaət etmədən əvvəl vurun Ətraflı göstərildi və içində Darvaza Qutu PIA Gateway təyin etdi:

Saxla düyməsini basın, sonra bu kimi ikinci bir qayda yaradın:

Bu dəfə şlüz təyin etməyə ehtiyac yoxdur:

Saxla düyməsini basın. Qaydaların belə qurulduğundan əmin olun, mən PFBLockerng istifadə edirəm, buna görə də əlavə bir blok qaydası (ikincisini) istifadə edirəm, əks halda pia qəbul qaydası, digərinin ardınca birbaşa pia blok qaydası olmalıdır Qaydalar. Bu kimi bir şeyə baxmaq lazımdır:

Xoşbəxt olduğunuzdan sonra dəyişiklikləri vurduğunuzdan əmin olun.

Və bilməkdən məmnun olacaq hər şey budur!

Test

Gedin və Google-a gedərək bir test verin və mənim IP-nin nə olduğunu yazın – bu, normal birinizin deyil, pia-lardan biri olmalıdır.

Ayrıca bir sürət testi işləməyi tövsiyə edirəm və normal olaraq gözlədiyiniz düzgün sürət əldə etdiyinizə əminəm. Sonra lazım olduqda bəzi VPN parametrləri ilə çimdik.

Sonrakı addımlar

Hesab ediləcək bir neçə şey, Pia DNS serverlərindən istifadə etdiyinizi təmin edir və ya VPN vasitəsilə bütün trafikləri yönləndirirsinizsə və ya bir cihazın əsasında bunu edərkən DNS serverlərini bu cihazlarda PIA-lara qoymağı düşünün. DNS sızma qorunmağınızdan əmin olmaq üçün TLS üzərindən DNS-dən istifadə etdiyinizə əmin olun.

Əlavə olaraq, müxtəlif ölkələrə daxil olmaq üçün fərqli ölkələrə daxil ola biləcəyiniz üçün yuxarıdakı addımları təkrarlamaq istəyə bilərsiniz.

Son sözlər

Ümid edirəm ki, hər şeyi işləyən bir PIA VPN ilə PIA VPN yaratmağı bacarmısınız, Netflix vasitəsilə əlavə şoular almaq, isp məhdudiyyətlərini aşmaq və ya sadəcə gizliliyinizi onlayn artırmaq.

Növbəti mövzudan dərhal xəbərdar olmaq üçün aşağıda abunə olmağınızdan əmin olun və həmişə mövzular üçün istəkləriniz varsa mənə bildirin.

Buna bənzəyən daha çox qeydiyyatdan keçin.

E-poçtunuzu daxil edin

Ən yaxşı ağıllı evin baş günü 2023!

Amazon Prime Günü 2023, burada 11 və 12 iyul 2023-cü illərdə! Bunlar bu gün sizin üçün tapdığım ən yaxşı ağıllı ev sövdələşmələridir!

Lewis Barclay Jul 11, 2023 • 1 dəq oxudu

Ev köməkçisi 2023-də yeni hər şey.Əqrəb!

Ev köməkçisi son səs xüsusiyyətləri ilə Smart Home oyununuzu təkmilləşdirin! Köməkçi boru kəmərləri, esphome ağıllı dinamiklər, VoIP və daha çox!

Lewis Barclay 8, 2023 • 4 dəq oxudu

Video Qapıçılar Kralı – Video Qapıbell Rəyini yenidən basın

Yenidənqurma video qapı qapısı yaxşı görüntü keyfiyyəti, şəxs aşkarlanması, poe, hərəkət zonaları, RTSP, ev köməkçisi inteqrasiya və daha çox şey var!

PfSense – VPN Pia-ya qoşulun

Bu dərs vəsaiti istifadə: https: // www.Şəxsi film.com kimi VPN kimi, lakin əməliyyat əsasən başqa bir provayderlə eyni olacaq.

PfSense’nin PIA VPN-ə necə qoşulacağını izah edəcəyəm və istədiyiniz cihazı “qorumaq” nı seçməyi izah edəcəyəm.

Bu dərslikdə istifadə edəcəyəm tövsiyə edildi CPU / təhlükəsizliyin balansından istifadə üçün şifrləmə.

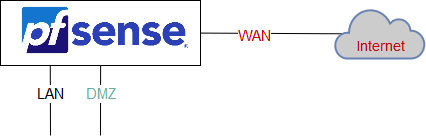

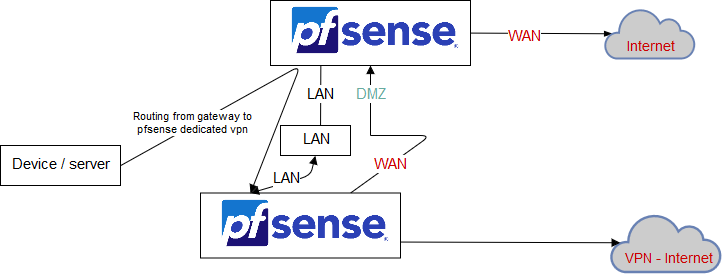

Plan

Budur, VPN, normal pfsense olmadan quraşdırma, LAN və DMz cihazlarının WAN-a getməsinə icazə verin.

İstəyirik: Daimi VPN Connexion-a həsr olunmuş ikinci bir pfsense.

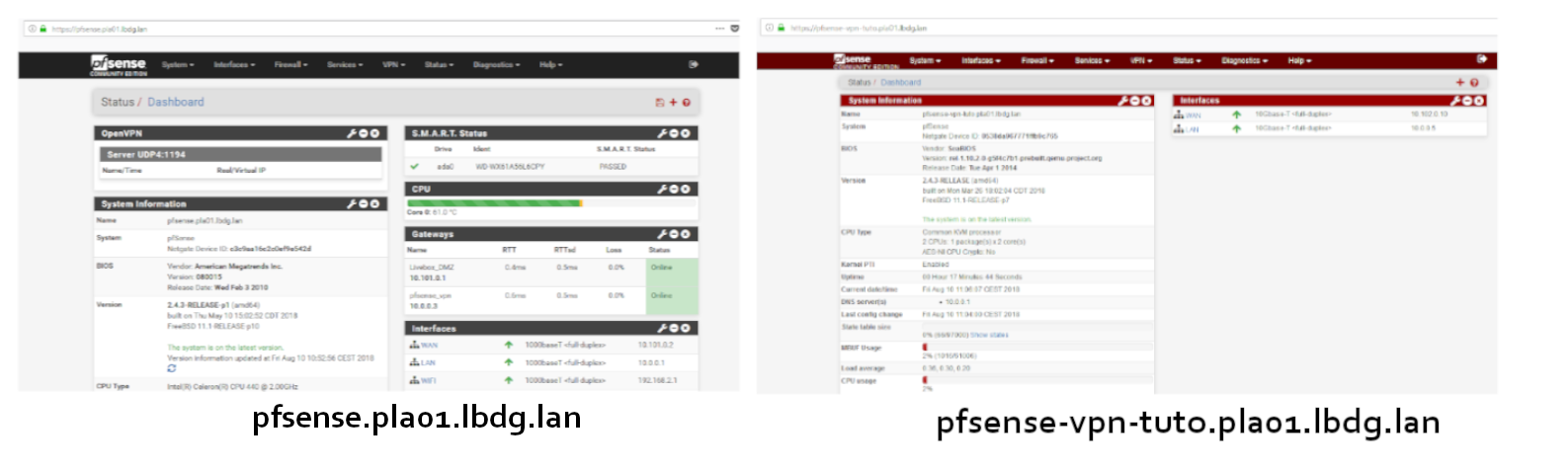

Bu Yuxarıdakı pfsense dır,-dir,-dur,-dür standart şlüz bütün cihaz / serverdən, işarələnmiş pfsense.PLA01.lbdg.lan. Onu bəzi serverləri / cihazları VPN-ə yönəltmək üçün istifadə edəcəyik.

Bu Altındakı pfsense VPN olacaq, DMZ interfeysindən istifadə edərək, internet bağlantısı olması üçün.

Məlumat

| Host adı | Lan ip ünvanı | Mövzu | Təsvir |

|---|---|---|---|

| pfsense.PLA01.lbdg.lan | Əqrəb.0.0.1 | Normal | Bütün cihazlarımın defolt şlüzü (sxemin başında) |

| pfsense-vpn-tuto.PLA01.lbdg.lan | Əqrəb.0.0.Əqrəb | Qırmızı | VPN üçün həsr olunmuş pfsense (sxemin altındakı) |

Fərqli pfsense mövzusundan istifadə edirəm, iki pfsense arasındakı fərqi görməyə kömək edir

İdxal sertifikatı orqanı

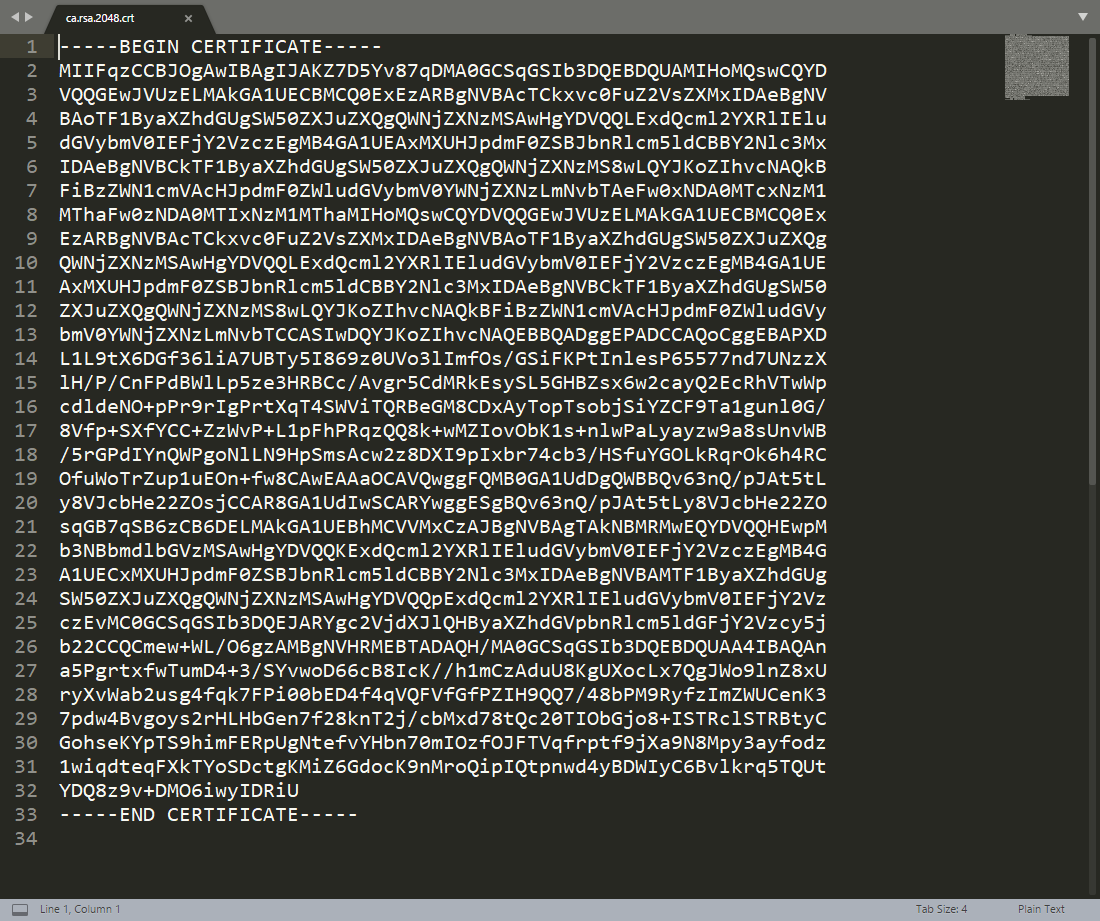

Birincisi, pfsense-də pia ca yükləməlisiniz və idxal etməlisiniz (Beləliklə, bu CA-dan imzalanan bütün sertifikat qəbul ediləcək).

Burada CA tapa bilərsiniz: https: // www.Şəxsi film.com / openvpn / ca.rsa.2048.CRT (Sağ vurun, hədəfi kimi saxlayın)

İndi açmalısan ca.rsa.2048.crt mətn redaktoru ilə fayl və məzmunu panoya kopyalayın.

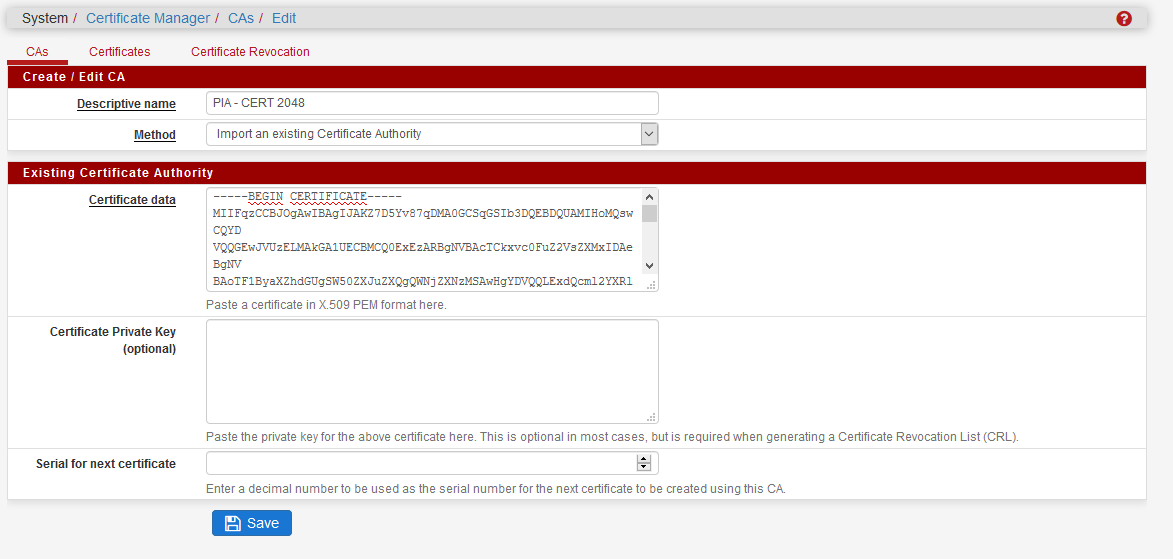

PfSense-VPN-Tuto-da, gedin: Sistem => Cert. müdir

Sertifikat məlumatlarında, paste ca fayl məzmunu

İstədiyiniz serveri seçin

PIA sizə çox server seçimini verir, burada seçmək üçün səhifə: https: // www.Şəxsi film.COM / Səhifələr / Şəbəkə /

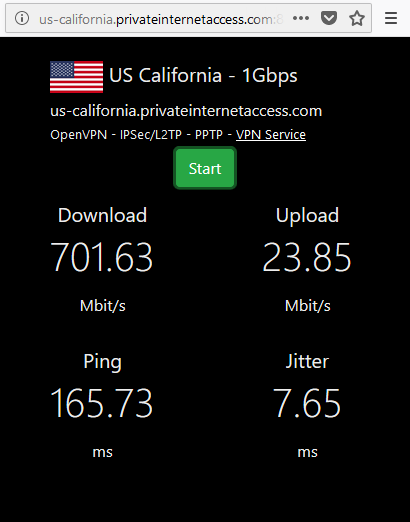

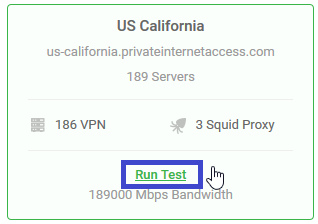

Birincisi, bizdən bir server istifadə etmək istədim, buna görə də bunu sınadım:

Təsadüfi server, Kaliforniyada

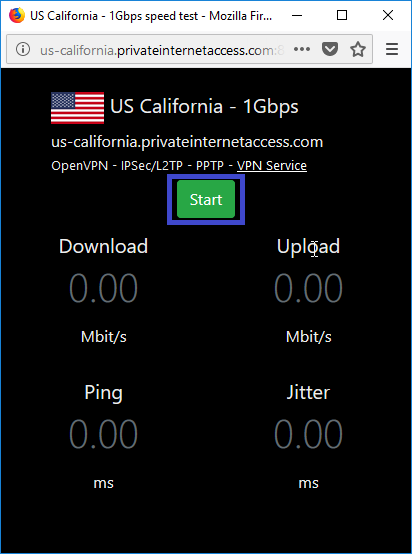

Sınamaq

Və . Nəticə olduqca pisdir (ping = thafull)

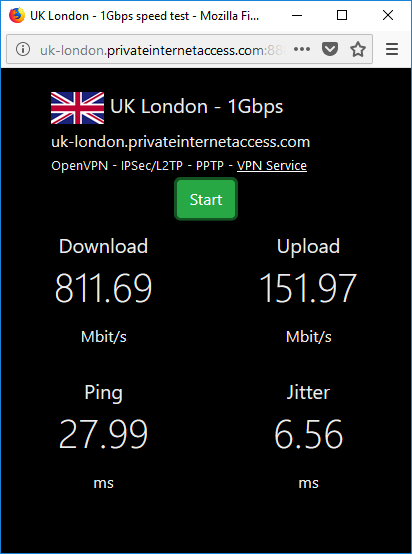

Başqalarının testlərini düzəltdim və nəhayət yaxşı birini tapdım:

VPN Server: İngiltərə-London.Şəxsi film.com (Bunu xatırla)

VPN-ə qoşulun

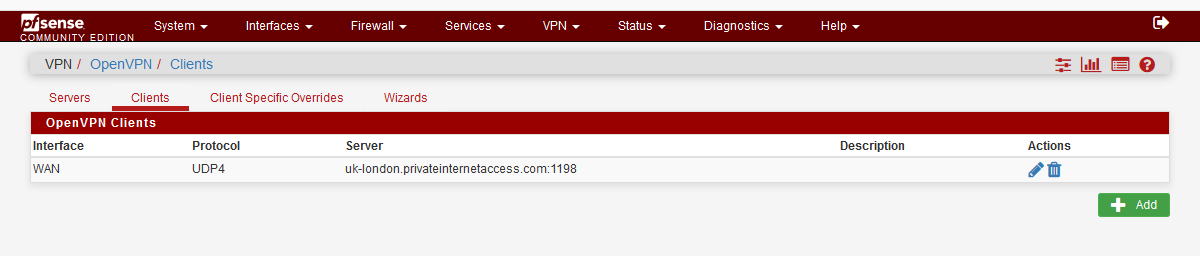

VPN konfiqurasiyasında, OpenVPN => Müştəriyə gedin, yeni bir müştəri əlavə edin

Doldurmalısınız:

- Hostname Server testlərdən alındı (İngiltərə-London.Şəxsi film.com)

- bu port 1198

- FIA istifadəçi adınızı və şifrənizi

Pia TLS düyməsini istifadə etməyin, Beləliklə, onu yoxlayın.

İstifadə edəcəklər AES-128-CBC (bu olduqca yaxşı) və Ncp Algo ilə: AES-128-CBC & AES-256-CBC. Doğma həzm olmalıdır sha1.

Təchizat kriptovalyutası üçün, bu, cihazınızdan asılı olacaq, ancaq bacararsa, BSD Cryptodev mühərrikindən istifadə edin

Buraxmaq Tunel parametrləri defolt olaraq

İçində Advanced konfiqurasiya

Aşağıdakı parametrləri əlavə edin Xüsusi seçimlər :

Davamlı açar davamlı-tun Remote-CERT-TLS Server Reneg-Sec 0 İstifadə etmək sürətli i / o Və Tampon ölçüsünü dəyişdirin, mənim üçün mükəmməl tarazlıq, 1 MB.

Və, Saxla düyməsini vurun.

İndi ehtiyacımız var VPN-in quraşdırıldığını yoxlayın. Basın status, diyirləmək Openvpn :

Vəziyyət qalsa aşağı Bir konfiqurasiya problemi / liman açılması.

Əks təqdirdə

VPN artıq işləyir !

VPN-ə daxil olun

Biz indi yeni bir “şlüz” ilə bağlıdır. Beləliklə, nat konfiqurasiya etməliyik Cihazı Nat’a icazə verin Bu “şlüz” haqqında.

WAN interfeysini, OpenVPN interfeysi ilə dəyişdirin, və təsviri dəyişdirin.

İndi cihazlarımız “Gateway” OpenVPN-də NAT-a bilər.

VPN-ə qədər standart şlüzdən marşrutlaşdırın

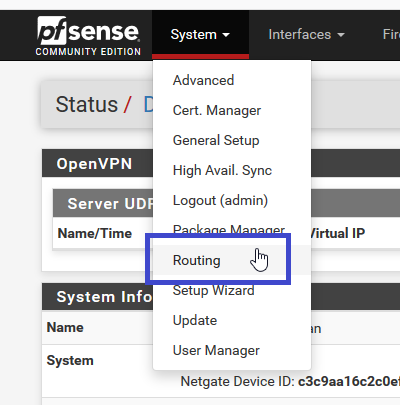

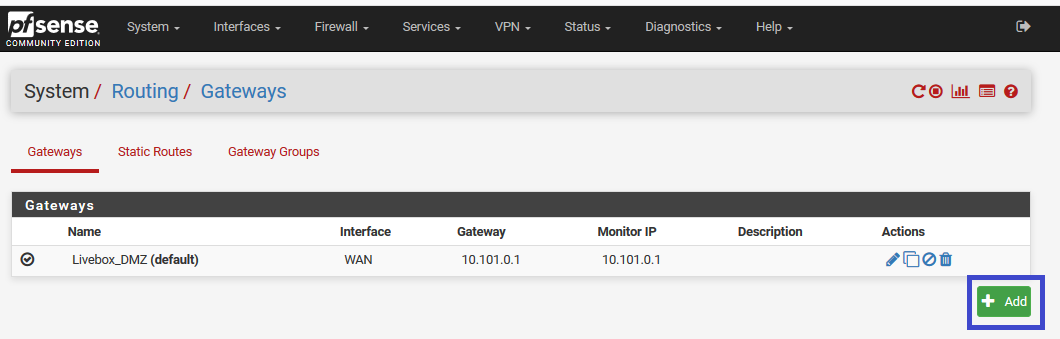

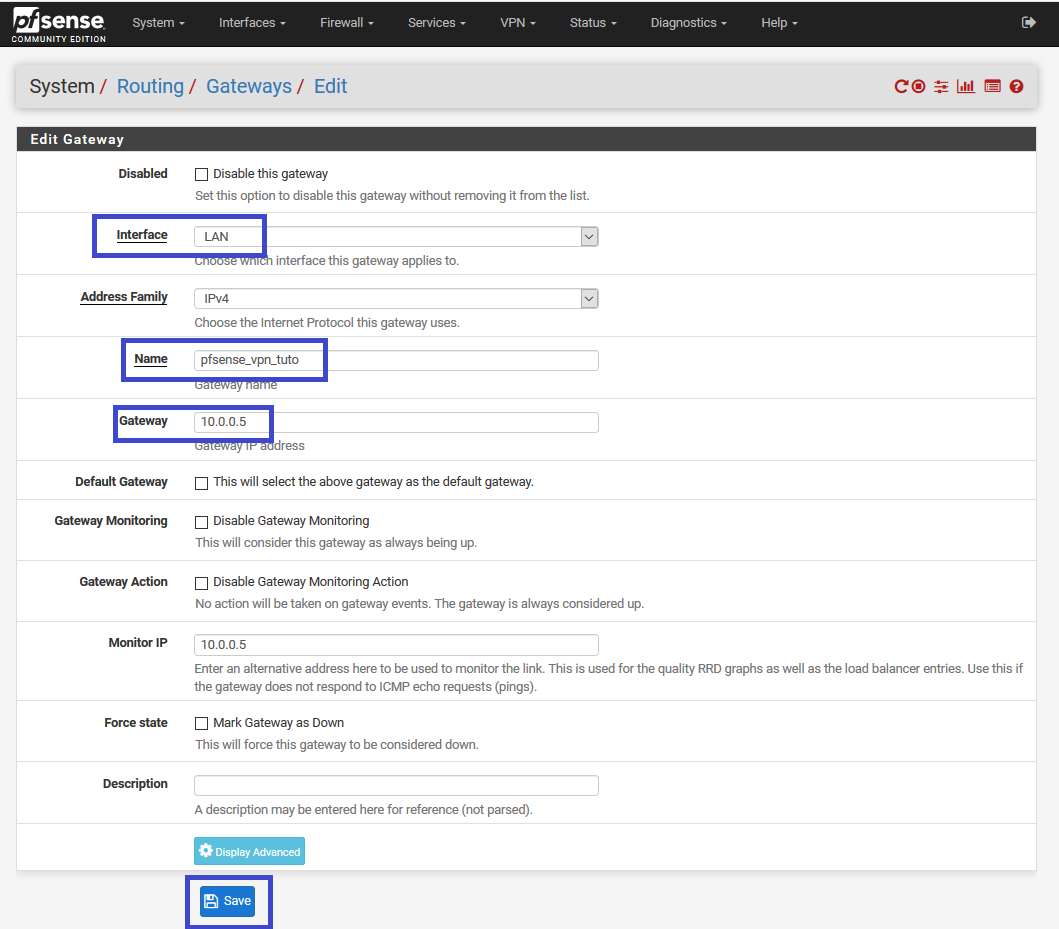

İndi, standart şlüzümüzdə işləməliyik pfsense.PLA01.lbdg.lan. Biz etməliyik Yeni şlüzü elan edin pfsense-vpn-tuto (10).0.0.5) Lan üçün.

LiveBox_dmz mənim internet bağlantamdır (ISP körpü rejimi vermir)

LAN-da şlüz yaradın

İndi bu şlüzdən qaydalardan istifadə edə bilərik, nə edəcəyik.

Qaydalar, vpn vasitəsilə marşrutlaşdırmaq

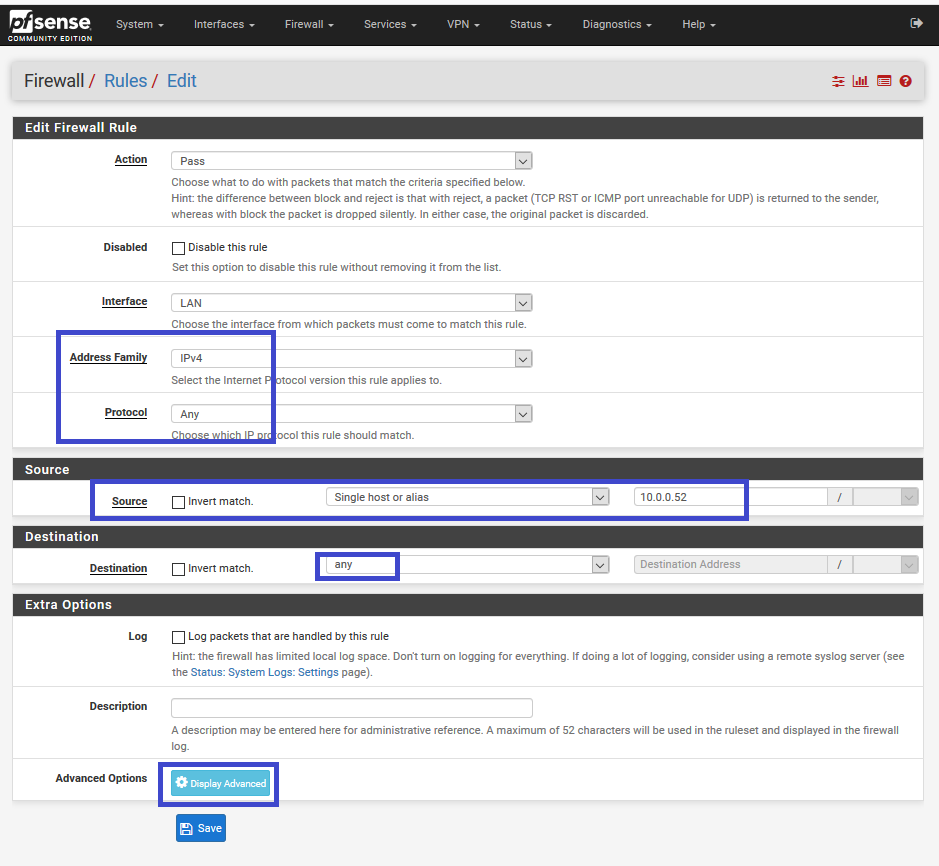

Çünki istəyirik VPN-dən hansı cihazın keçəcəyini seçin, Yaratacağıq Xüsusi qaydalar onun üçün :

Yaratmaq Yeni sadə qayda, IPv4, bütün protokol (istədiyin şeydən asılı olacaq), Mənbə, Cihaz VPN-dən keçmək istəyirsən (Əqrəb.0.0.52 mənim laptotumdur) və təyinat (hər hansı bir)

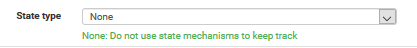

Qabaqcıl seçimdə axtarın dövlət növü və seçin heç kim

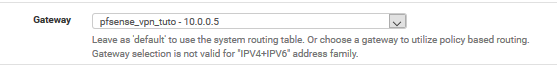

Aşağı, dəyişdirin pfsense_vpn_tuto üçün şlüz

Son qayda:

İndi qayda matçları varsa, bağlantı 10-a yönəldiləcək.0.0.5 və vpn-ə nated

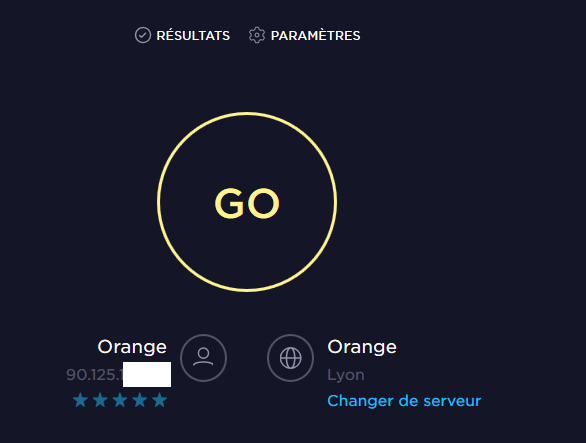

Nəticələr

İnternetdə əvvəlki IP ünvanı

İndi VPN və qaydalarla:

Oxuduğunuz üçün təşəkkür edirik, hər hansı bir sualınız varsa, bu Reddit mövzuda reaksiya verməkdən çekinmeyin: Reddit ip

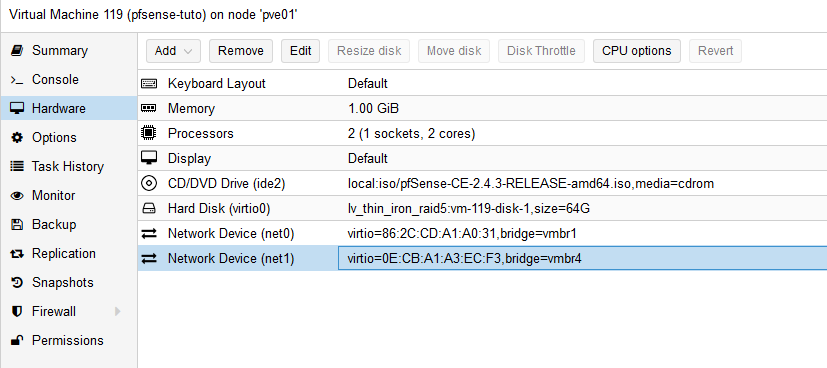

Bonus

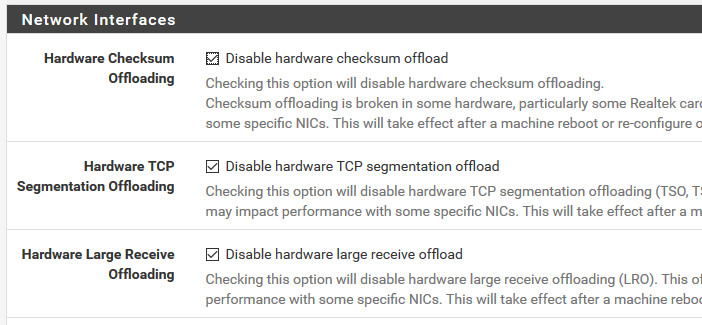

VPN-ə həsr olunmuş pfsensenim virtualizeddir. Əmin olmağınız lazım olan yeganə şeylər bunlardır:

- Vilsusuzu interfeys kimi istifadə edin

- Təchizat yüklənməsini deaktiv edin.

Vinsent c.

Bu müəllif tərəfindən daha çox yazı oxuyun.