Kryptografi afmystificeret: Beskyttelse af dit digitale privatliv

Hvis hun havde valgt at bruge et anset websted, der har krypteret transaktioner og anvender kryptografi, kunne denne iPhone -entusiast have undgået denne særlige hændelse. Derfor anbefales det aldrig at besøge ukendte websteder eller dele nogen personlige oplysninger om dem.

Hvad er kryptografi? Definition & hvordan det fungerer

Lær hvordan adaptiv multifaktorautentisering bekæmper dataovertrædelser, svage adgangskoder og phishing-angreb.

Opdateret: 04/21/2022 – 12:27

Tid til at læse: 9 minutter

Moderne kryptografi er en metode til at sende og modtage meddelelser, som kun den tilsigtede modtager og afsender kan læse-for at forhindre tredjepartsadgang. Det involverer ofte kryptering af elektroniske data, som ofte skaber chiffertekst ved at krydre regelmæssig tekst. Derefter bruger den en dekrypteringsnøgle til en eller anden form til at returnere den til læsbart format i den modtagende ende. Kryptografi kan involvere enten et symmetrisk nøglesystem, som er det enkleste eller et asymmetrisk nøglesystem, som typisk er mere sikkert. Kryptografi giver metoder til sikker kommunikation og elektroniske data, som ondsindede modstandere ikke kan læse, fortolke eller få adgang til.

Hvad er kryptografi?

Kryptografi bruges til at holde beskeder og data sikre fra at være tilgængelige for andre end afsenderen og den tilsigtede modtager. Det er studiet af kommunikation og en form for sikkerhed for messaging. I sidste ende kan kryptografi forhindre data fra at blive ændret eller stjålet. Det kan også bruges til at autentificere brugere. Kryptografi bruger ofte kryptering og en algoritme til at holde elektroniske data og meddelelser sikre og kun læsbare af de tilsigtede parter. Kryptografi har eksisteret i århundreder. Selve udtrykket kommer fra det græske ord kryptos, som oversætter til skjult. I dag er kryptografi Baseret på datalogi -praksis og matematisk teori.

Typer kryptografi

Der er to hovedtyper af kryptografi, der bruges til digitale data og sikre beskeder i dag: symmetrisk kryptografi og asymmetrisk kryptografi. Hash -funktioner, en tredje type, involverer ikke brug af en nøgle.

- Symmetrisk kryptografi: Dette er en af de mest almindeligt anvendte og enkleste former for kryptering og dekryptering af elektroniske data. Det kaldes også hemmelig-nøgle eller Privat-nøgle kryptografi. Med symmetrisk kryptografi har både afsenderen og modtageren den samme nøgle. Denne nøgle bruges til at kryptere meddelelser og data i den ene ende og derefter dekryptere den i den anden ende. Inden kommunikation begynder, skal begge parter have den samme hemmelige nøgle. Symmetrisk kryptografi er hurtig, let at bruge og bedst egnet til transmission af store mængder data eller til bulkkryptering. Problemet med denne form for kryptografi er, at hvis en tredjepart får den hemmelige nøgle, kan de også læse og dekryptere dataene eller meddelelserne. Der er to hovedformer for symmetriske krypteringsalgoritmer: Stream and Block Algoritms.

- Stream algoritme: Denne type krypterer dataene, mens de streames; Derfor gemmes det ikke i systemets hukommelse. En af de mest populære strømchifre er RC4 (Rivest Cipher 4), der krypterer beskeder en byte ad gangen.

- Blokeralgoritmer: Denne type krypterer specifikke længder af bits i blokke af data ved hjælp af den hemmelige nøgle. Dataene holdes inden for systemets hukommelse, mens blokke er afsluttet. Det Avanceret krypteringsstandard (AES) er den mest almindeligt anvendte symmetriske algoritme. Blokke på 128-bit data er krypteret og dekrypteret ved hjælp af kryptografiske nøgler på 128, 192 og 256 bit. AES er Fips (Federal informationsbehandlingsstandarder) godkendt under vejledning fra NIST (National Institute of Standards and Technology).

Hvad bruges kryptografi til?

Intentionen med kryptografi er at holde data og meddelelser sikre og utilgængelige for potentielle trusler eller dårlige skuespillere. Det arbejder ofte bag kulisserne for at kryptere og dekryptere data, du sender via sociale medier, applikationer, interaktioner på websteder og e -mail. Symmetrisk kryptografi kan bruges til disse formål:

- Korttransaktioner og betalingsapplikationer

- Tilfældig nummergenerering

- Signaturverifikation for at sikre, at afsenderen er den, de hævder at være

Asymmetrisk kryptografi kan bruges til følgende formål:

- E -mail -beskeder

- SIM -kortgodkendelse

- Websikkerhed

- Udveksling af private nøgler

Nøgleprincipper for kryptografi

Kryptografi stræber efter privat kommunikation og datasikkerhed for at beskytte digital information mod at blive ændret, adgang eller læst af andre end dem med legitim adgang. Dette er centrale principper for kryptografi:

- Fortrolighed: Grundlaget for kryptografi er afhængig af de oplysninger, der holdes private og fortrolige fra tredjepart eller ondsindede modstandere. Fortrolighedsaftaler indeholder specifikke retningslinjer og regler, der er beregnet til at sikre, at oplysninger er begrænset, sikre og kun tilgængelige for visse mennesker eller inden for visse arenaer.

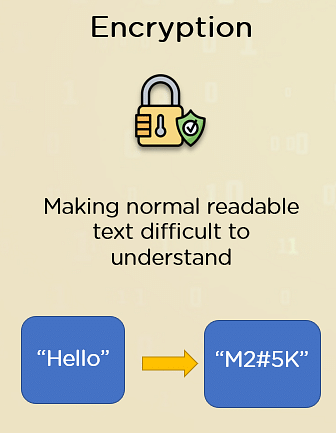

- Kryptering: Kryptering er, hvad der konverterer læsbare data til en uleselig form for at beskytte privatlivets fred, når meddelelser eller data sendes mellem en afsender og en modtager. Dette gøres typisk ved hjælp af en algoritme.

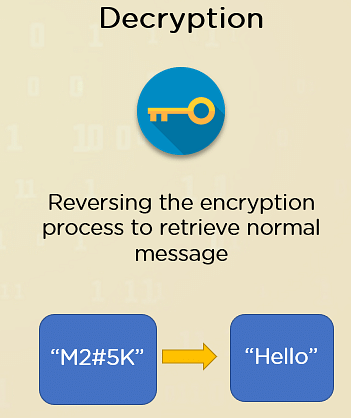

- Dekryptering: Det modsatte af kryptering er dekryptering, og dette returnerer dataene til dens originale og læsbare form. Dette udføres typisk ved hjælp af en bestemt nøgle, som kan være den samme til kryptering og dekryptering eller kræver to forskellige taster.

- Dataintegritet: Data skal forblive konsistente og nøjagtige over hele sin livsstil, og dataintegritet kan hjælpe med at bevare denne nøjagtighed. Data kan ikke ændres overalt i kommunikationsstien. Det hele skal forblive intakt mellem afsenderen og modtageren.

- Godkendelse: Dette er for at bestemme, at den modtagne meddelelse eller de data, der er modtaget, sendes fra den faktiske oprindelse til meddelelsen. Afsenderen er ofte forpligtet til at verificere, at de faktisk er ophavsmanden til den meddelelse, som modtageren har modtaget.

- Ikke-afvisning: Dette er evnen til at sikre, at ophavsmanden til en meddelelse eller et stykke data ikke er i stand til at benægte ægtheden af deres underskrift. Brugen af digitale underskrifter kan forhindre ophavsmanden eller afsenderen i at nægte deres kommunikation.

Bedste praksis

Meddelelser og data skal altid krypteres for at sikre privatlivets fred og sikkerhed. Den bedste praksis til kryptografi inkluderer brug af et helt kryptografisk system eller kryptosystem, der regelmæssigt bruger flere former for kryptering til at holde data og kommunikation sikre og sikre. Dette system skal have en brugervenlig grænseflade sammen med stærke kryptografiske algoritmer, der er i overensstemmelse med branchens bedste praksis. For symmetrisk kryptering betyder det at bruge AES med 128, 192 eller 256-bit nøgler. For asymmetriske krypteringsstandarder skal den omfatte elliptisk kurve kryptografi (ECC) og RSA. Dette er eksempler på filer og data, der skal krypteres og beskyttes med kryptografi:

- E -mail og beskeder

- Kritiske og følsomme filer

- Virksomhedsdata

- Betalingsinformation

- Personlige identifikationsdetaljer

Kryptografiske metoder skal være effektive, men også brugervenlige for at sikre, at de faktisk vil blive brugt som tilsigtet. Brug af krypteringsfunktioner kan også hjælpe med at forhindre tab eller tyveri af data, selvom selve hardwaren er stjålet eller kompromitteret. Et stærkt kryptosystem skal være i stand til at holde op til sikkerhedssamfundet og ikke stole på sikkerhed gennem uklarhed. I stedet skal systemet være kendt, og det eneste, der holdes hemmeligt og private, er de faktiske nøgler. Den offentlige nøgle kan offentliggøres, men den hemmelige eller private nøgle skal beskyttes. Dette er metoder til at holde dine nøgler sikre:

- Opbevar ikke dine krypteringstaster i klar tekst eller sammen med de data, der er krypteret.

- Opbevar dine nøgler i et filsystem beskyttet med stærke adgangskontrollister (ACL’er), mens du overholder princippet om mindst privilegium – kun adgang til dem, der har brug for det.

- Brug en anden krypteringsnøgle til at kryptere dine datakrypteringstaster, der genereres ved hjælp af adgangskodebaseret kryptering (PBE). Et lille antal administratorer kan bruge en adgangskode til at generere en nøgle til at undgå at gemme nøglen i en ikke -krypteret form i systemet.

- Brug et manipulationsresistent hardwareapparat kaldet en Hardwaresikkerhedsmodel (HSM), der kan opbevare nøgler sikkert. Når data skal dekrypteres, kan kode foretage en applikationsprogrammeringsgrænseflade (API) til HSM.

Nøgle takeaways

Kryptografi er en nødvendig form for cybersikkerhed, der bruger krypteringsmetoder til at holde digitale data og kommunikation sikre og ud af hænderne på potentielle trusler eller dårlige aktører. Databeskyttelse er meget vigtig i denne digitale æra, hvor så meget information gemmes på computere, i skyen og på Internettet. Datasikkerhed er vigtig for virksomheder, industrier, virksomheder og enkeltpersoner. Kryptografi er en form for at sikre digitale data og meddelelser, der ofte bruger specielle nøgler, som kun afsenderen og modtageren har adgang til. Kryptografi bruger matematiske systemer og algoritmer til at kryptere og dekryptere data. Symmetrisk kryptografi bruger den samme nøgle til både kryptering og dekryptering. Det kan hurtigt kryptere og dekryptere data, og det er let at bruge. Det kan også kompromitteres, hvis en tredjepart får adgang til nøglen, dog. Det er vigtigt at holde dine datakrypteringsnøgler sikre og sikre. At sende din krypteringsnøgle i en almindelig tekstform sammen med din krypterede meddelelse, for eksempel, svarer til at forlade din hoveddørsnøgle i det almindelige syn foran din låste dør. Hold dine nøgler sikre for at holde dine data sikre. Asymmetrisk kryptografi er et skridt længere end symmetrisk kryptografi ved hjælp af forskellige nøgler til kryptering og dekryptering. Krypteringsnøglen er “offentlig”, og alle har adgang til den. Dekrypteringsnøglen holdes “privat”, og kun tilsigtede modtagere kan have adgang til denne hemmelige nøgle. Selvom dette tilføjer et ekstra lag af sikkerhed, kan det også tage længere tid at kryptere og dekryptere data, så det bruges regelmæssigt til mindre bits af data. Et stærkt kryptosystem bruger ofte flere former for kryptering og kryptografiske metoder til at holde digitale data private og sikre mod modstandere. Kryptografi er en vigtig komponent i digital sikkerhed.

Referencer

Grundlæggende om sikkerhedskomponent til vurdering. (2020). Sikkerhedskontrol Evaluering, test og vurderingshåndbog (anden udgave).

Avanceret krypteringsstandard (AES). (2001). National Institute of Standards and Technology (NIST).

Elliptisk kurve kryptografi ecc. (Juni 2020). National Institute of Standards and Technology (NIST).

Kryptografi afmystificeret: Beskyttelse af dit digitale privatliv

Dagens digitale rum er blevet oversvømmet med tvivl om sikkerheden ved personlige oplysninger og privatliv, generelt. Nogle af disse bekymringer er blevet taget hånd om takket være vedtagelsen af kryptografi og kryptering. Her lærer du om kryptografi og de forskellige aspekter af det. De emner, der er dækket af denne tutorial om ‘Hvad er kryptografi’, er:

- Hvad er behovet for kryptografi?

- Hvad er kryptografi?

- Hvad er anvendelser af kryptografi?

- Hvad er de forskellige kategorier i kryptografi?

- Historisk betydning af kryptografi

- Demo om kryptografi

- Hvordan kan Simplilearn hjælpe dig?

Hvad er behovet for kryptografi?

Se på følgende historie for at forstå behovet for kryptografi.

Tag eksemplet med Anne. Anne vil lede efter en rabat på den nyeste iPhone. Efter at have gennemsøgt internettet, støder hun på et tvivlsomt websted, der er villig til at tilbyde 50% rabat på det første køb.

Et par øjeblikke efter at hun giver sine betalingsoplysninger, trækker webstedet imidlertid en enorm del af penge fra hendes konto. Anne undrer sig derefter over, hvordan hun havde undladt at indse, at webstedet var en fidus. Hun bemærker derefter, at webstedet er en HTTP -webside i stedet for HTTPS.

De indsendte betalingsoplysninger blev ikke krypteret og synlig for nogen, der holder øje med, inklusive webstedsejeren.

Hvis hun havde valgt at bruge et anset websted, der har krypteret transaktioner og anvender kryptografi, kunne denne iPhone -entusiast have undgået denne særlige hændelse. Derfor anbefales det aldrig at besøge ukendte websteder eller dele nogen personlige oplysninger om dem.

Det er her kryptografi kommer til at spille, og er så vigtig. Nu gennemgår du nøjagtigt, hvad kryptografi er.

Bliv ekspert inden for cybersikkerhedsfeltet

Post Graduate Program i Cyber Security Explore Program

Hvad er kryptografi?

Kryptografi er videnskaben om kryptering eller dekryptering af oplysninger for at forhindre uautoriseret adgang. I kryptografi transformerer du data og personlige oplysninger for at sikre, at kun den rigtige modtager kan dekryptere beskeden. Som et væsentligt aspekt af moderne datasikkerhed tillader brug af kryptografi sikker opbevaring og transmission af data mellem villige parter.

Her er et par terminologier, der hjælper dig med at forstå, hvad kryptografi er, med bedre klarhed.

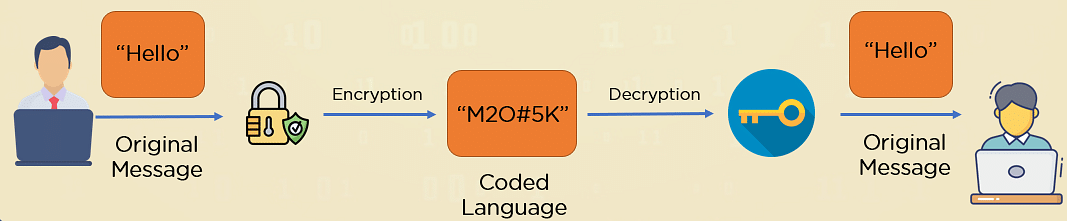

Der er to primære aspekter af kryptografi, de er:

1. Kryptering

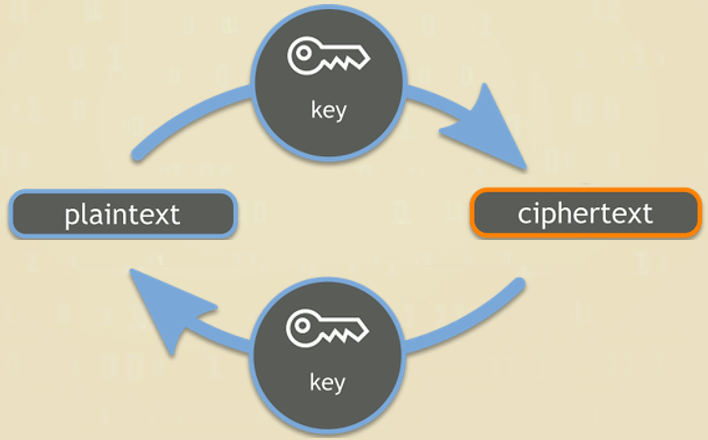

Kryptering er processen med at kryptere oplysningerne for at undgå tredjepart fra at forstå beskeden, selvom den opfanges. Denne kryptering udføres ved hjælp af specifikke matematiske beregninger og trin, ofte kollektivt kendt som chiffere. Sammen med chifferet bruger den en krypteringsnøgle til at kryptere beskeden.

2. Dekryptering

Den anden del af kryptografiprocessen er dekryptering. Dekryptering er processen med at vende det arbejde, der udføres ved kryptering. Det konverterer de krypterede oplysninger til sin originale form, så dataene kan læses igen. Normalt kan krypteringsnøglen, der bruges til at kryptere dataene, dekryptere dataene, men det varierer afhængigt af den anvendte type kryptografi. Uanset om de er de samme, er en nøgle obligatorisk for både kryptering og dekryptering af data.

I det næste afsnit af denne tutorial med titlen ‘Hvad er kryptografi’, vil du gennemgå et eksempel på, hvordan du kan bruge nøgler til at kryptere data.

F.eks.

Du kan kun forstå ordet, hvis du ved, hvordan du dekrypterer det kodede ord, og vender derved det arbejde, der er udført af kryptering for at få tilbage til at få tilbagextteksten.

At tage ovenstående eksempel som reference, inden den originale meddelelse er krypteret, kaldes den Cleartext eller PLAINTEXT. Når den krypterer den sagsøger ved hjælp af krypteringsnøglen, kaldes den kodede meddelelse chifferteksten. Det kan derefter passere den samme chiffertekst gennem dekrypteringsnøglen og vende tilbage til ClearText/PlaintExt -formatet.

Nu hvor du forstår biten ‘Hvad er kryptografi’ og dets væsentlige funktioner, skal du se på dens betydning og verdensomspændende applikationer.

Hvad er anvendelser af kryptografi?

Kryptografi finder brug i mange områder, der spænder fra sikkerhed i betalingsportaler, til at sikre messaging -platforme som WhatsApp. Et par af disse applikationer er som følger –

1. SSL/TLS -kryptering:

Gennemse internettet er sikkert i dag primært fordi kryptografi har givet dig mulighed for at kryptere din dataflow. Fra browseridentifikation til servergodkendelse, kryptering og kryptografi har generelt forenklet online browsing.

2. Digitale underskrifter:

Med digitale kontrakter, der fik fremtrædende rolle, var verden i behov for en sikker kanal for at gennemføre kritiske dokumenter igennem. Kryptografi hjælper med at give et lag af godkendelse, så du kan være sikker på, at dine dokumenters oprindelse, fortrolighed og integritet integreres.

3. Sikker online bank:

Online banktjenester og betalingsapplikationer ville være en eftertanke, hvis ikke til kryptering af data. Kryptografi har gjort det muligt for godkendelsessystemer at verificere identiteten af visse personer, før de tillader dem at afholde transaktioner og hjælpe med at reducere kreditkortsvindel i processen.

4. Sikre chattjenester:

Messaging-applikationer som WhatsApp, Telegram og Signal har nu vedtaget en ende-til-ende-krypteringsprotokol, der garanterer, at ingen anden end afsenderen og modtageren kan læse meddelelserne. Dette er et stort skridt op fra SMS-dage, hvor sikkerhed altid var en kast. Takket være kryptografi er der en overflod af kommunikationsplatforme at gøre brug af.

5. Krypterede e -mails:

Med en enorm mængde privat information, der passerer gennem din indbakke, er det en absolut nødvendighed at have en sikker kommunikationsmetode. Takket være krypteringsalgoritmer som PGP (temmelig godt privatliv) er dine e -mails nu krypteret til enhver tid.

6. Crypto-valuta:

Med blockchain-teknologi har cryptocurrency set en astronomisk stigning i renter og er stadig en af dagens mest efterspurgte varemarkeder. Et helt decentraliseret, sikkert og manipulationssikkert system har fundet vej ind i dagens digitale sfære takket være kryptografi.

Med så mange forskellige veje, hvor kryptografi har fundet sin plads, er implementeringen forskellige. I det næste afsnit om ‘Hvad er kryptografi’, vil du forstå, hvordan du går videre med det.

Hvad er de forskellige kategorier i kryptografi?

Kryptografi kan bredt klassificeres i tre forskellige typer –

- Symmetrisk nøglekryptografi

- Asymmetrisk nøglekryptografi

- Hashing

1. Symmetrisk nøglekryptografi

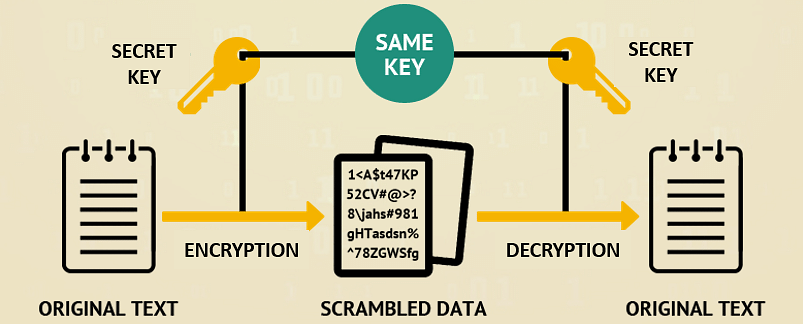

Symmetrisk nøglekryptografi er den kategori, hvor den samme nøgle bruges til både kryptering og dekryptering af information.

Denne type kryptering bruges, når data hviler på servere og identificerer personale til betalingsapplikationer og tjenester. Den potentielle ulempe med symmetrisk kryptering er, at både afsenderen og modtageren skal have nøglen, og det skal til enhver tid være hemmelig.

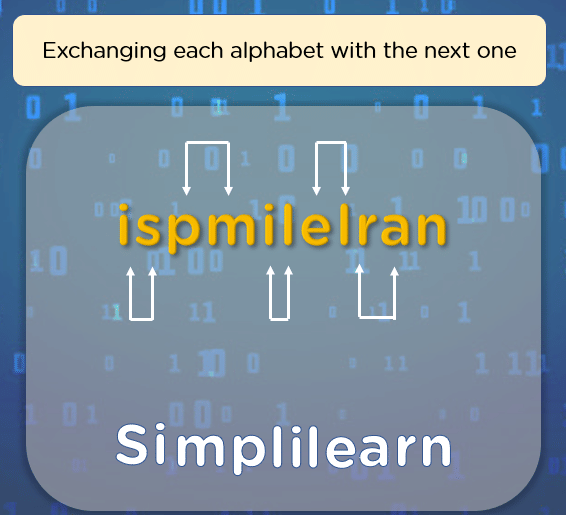

For eksempel, som det ses på nedenstående billede, hvis Alice vil sende en besked til Bob, kan hun anvende en substitution eller skifte chiffer for at kryptere beskeden, men Bob skal være opmærksom på den samme nøgle, så han kan dekryptere den, når det er nødvendigt.

Symmetriske nøglealgoritmer bruger en af de to typer chiffer –

- Stream Ciphers-The Plaintext konverteres til CipHerText bit-by-bit, en ad gangen.

- Block Ciphers – The Plaintext er opdelt i blokke/bidder med datakrypteret individuelt og senere bundet sammen.

De mest anvendte symmetriske nøglealgoritmer er AES (avanceret krypteringsstandard), DES (datakrypteringsstandard), 3DES (Triple DES), twofish osv.

2. Asymmetrisk nøglekryptografi

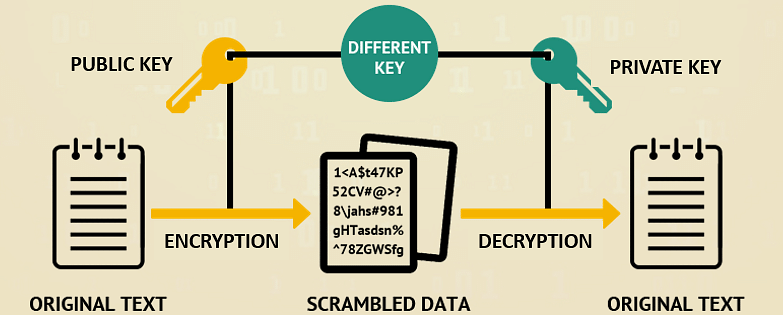

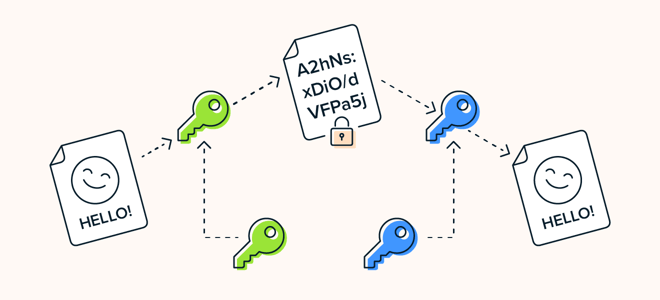

I asymmetrisk nøglekryptografi er der to taster, der spiller. En offentlig nøgle og en privat nøgle. Den offentlige nøgle bruges til at kryptere dataene før transit, og den private nøgle bruges til at dekryptere dataene efter transit.

Hvis Alice vil kommunikere med Bob ved hjælp af asymmetrisk kryptering, krypterer hun beskeden ved hjælp af Bobs offentlige nøgle. Efter at have modtaget beskeden bruger Bob sin private nøgle til at dekryptere dataene. På denne måde kan ingen aflytte beskeden mellem transmissioner, og de har ikke brug for en sikker nøgleudveksling for at dette kan fungere.

RSA -kryptering er den mest anvendte asymmetriske krypteringsstandard i dag. Opkaldt efter dens grundlæggere (Rivest, Shamir og Adleman) bruger den blokeringsciffer, der adskiller dataene i blokke og skjuler informationen.

Ved mange lejligheder tilrådes det at bruge en kombination af symmetrisk og asymmetrisk for at opnå bedre hastighed og sikkerhed. På billedet herunder ser du processen med at bruge både symmetrisk og asymmetrisk kryptering til at overføre information og hemmelige nøgler privat.

Følg proceduren som forklaret nedenfor:

Trin 1: Krypter den originale meddelelse ved hjælp af symmetrisk nøglekryptografi.

Trin 2: Krypter den nøgle, der bruges i trin en ved hjælp af modtagerens offentlige nøgle I.e. Brug af asymmetrisk nøglekryptografi.

Trin 3: Send både den krypterede meddelelse og krypteret symmetrisk nøgle til modtageren.

Trin 4: Modtageren bruger sin private nøgle til at dekryptere den symmetriske nøgle, der bruges til at kryptere den originale meddelelse.

Trin 5: Den dekrypterede nøgle bruges til at konvertere den krypterede meddelelse tilbage til PLAINTEXT.

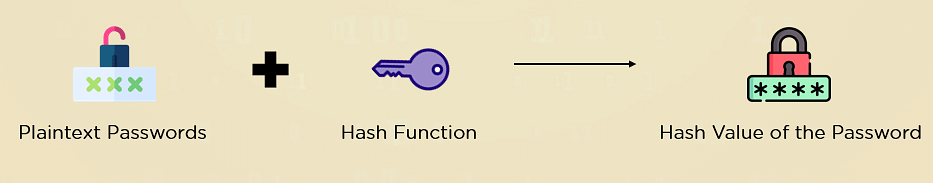

3. Hashing

Hashing er grenen af kryptografi, der krypnerer data uden anerkendelse. I modsætning til symmetrisk og asymmetrisk nøglekryptografi er hashing ikke designet til at være reversibel. Det giver et output af en fast størrelse, kendt som hashværdien af de originale data.

Du kan bruge hashfunktioner til at krydre dataene. De er ikke reversible, og outputstørrelsen på en hash -funktion er altid den samme, uanset placering.

Det skal bemærkes, at kryptografi ikke er helt begrænset til det 21. århundrede. Der har været flere lejligheder i historien, hvor kryptografi har bidraget til at skabe sikre kommunikationskanaler. Denne tutorial om ‘Hvad er kryptografi’ vil tage dig gennem to sådanne eksempler i det næste afsnit.

Historisk betydning af kryptografi

De to mest berømte eksempler på kryptografi i gamle tider er –

1. Caesar -chiffer:

Julius Caesar brugte et substitutionsskifte til at flytte alfabeter et vist antal mellemrum ud over deres plads i alfabetet. En spion kan ikke dechiffrere den originale meddelelse ved første øjekast.

Hvis han f.eks. Denne chiffer er passende navngivet Caesar Ciffer, som er en af de mest anvendte algoritmer.

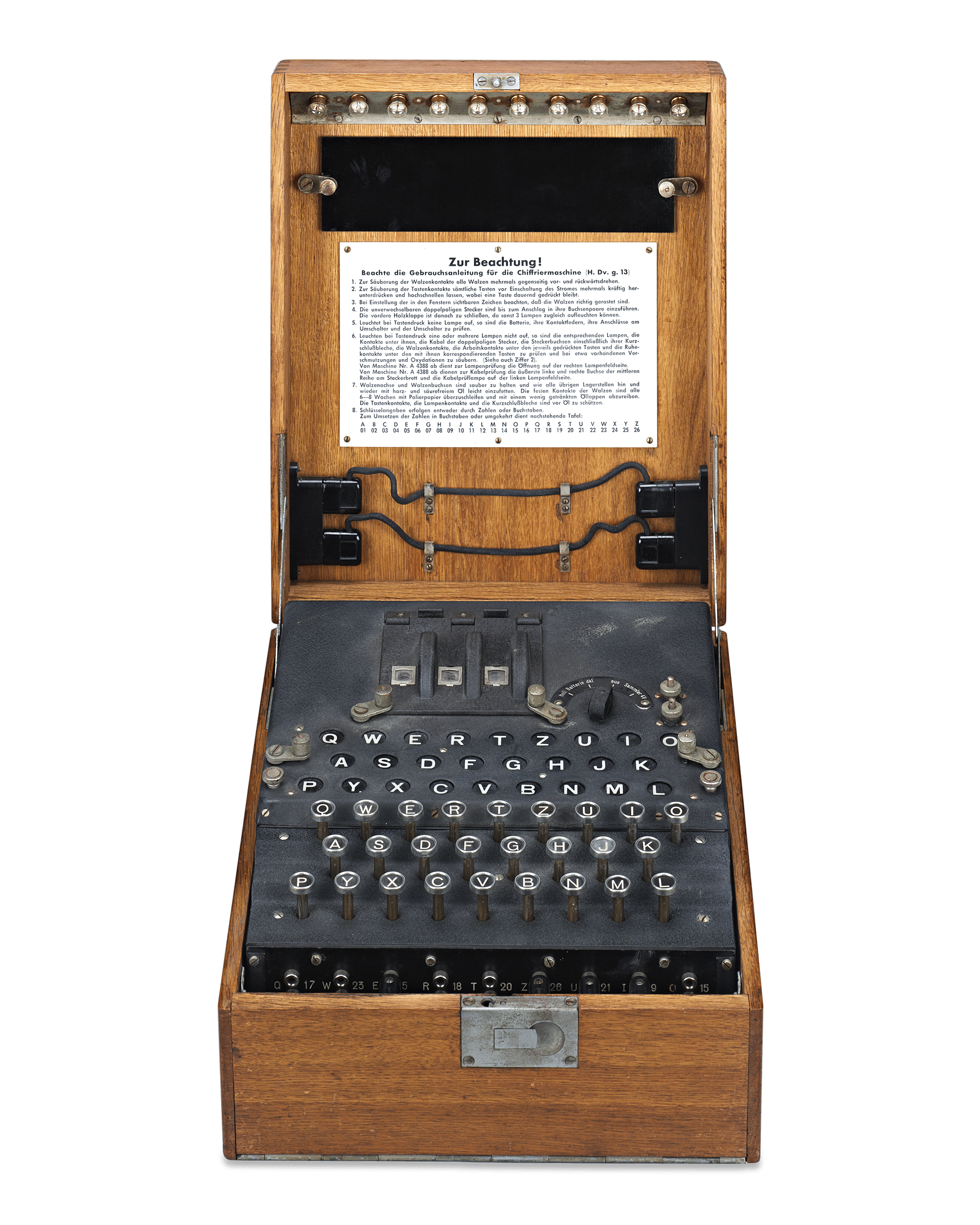

2. Enigma Machine:

De nazistiske tyske hære plejede at have en maskine kaldet Enigma i æraen af verdenskrigene. Det blev brugt til at beskytte fortrolige politiske, militære og administrative oplysninger. Det bestod af 3 eller flere rotorer, der kryber den originale meddelelse, der er skrevet, afhængigt af maskinstaten på det tidspunkt.

Dekrypteringsprocessen er den samme, men den har brug for begge maskiner for at forblive i samme tilstand, før de passerer chifferteksten for at give ud til at give udseknap.

Nu vil du gennemgå, hvor moderne kryptografi har hjulpet med at holde dataene sikre på internettet med en demonstration af, hvad der er kryptografi.

Clear Comptia, CEH og CISSP -certificeringer!

Cyber Security Expert Master’s Program Explore Program

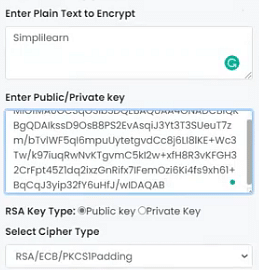

Demo om kryptografi

For denne demo om hvad der er kryptografi, er der et webbaseret værktøj (https: // www.DevGlan.com/online-tools/rsa-ryption-afskrivning), der vil hjælpe dig med at forstå processen med RSA-kryptering. Som du allerede sandsynligvis ved, falder RSA -krypteringsalgoritmen under paraplyen af asymmetrisk nøglekryptografi, hvilket indebærer, at du har to nøgler til spil her, den offentlige nøgle og den private nøgle.

Du har valget af nøglestørrelse i RSA, som giver dig mulighed for at prioritere enten hastighed eller tilføjet kompleksitet, afhængigt af kravene. Vælg her nøglestørrelsen som 1028 bit og generer nøgleparet til dette eksempel.

Prøv nu at kryptere ordet Simplilearn i dette eksempel. Du skal vælge, om den nøgle, der bruges til kryptering, er privat eller offentlig. Da det påvirker processen med at krydre informationen. Da du bruger den offentlige nøgle, skal du vælge den samme. Du har også muligheden for at bruge modificerede chiffere, men hold dig til almindelig RSA for tiden.

Med ovenstående parametersæt, krypterer dataene.

Du skal generere din chiffertekst, der skal sendes til modtageren af meddelelsen.

Modtageren skal allerede have den private nøgle, der er genereret fra det samme par. Ingen anden privat nøgle kan bruges til at dekryptere beskeden. Du skal indsætte den private nøgle her og vælge den samme.

Cifferen skal også matche den, der blev brugt under krypteringsprocessen.

Når du klikker på dekryptering, kan du se den originale sagsøger.

Dette opsummerer hele processen med RSA -kryptering og dekryptering.

Du kan også bruge den private nøgle til dekryptering og den offentlige nøgle til dekryptering, men det relevante afkrydsningsfelt skal være aktiveret for, at den fungerer fejlfrit, som vist på billedet herunder.

Mens dette for det meste behandlede teoretiske koncepter, skal du se på et realtidseksempel.

Her skal du bruge softwaren kaldet Wireshark, som hjælper med at analysere netværkstrafik fra dit system, så du kan se, hvilken slags data der kommer ind og forlader maskinen.

Overvej webstedet Wikipedia. Temmelig standard HTTPS -websted, hvor S står for Secured. Analyser trafikken, der passerer gennem netværket, når du bruger webstedet.

Du kan se, at der er mange applikationer, der kører, og du ser en masse anmodninger, så du anvender et filter, der kun viser resultater for de anmodninger, der genereres og anmodes om af Wikipedia. Når det er gjort, skal du analysere nogle af datapakkerne.

Som du kan se, er der en masse gibberiske data her, der afslører intet, du søgte eller læste. Tilsvarende fungerer andre sikrede websteder på denne måde, og det er meget vanskeligt, hvis det overhovedet er muligt at snuppe på brugerdata.

For at sætte dette i perspektiv skal du overveje et HTTP -websted (http: // www.demo.Amitjakhu.com/login-form/), der har en loginformular.

Du skal anvende lignende filtre i Wireshark og indtaste nogle tilfældige legitimationsoplysninger for at teste dataoverførslen. Se på de datapakker, der sendes til webstedet i dette tilfælde.

Som du kan se fra billedet ovenfor, er de legitimationsoplysninger, du har indtastet, synlige for alle, der overvåger din netværkstrafik. I dette tilfælde var adgangskoden bevidst forkert, men på svindelwebsteder, der beder om betalingsoplysninger, kan dette være meget skadeligt for alle, der enten er forkert informeret med hensyn til HTTP -websteder eller bare gået glip af det generelt.

Det bringer en stopper for tutorialen med titlen ‘Hvad er kryptografi’.

Hvordan kan Simplilearn hjælpe dig?

Betydningen af symmetrisk nøglekryptografi i dagens internetkugle og dens værdi til at beskytte vores privatliv og sikkerhed er klar. Med mange baser til at dække i cybersikkerhedsverdenen er kryptografi afgørende, selvom der er flere flere emner, der er vigtige at udmærke sig i, som cybersecurity -ekspert.

Simplilearn tilbyder et “cybersecurity -ekspert” -kursus designet til at udstyre dig med alle de nødvendige færdigheder til at starte eller promovere din karriere inden for cybersikkerhed. Det har ikke nogen akademiske forudgående henvendelser, og det indledende modul vil forberede begyndere til det kommende kursus. Uddannelse til meget efterspurgte certificeringer som Comptia Security+, CEH, CISM og CISSP er i spidsen for dette kursus og forbereder dig til de bedste job, der tilbydes i branchen.

Ser frem til en karriere inden for cybersikkerhed? Tjek derefter det certificerede etiske hackingkursus og bliv dygtig. Tilmeld dig nu!

Konklusion

Gennem denne tutorial har du fået en forståelse af, hvorfor kryptografi er vigtig, hvad der er kryptografi, dens kategorier og applikationer, helt til dens virkelige implementering med en demonstration. Selvom det ikke er perfekt, har kryptografi formået at give et sikkert miljø for vores daglige information at rejse igennem og forhindre cyberkriminalitet så meget som muligt. For at lære mere om dette emne kan du se videoen om, hvad der er kryptografi, her: https: // www.Youtube.com/watch?v = rjwx39mb4sc

Håber, at denne tutorial om ‘Hvad er kryptografi’ har været nyttigt for dig. Hvis du har spørgsmål, er du velkommen til at stille i kommentarfeltet, og vi vil med glæde svare på dem.

Om forfatteren

Simplilearn

Simplilearn er en af verdens førende udbydere af onlineuddannelse til digital marketing, cloud computing, projektstyring, datavidenskab, IT, softwareudvikling og mange andre nye teknologier.

Hvad er kryptografi, og hvordan fungerer det?

I tusinder af år er kryptografi blevet brugt til at skjule og beskytte hemmelige meddelelser. I dagens digitale verden hjælper kryptografi med at sikre kommunikation og data, når den rejser gennem internettet. Lær hvad kryptografi er, og hvordan det holder information sikkert online. Installer derefter en VPN for at få automatisk kryptering og ironclad privatliv, når du logger på.

Kopier artikellink

Link kopieret

Skrevet af Deepan Ghimiray

Udgivet den 30. september 2022Hvad er kryptografi?

Kryptografi er brugen af matematiske begreber og regler for at sikre information og kommunikation. Afledt af det græske ord kryptos, Hvilket betyder skjult, definitionen af kryptografi henviser til at konvertere forståelig tekst til uforståelig tekst og vice versa. Kryptografiske teknikker tillader kun en beskeds afsender og den tilsigtede modtager at læse det afkodede indhold.

Typer kryptografi

Der er tre kryptografityper, der er kendetegnet ved de typer kryptografiske algoritmer, de bruger til at krydre data. De fleste typer kryptografi bruger algoritmer kaldet nøgler der krypnerer og løsnes eller koder og afkoder data.

Her er de forskellige typer kryptografi:

- Secret Key Cryptography: En hemmelig nøgle bruges til både at kryptere og dekryptere dataene. Afsenderen inkluderer den hemmelige nøgle i den kodede meddelelse sendt til den tilsigtede modtager. Hvis meddelelsen er opfanget, kan den inkluderede nøgle afkode dens indhold.

- Offentlig nøglekryptografi: Afsenderen bruger en offentlig nøgle til at kryptere beskeden, og modtageren bruger en privat nøgle til at dekryptere den. Hvis meddelelsen er opfanget, kan indholdet ikke dechifreres uden den private nøgle.

- Hash -funktioner: Hash -funktioner er ikke afhængige af nøgler. I stedet kryber de data af varierende størrelse til værdier af ensartet længde. Med hash-funktioner skaber både en et-ord-meddelelse og en 1000-siders roman en output i fast størrelse af kodet tekst (kaldet en hashværdi), hvilket gør det næsten umuligt at bestemme det originale indhold. Almindeligt ved hjælp af MD5 hashing -algoritmen bruges hashing ofte til godkendelsesformål.

Hvordan fungerer kryptografi?

Kryptografi fungerer ved at tage simpel tekst (eller cleartext) og kryptere det i Ciffertekst, så den kodede output kun kan forstås af den tilsigtede modtager. Som chiffertekst skal oplysningerne være ulæselige for alle undtagen den tilsigtede modtager.

I cybersecurity bruges kryptering oftest til at kryptere til attekst i chiffertekst – mens dekryptering vender processen. Den bedste krypteringssoftware bruger komplicerede kryptografiske algoritmer, der er utroligt vanskelige at knække.

I asymmetrisk kryptering bruges en offentlig nøgle til at kryptere en meddelelse, og en privat nøgle bruges til at dekryptere den.

Den nøjagtige teknik, der bruges til at krydre, at claintext til chiffertekst definerer, hvordan kryptografi fungerer. Symmetrisk kryptering, asymmetrisk kryptering, blockchain og digitale signaturer er nogle fremtrædende krypteringsteknikker. Hashing, en anden kryptografisk proces, er ikke teknisk kryptering, da den ikke bruger nøgler.

Brug af kryptografi

Kryptografi bruges til at holde kommunikation og information privat. Beskyttelse af data med kryptografi hjælper.

Her er nogle almindelige anvendelser af kryptografi:

- Finansielle transaktioner og online bankvirksomhed: Online bank- og e -handelswebsteder bruger avancerede krypteringsteknikker til at holde økonomiske oplysninger sikre.

- SSL-sikrede websteder: Et websted med et SSL -certifikat opretter en sikker, krypteret forbindelse til at beskytte oplysninger, der passerer fra din browser til webstedets server.

- VPNS: En VPN er et sikkerhedsværktøj, der omdirigerer webtrafik gennem en privat server og krypterer forbindelsen.

Selvom du kan aktivere Wi-Fi-kryptering på dine routerindstillinger, har du brug for en VPN, hvis privatlivets fred og sikkerhed virkelig er vigtig for dig. VPN -krypteringsmetoder varierer, afhængigt af hvilken VPN -protokol der bruges – for eksempel er Wireguard VPN -protokollen en af de nyeste, mens OpenVPN -protokollen måske er den mest almindelige.

Shop, stream og gennemse internettet med kryptering af bankkvalitet

Krypterede internetforbindelser holder vores personlige data sikre, mens vi surfer på nettet. Avast Secureline VPN har bankgradekryptering for at beskytte al din online kommunikation og holde din aktivitet privat. Få automatisk kryptering ved klik på en knap i dag med Avast.