Torrent ip lækage test

Vores værktøj kontrollerer, at din Torrent -klient bruger din VPN til at sende anmodninger til en test Torrent Tracker, snarere end dem, der slipper ud af den krypterede VPN -tunnel.

IP, WebRTC & DNS Lækage Test: Kontroller din VPN & Torrent IP

Vores fuldautomerede VPN-lækage-test kontrollerer din VPN for IPv4, DNS og WebRTC-lækager. Vi tester også din IP -placering, flash support, bruger via Tor og bruger via datacenter.

Torrent ip lækage test hvad vores torrent ip lækage test lukker

Denne test kontrollerer, at din torrent -klient bruger din VPN IP -adresse og DNS -server, hvilket sikrer, at dit privatliv er beskyttet, mens du torrenter. Vi sender anmodninger til TCP og UDP -baserede torrent trackers.

Begynd testkontakt til klassisk værktøj

Vores IP- og DNS -lækage -testværktøj kontrollerer, om din VPN fungerer korrekt. VPN -lækketest kontrollerer for IP, DNS, WebRTC og Geolocation lækager. Torrent IP -lækketest kontrollerer hvilken IP- og DNS -server din torrent -klient bruger. Læs hvordan værktøjet fungerer nedenfor.

Hovedformålet med at bruge en VPN, proxy eller anonymitetstjeneste er at skjule din identitet og placering.

En VPN er designet til at skjule personlige oplysninger såsom din IP -adresse, DNS -anmodninger og placering. En VPN ‘læk’ er, når disse oplysninger overføres uden for den krypterede VPN -tunnel.

Hvis din sande IP -adresse og DNS -anmodninger undslipper VPN -tunnelen, vil din IP -adresse afsløre din IP -placering, og din internetaktivitet kan spores tilbage til dig.

Websteder, applikationer og webtjenesteudbydere scanner konstant og logger IP -adresser, ofte for at blokere eller fange VPN- og proxybrugere.

For eksempel ønsker Netflix og andre indholdsplatforme at forhindre dig i at omgå deres geo-blokke. Dine ISP- og copyright -indehavere vil vide, hvem der frø (deling) torrents af ophavsretligt beskyttet materiale.

Vores IP og DNS lækketestværktøj er designet til at kontrollere for de fleste VPN -lækager, der kan Udsæt din virkelige identitet. Dette inkluderer test til IP -lækager, DNS -lækager og WebRTC -lækager.

Vores værktøj kontrollerer også, at din VPN gemmer din sande IP -adresse korrekt, når du bruger din foretrukne torrent -klient.

Derudover kan vi med stolthed bekræfte, at vores IP- og DNS -lækage -testværktøj er Den mest omfattende Torrent IPv6 -lækage -test tilgængelig lige nu.

Du kan finde en fuld forklaring af enhver type lækage, vi tester for nedenfor. Hvis vores værktøj registrerer en IP- eller DNS -lækage, skal du læse vores guide til, hvordan man fikserer VPN -lækager.

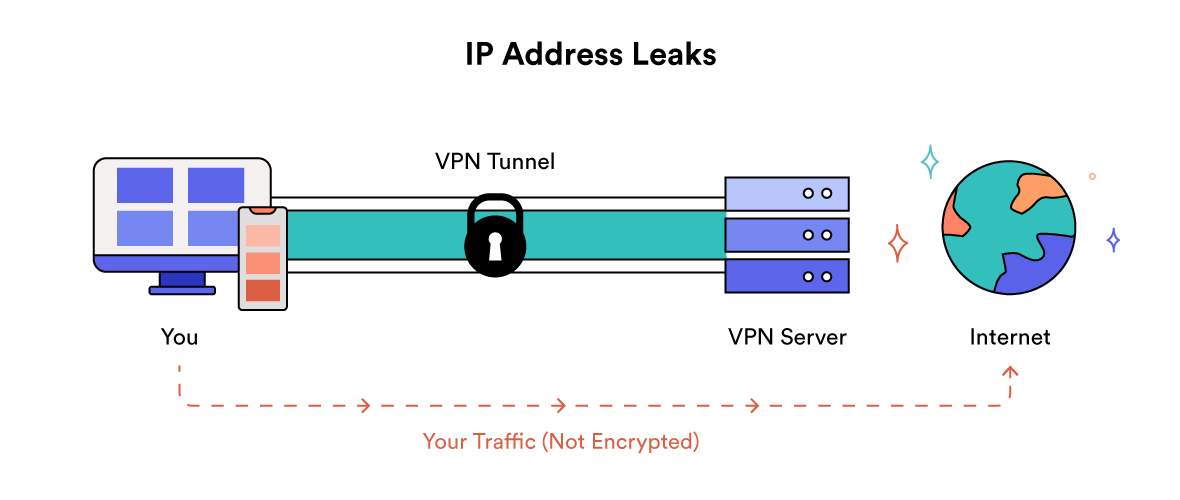

Hvad er IPv4 og IPv6 lækager?

IP -adresse lækager opstår, når din VPN ikke kan maskere din personlige IP -adresse med en af sine egne.

En IP -lækage er en betydelig privatlivsrisiko, da din internetudbyder og eventuelle websteder, du besøger, kan se din rigtige IP -adresse.

Hvis din IP -adresse lækker, fungerer din VPN ikke. Dit privatliv er ikke beskyttet, og din online placering er udsat, hvilket gør VPN -tjenesten værdiløs.

Hvis din VPN lækker, og du ikke kan løse det, råder vi dig til at bruge en af vores anbefalede bedste VPN -tjenester i stedet.

IPv4 lækager

Den første test dette værktøj kører er at hente din rigtige offentlige IP. Det er den IP -adresse, du præsenterer for alle andre på Internettet.

70-80% af internetbrugere bruger IPv4-adresser.

Når du kører denne test med din VPN slukket, bruger du din ‘sande’ IP -adresse – den, der er tildelt din router eller enhed af din internetudbyder.

Din IP-adresse er unik for dig og kan bruges til både at identificere din enhed og finde din virkelige placering.

Når du tænder for din VPN, erstattes din ‘sande’ IP -adresse med IP -adressen på VPN -serveren, du har tilsluttet dig.

Hvis vores værktøj ikke registrerer IP -adresseændringen og viser den samme IP som før, lækker din rigtige IPv4 -adresse.

Denne type lækage er sjælden og er normalt resultatet af din VPN’s manglende oprettelse af en forbindelse.

IPv4-lækager tillader din internetudbyder og de websteder, du besøger for at overvåge din webaktivitet og din geo-placering.

Streamingtjenester som Netflix eller BBC iPlayer bruger disse oplysninger til at blokere brugere fra at få adgang til indhold fra andre lande.

IPv6

IPv4 -adresser løber ud, og IPv6 -adresser er svaret på dette.Cirka 20% af internetbrugere har IPv6 -adresser.

IPv6 understøttes af alle moderne operativsystemer, men de fleste websteder og internetudbydere er ikke fanget endnu.

Dette tvinger IPv6-kompatible websteder til at understøtte både IPv4-adresser og IPv6-adresser, afhængigt af hvem der opretter forbindelse til dem.

Mange VPN -tjenester understøtter stadig ikke IPv6 -forbindelser, heller ikke.

Medmindre en VPN understøtter eller aktivt blokerer IPv6-forbindelser, udsættes din IPv6-adresse potentielt, hvis du er på et IPv6-aktiveret netværk.

IPv4 -trafik vil blive dirigeret gennem VPN, men IPv6 -trafik vil blive dirigeret direkte til din internetudbyder – afslører din ‘sande’ IPv6 -adresse.

I vores IPv6 -test ville du se den samme IPv6 -adresse, når du har din VPN tændt, som når du har det slukket.

IPv6 -lækager er lige så farlige som IPv4 -lækager. Websteder og applikationer har adgang til din rigtige placering, og din internetudbyder kender din internethistorie.

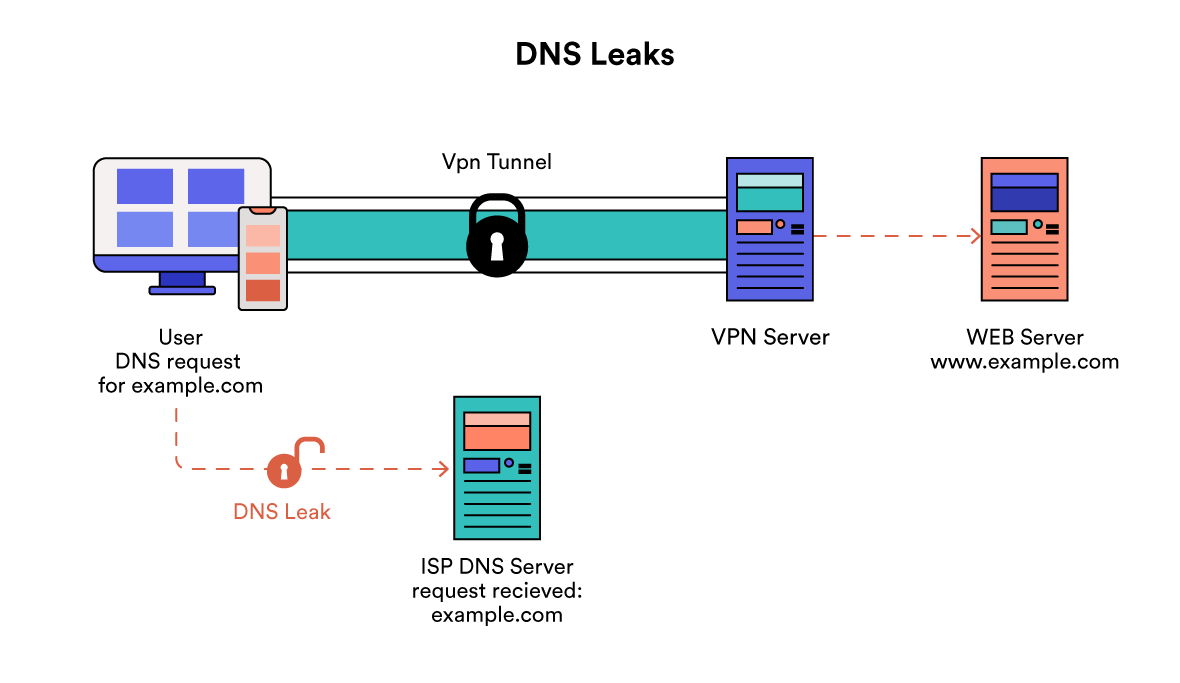

Hvad er DNS lækager?

Når du indtaster en URL i din browser for at oprette forbindelse til et websted, kontakter du først en DNS -server, der anmoder om IP -adressen på dette websted. Denne server sender derefter din browser ‘retninger’ til det websted, du leder efter.

Hvis du ikke er forbundet med en VPN, udføres denne proces af din ISP’s DNS -servere. Dine anmodninger om DNS er Almindelige tekstregistre på de websteder, du besøger. Ofte gemmer ISPS disse anmodninger sammen med IP -adresserne, der gør dem.

En sikker VPN krypterer disse DNS -forespørgsler og dirigerer dem til private DNS -servere.

Men hvis anmodningerne dirigeres til din internetudbyders DNS -servere, kaldes det en DNS -lækage. Dette udsætter din browseraktivitet for din internetudbyder og andre snoopers.

En DNS -lækage kan forekomme, hvis din VPN er manuelt konfigureret, du har ændret din computers indstillinger, eller din VPN -service beskytter ikke mod lækager.

Vores VPN -lækage -test kontrollerer, hvis dine HTTP- og DNS -anmodninger kommer fra det samme netværk, når VPN kører. Hvis de ikke er det, lækker din VPN.

Hvis du gerne vil se nøjagtigt hvilke DNS -servere, du bruger, kan du også bruge vores dedikerede værktøj til at teste din DNS -server direkte.

Mens DNS -lækager ikke udsætter din IP -adresse, kan de afsløre, at tingene ikke er, hvad de ser ud til.

For eksempel bruger Netflix DNS-lækager for at forhindre geo-spoofing og blokere adgang til indhold i udlandet.

En lækfri DNS-testresultat viser, at dine DNS- og HTTP-anmodninger matcher og ser ud til at komme fra det samme område. Andre mennesker kan ikke se de websteder, du gennemser, men det betyder ikke, at din rigtige IP -adresse er skjult.

Vær opmærksom på, at når en VPN kører, kan denne test give en falsk alarm, hvis du bruger en anonym DNS -server, der ikke er på vores liste over sikre servere. Eller, hvis dine DNS- og HTTP -slutpunkter er placeret på forskellige netværk.

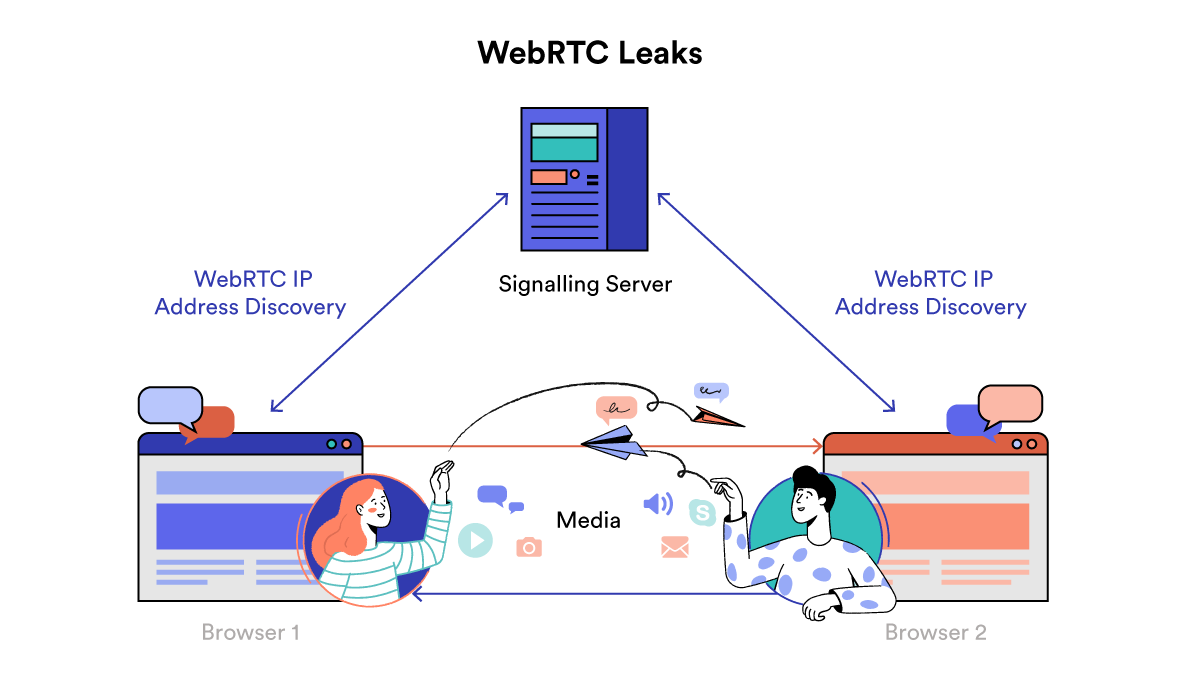

Hvad er WebRTC -lækager?

Web Real-Time Communication (WebRTC) er en webbrowser-baseret teknologi, der muliggør videochat, stemmekald og P2P-fildeling.

WEBRTC er som standard aktiveret i Firefox, Opera og Chrome.

To enheder, der kommunikerer direkte via WebRTC, har brug for at kende hinandens IP -adresse. Websteder kan derfor udnytte din browsers WebRTC -funktionalitet til at fange din sande IP -adresse, selv når du bruger en VPN.

Mens enhver IP -adresse lækker truer dit privatliv og anonymitet, er WebRTC -lækager især bekymrende, fordi de ofte overses.

Sørg for at bruge en VPN, der beskytter mod WebRTC -lækager, da mange ikke gør det. Vi anbefaler også at deaktivere WebRTC helt.

Hvad er HTML5 geolocation lækager?

HTML5 geolocation, ellers kendt som browser geolocation, er din enheds geo-koordinater som detekteret af en browser API (applikationsprogrammeringsgrænseflade).

Browser API registrerer dine breddegrad og længdegradskoordinater ved hjælp af enten enhedens GPS eller oplysninger, der er opnået fra enhedens mobile/wifi -signal.

HTML5-geolocation kan være meget nøjagtig, undertiden til et gadeniveau, afhængigt af tilgængeligheden af enheds GPS og kvaliteten af de mobile/WiFi-signaler.

En HTML5 -lækage udsætter din faktiske placering, selvom din VPN skjuler din rigtige IP -adresse.

Den gode nyhed er, at HTML5-geolocation er strengt tilladelsesbaseret. Nogle websteder beder dig med en browser dukker op for at bede om tilladelse til at dele din placering.

Hvis du benægter denne anmodning om tilladelse, vil dine geo-koordinater ikke blive delt.

VPN-browserudvidelser med indbygget HTML5 geolocation lækagebeskyttelse hjælper også med at undgå dette problem.

Hvad er Flash Support?

Flash Player er et forældet og usikkert browser-plugin, der plejede at være til at spille ‘Rich Media’ (indlejrede videoer, browserspil osv.).

Flash forårsager alvorlige sikkerhedssårbarheder, hvis ikke regelmæssigt opdateres. Det har også flere svage punkter, der lækker din rigtige IP -adresse, selv når du bruger en proxy eller VPN.

Heldigvis er flash nu helt erstattet af HTML5. Ikke desto mindre anbefaler vi at blokere flash fuldstændigt eller som et absolut minimum, der forhindrer det i at starte automatisk.

Vores værktøj kontrollerer ikke for flashrelaterede IP-lækager, det tester bare, hvis flash er aktiveret.

Vi viser dig også, hvordan du deaktiverer blitz på alle browsere.

Hvad er tor exit -knudepunkt?

Tor er en forkortelse til løgrouteren, en speciel software designet til ekstra-private webbrowsing.

Du kan få adgang til TOR -netværket ved hjælp af Tor -browseren.

Når du bruger Tor -browseren til at besøge et websted, videresendes din anmodning via flere servere, kendt som noder.

Når din anmodning når den endelige knude (benævnt en exit -knude) og sendes videre til det websted, du prøver at besøge, er din IP -adresse praktisk talt ikke sporbar.

Der er en gigantisk central database, der holder styr på alle IP -adresser, der er forbundet med TOR -exit -knudepunkter. Vores værktøjskontrol for at se, om din er en af dem.

Vores Tor Exit -node -testresultater vil næsten helt sikkert komme tilbage som negative, medmindre du gjorde din hjemmecomputer til en TOR -exit -knude.

Hvad er Data Center IP -adresse?

Vores værktøj kontrollerer også, om din VPN har givet dig en bolig eller en IP -adresse i datacenter.

Med andre ord kan vi registrere, om din forbindelse er typisk for en hjemmeinternetbruger (bolig) eller en VPN -bruger (datacenter).

Ved at undersøge TCP- og IP -datapakker sendt, kan vi også registrere, hvor mange trin en anmodning tog.

Antallet af anmodninger kan undertiden antyde brugen af en proxy eller en VPN. Anmodninger fra det samme land tager færre skridt end anmodninger fra den anden side af verden.

De fleste fuldmagter og VPN’er åbner nye anmodninger og nulstiller hop -tælleren, så de vil ikke blive identificeret ved denne test.

De fleste IP -test i datacenter Kom tilbage positivt Når du bruger populære VPN -tjenester.

Hvad er torrent ipv4 & ipv6 lækager?

Torrent IP -lækager forekommer, når din torrentingaktivitet er utilsigtet knyttet til din sande IP -adresse snarere end din VPN IP -adresse.

Vores værktøj kontrollerer, at din Torrent -klient bruger din VPN til at sende anmodninger til en test Torrent Tracker, snarere end dem, der slipper ud af den krypterede VPN -tunnel.

Vi tester TCP- og UDP -baserede tracker -anmodninger, som også sikrer, at alle IP -adresseoplysninger, der deles, er din VPN, ikke din egen personlige.

Hvad er TCP?

TCP (eller transmissionskontrolprotokol) er den mest almindelige protokol til overførsel af filer, når torrenting.

TCP er hurtig og har minimale dataomkostninger. Der er dog et par scenarier, hvor din IP -adresse kan lække via en torrent TCP -forbindelse.

Nogle VPN’er kan kun beskytte IPv4 -trafikken, hvilket efterlader IPv6 udsat. Din torrent -klient kan derefter oprette forbindelse over IPv6 til en peer, og din ægte IPv6 -adresse lækkes.

Hvis din torrent -klient er indstillet til proxy via en anden maskine på dit lokale netværk – en, der ikke kører en VPN – lækker din rigtige IP -adresse (enten IPv4 eller IPv6).

Endelig kan der opstå en lækage, hvis din VPN ikke har nulstillet nogen aktive netværksforbindelser, når den blev aktiveret, og din torrent -klient kørte på det tidspunkt.

Enhver eksisterende torrenttrafik vil sandsynligvis stadig komme fra din sande IPv4- eller IPv6 -adresse.

For en oversigt over ovenstående risici, skal du læse vores guide til torrenting sikkert.

Hvad er UDP?

Brugerdatagram -protokol, meget bedre kendt som UDP, er en transportprotokol, der bruges til at overføre datapakker, mens torrenting.

UDP er langt mindre almindelig end TCP, og som et resultat er der en chance for, at din VPN ikke understøtter det.

Hvis din VPN ikke understøtter torrent UDP, vil den ikke kryptere transmissionen, og din IP -adresse kan lække.

Hvad er torrent dns lækager?

Hvis et magnetlink eller en torrent -fil indeholder en tracker adresseret med et domænenavn, skal din torrent -klient løse dette domænenavn til en IP -adresse.

Vores torrent DNS -lækage -test bestemmer DNS -serveren, som din torrent -klient bruger.

Hvis din Torrent -klient bruger din ISP’s DNS -server i stedet for dine VPN’er, er din identitet og P2P -aktivitet i fare.

Hvordan vi tester for VPN -lækager

Vores VPN -lækage -testværktøj kontrollerer, om din VPN lækker ved at køre test i en browser, og separat via din torrent -klient.

Nedenfor er mere information om, hvordan værktøjet fungerer til at teste for forskellige typer lækager.

Ipv4/ipv6

Vores værktøj registrerer først din offentlige IPv4 og IPv6 -adresse, før du opretter forbindelse til en VPN, og derefter igen tilsluttet en gang igen.

Værktøjet sammenligner derefter de to sæt IP -adresser. Hvis de er forskellige, er der ingen IP -lækage.

Dns

Vores værktøj fremsætter en DNS -anmodning om et unikt værtsnavn i din browser, når din VPN ikke kører.

Det værtsnavnspoint på DNS -servere, der er vært af os, og vi logger alle IP’er, der kontakter vores server ved hjælp af det unikke værtsnavn.

Værktøjet gentager derefter denne proces, når du tænder din VPN.

IPS, som vi ser, er de DNS -servere, som din browser bruger, og vi kortlægger disse til den organisation, der ejer disse IP’er.

Hvis organisationen er den samme både før og efter at du tænder for din VPN, vil værktøjet advare dig om en DNS -lækage.

WebRTC

For at detektere en WebRTC-lækage bruger vi JavaScript til at oprette en peer-to-peer-forbindelse via din browser ved hjælp af WebRTC API, der er indbygget i din browser.

WebRTC API giver os mulighed for at fremsætte bedøvelsesanmodninger, der returnerer både de offentlige og lokale IP -adresser til browseren, som JavaScript derefter kan læse.

Hvis forbindelsen er vellykket, og den anførte IP -adresse er din egen, er der en lækage.

Men hvis den anførte IP -adresse ikke er din egen, er alt i orden.

HTML5 Geolocation

Din HTML5 -geolocation spejler nøje din faktiske fysiske placering.

Denne geolocation -information indsamles og stilles til rådighed via en API i din webbrowser.

Vores værktøj beder om tilladelse til at få adgang.

Hvis dine IP- og HTML5 -placeringer ikke er en tæt kamp, er der en chance for, at websteder og tjenester ved, at du ikke rigtig er, hvor din VPN -server er.

Flash Player

Flash -spiller er en ekstrem sikkerhedsrisiko og er nu officielt afbrudt.

Vores værktøj kører en JavaScript -kommando for at kontrollere en liste over plugins, der kører i din browser. Hvis flash er anført, advarer værktøjet dig om at deaktivere det.

Tor exit -knudepunkt

Visse IP -adresser er registreret som exit -noder på TOR -netværket. Disse IP -adresser er offentligt kendte og listede.

Vores værktøj krydshenviser din IP-adresse med en database med alle kendte TOR-udgangsknudepunkter og fortæller dig, om den vises på den eller ej.

Datacenter IP -adresse

Nogle IP -adresser klassificeres som datacenter IP’er snarere end bolig IP’er.

Vores værktøj krydshenviser din IP-adresse med en database med kendte datacenter IP’er og fortæller dig, om det er anført på den eller ej.

Datacenter IP -adresser er ofte forbundet med VPN’er. Derfor er det meget sandsynligt, at dette resultat kommer tilbage som positivt.

Hvordan vi tester for torrent IP -lækager

Vores værktøj kontrollerer også, om din IP -adresse lækker, hvis du bruger en VPN, mens torrenting.

Her er hvad Torrent IP -kontroltestene for, og hvordan det fungerer:

TCP

Når du har downloadet vores TCP -testfil og tilføjet den til din torrent -klient, vil Torrent -klient.

Hvis den viste IP -adresse (både IPv4 og IPv6, hvor det er muligt), matcher den i browseren, du startede testen i, er der ingen lækage.

UDP

Processen til at kontrollere din IP -adresse via UDP er nøjagtigt den samme som med TCP: Download IPv4 og IPv6 UDP -filerne og tilføj dem til din torrent -klient.

Vores værktøj krydser derefter henvisninger til IP-adressen (eller adresser), der er givet med IP-adressen i din browser-ingen forskelle betyder ingen lækager.

Dns

Vores værktøj kontrollerer også for DNS -lækager fra din torrent -klient.

Først fremsætter værktøjet en anmodning om et domæne (som peger på vores DNS -server) i din browser.

Derefter gør Torrent -magnetfilen, du har downloadet, Torrent -klienten, den blev tilføjet for at sende sin egen anmodning til vores DNS -server.

Vi logger alle de IP’er, vi ser, fremsætter anmodninger til vores DNS -server. Hvis den adresse, vi logger fra din torrent -klient, ikke stemmer overens med den, vi logger fra din browser, er der en torrent DNS -lækage.

Bare rolig, Alle IP -adresser, vi logger, slettes, når testen er forbi.

Hvis din P2P VPN fortsat lækker, anbefaler vi, at du skifter til en sikker VPN til torrenting.

Om Doileak.com

Vi har for nylig erhvervet Doileak.com ip lækage testværktøj, som nu er vært på denne side.

Ud over det originale værktøj har vi tilføjet to nye VPN og Torrent IP -lækage -test. De nye værktøjer er mere fokuseret på VPN -privatlivets fred og kører mere omfattende geolocation og IPv6 -test.

Send venligst enhver feedback til [email protected].

Torrent ip lækage test

Denne slags IP -lækage vises, når du downloader en torrent. Hvis du bruger nogle pålidelige VPN- og/eller Torrent -klient, har du ingen problemer. Men nogle torrent -klienter kan omgå VPN -tunnelen og downloade torrenten fra netværket direkte. Torrent -lækketest kan hjælpe dig med at være sikker på, at du er sikret, og din rigtige IP lækker ikke udenfor.

Hvordan fungerer torrent lækketest?

Når du klikker på starttestknappen.WS -webstedet genererer en unik torrentfil til dig og venter på download. Du skal begynde at downloade denne torrent, og testen fanger IP -adresserne, der deles af din torrent -klient.

Hvilken slags VPN -forbindelse kan jeg tjekke?

Enhver form for VPN -forbindelse er acceptabel (IKEV2, IPSEC, PPTP, OpenVPN osv.).

Hvilken torrent -klient skal jeg bruge?

Du kan bruge enhver torrent -klient, du ønsker. Det er op til dig. Men! Den ene torrent -klient deler din IP, mens den anden – ikke. Så du skal teste din daglige torrent -applikation.

Understøtter torrent lækketest Linux?

Ja. Du kan bruge ethvert operativsystem, du ønsker. Det er ikke vigtigt for testen.