Kriptoqrafiyada şifrələmənin əsas anlayışları

On illərdir ki, təcavüzkarlar bu qədər açarları kobud qüvvə vasitəsilə deşifr etməyə çalışdılar, yəni təkrar-təkrar cəhdlə. Cybercriminals tədricən, qüsurlar olduqda da sistemlərə giriş əldə etməyə imkan verən daha güclü hesablama gücünə giriş əldə edir.

Şifrələmə nədir? (Əsas anlayışlar, proses və növləri)

Şifrələmə, məlumatların həqiqi mənasını gizlədən gizli koda məlumatların ötürülməsi qaydasıdır. Kriptoqrafiya məlumat şifrəsi və şifrələnən məlumatlar sahəsindədir.

Şifrələmə uzun müddət həssas məlumatların qorunmasının populyar bir üsulu olmuşdur. Tarixən, hərbi və hökumətlər bunu işlədilər. Şifrələmə kompüterlər və saxlama cihazları haqqında məlumatları, eləcə də müxtəlif dövrlərdə şəbəkələr vasitəsilə tranzit məlumatlarını qorumaq üçün istifadə olunur.

- Şifrəsiz məlumatlar kimi deyilir sadə mətn Hesablama zamanı, şifrələnmiş məlumatlar kimi deyilir CIPHERTEXT.

- Tez-tez şifrələr kimi tanınan şifrələmə alqoritmləri, rabitə kodeksuallaşdırmaq və deşifrə etmək üçün istifadə olunan düsturlardır.

- Bir şifrə, təsirli olmaq üçün alqoritminin bir hissəsi kimi dəyişən olmalıdır. Bir açar kimi tanınan dəyişən, bir şifrənin çıxışını fərqləndirən şeydir.

- İcazəsiz bir partiya şifrəli bir mesaj kəsdükdə, təcavüzkar mesajı şifrələmək üçün istifadə olunan şifrəni və düymələri dəyişən kimi istifadə olunan şifrəni anlamalıdır. Şifrələmə bu məlumatı təxmin etmək üçün vaxt və mürəkkəblik olduğuna görə vacib bir təhlükəsizlik texnikasıdır.

Şifrələmə necə işləyir?

“Salam, dünya kimi əsas kimi bir şey!”orijinal məlumat və ya düz mətn hesab edilə bilər. Şifrəli bir mətn olaraq, bu, 7 * # 0 + GVU2X-GVU2X-LOWSEDEXTİKDƏ BAŞLAMAQ ÜÇÜN NƏZƏRİ BİLƏR

Şifrələmə, digər tərəfdən, şifrəli məlumatları alan şəxsin qəbul etdiyi bir məntiqi bir prosesdir – lakin açar deyil – sadəcə onu deşifrə edə və onu düz mətnə qaytara bilər.

On illərdir ki, təcavüzkarlar bu qədər açarları kobud qüvvə vasitəsilə deşifr etməyə çalışdılar, yəni təkrar-təkrar cəhdlə. Cybercriminals tədricən, qüsurlar olduqda da sistemlərə giriş əldə etməyə imkan verən daha güclü hesablama gücünə giriş əldə edir.

Məlumatlar aparıldıqda, bir verilənlər bazasında olduğu kimi, “istirahətdə” şifrələnməlidir və tərəflər arasında və ya göndərildikdə və ya göndərildiyi zaman “tranzitdə” şifrələnməlidir “.”

Şifrələmə alqoritmi

Şifrə mətninə (məlumatların) tipinə uyğunlaşdırılması üçün bir riyazi bir texnika bir kimi tanınır Şifrələmə alqoritmi. Açar, məlumatları proqnozlaşdırılan bir şəkildə dəyişdirmək üçün bir alqoritm tərəfindən istifadə ediləcəkdir. Şifrələnmiş məlumatlar təsadüfi görünsə də, açar onu yenidən düz mətnə çevirmək üçün istifadə edilə bilər.

Blowfish, Advanced Şifrələmə Standartı, Rivest Cipher 4 (RC4), RC5, RC6, Məlumat Şifrləmə Standartı və Twofish ən müntəzəm istifadə olunan şifrələmə alqoritmləridir. Şifrələmə, ilk növbədə topsecret fəaliyyəti üçün istifadə olunan bir sistemdən, məlumatların təhlükəsizliyini və məxfiliyini qorumaq istəyən müəssisələr üçün mütəxəssislər üçün mütəxəssislər tərəfindən istifadə olunan bir sistemdən irəliləmişdir.

Müxtəlif şifrələmə növləri

Şifrələmənin bir neçə forması var, hər biri öz üstünlükləri və tətbiqetmələri ilə.

Simmetrik şifrələmə

Bu sadə şifrələmə metodunda məlumatları kodlaşdırmaq və deşifrə etmək üçün yalnız bir gizli açar lazımdır. Ən qədim və ən məşhur şifrələmə üsulu olanda, hər iki tərəfin məlumatı deşifrdən əvvəl şifrələmək üçün istifadə olunan açarın daxil olması üçün istifadə edilməsinin mənfi tərəfi var.

AES-128, AES-192 və AES-256 simmetrik şifrələmə metodlarıdır. Simmetrik şifrələmə, məlumatların daha az çətin olduğu üçün toplu şəkildə ötürülməsi üçün tövsiyə olunan yanaşmadır və daha da daha sürətli işləyir.

Asimmetrik şifrələmə

Tez-tez ictimai-açar kriptovalyutası kimi tanınan asimmetrik şifrələmə, iki ayrı, lakin əlaqəli açarları işləyən məlumatları şifrələmək və şifrələmək üçün nisbətən son bir üsuldur. Bir düymə özəldir, digəri isə ictimaiyyətdir.

Şifrələmə ictimai açar ilə aparılır, şifrəni açar açarı (və əksinə) ilə aparılır. İctimai açar təhlükəsizlik tələb etmir, çünki ictimaiyyətə aiddir və internet vasitəsilə paylaşıla bilər.

Asimmetrik şifrələmə İnternet üzərindən verilən məlumatların təhlükəsizliyini qorumaq üçün daha güclü bir alternativdir. Secure Socket Layer (SSL) və ya nəqliyyat qatının təhlükəsizliyi (TLS) sertifikatları veb saytları qorumaq üçün istifadə olunur. Bir veb serverə bir sorğu, xüsusi açarın özəl olaraq qaldığı zaman ictimai açarın alınması üçün bir ictimai açarın geri alınması üçün bir surətini qaytarır.

Məlumat Şifrləmə Standartı (DES)

Des, köhnəlmiş simmetrik açar şifrələmə texnikasıdır. Çünki des eyni açardan istifadə edərək mesajları şifrələyir və şifrəni açır, həm göndərən, həm də qəbuledici eyni şəxsi açarın əldə edə bilməlidir. Daha etibarlı AES alqoritmi desu təmin etdi.

1977-ci ildə ABŞ hökuməti Federal Kompüter məlumatlarının şifrələməsi üçün rəsmi standart olaraq bunu təsdiqlədi. Müasir kriptoqrafiya və şifrələmə sənayesinin katalizatoru kimi geniş qəbul edilir.

Üçlü məlumat şifrələmə standartı (3DES)

Üçlü məlumat şifrələmə standartı (TDES) şifrələmə üsuludur (3DES). Des alqoritminin üç fərqli açarı və üç qaçışı tələb edir. 3Des, ilk növbədə müvəqqəti bir həll yolu olaraq qəbul edildi, çünki tək DES alqoritmi, qəddar güc hücumlarına dözmək üçün çox zəif olduğu üçün, daha güclü AES hələ də sınaqdan keçirildi.

Rivest-Şamir-Adleman (RSA)

RSA, müəyyən təhlükəsizlik xidmətləri və ya məqsədləri üçün istifadə olunan kriptoqrafik alqoritmlər toplusu olan bir kriptosistemdir. Bu, ictimai açar şifrələməsinə imkan verir və veb saytlara (VPN) qoşulmaq üçün brauzerlər və virtual xüsusi şəbəkələr tərəfindən istifadə olunur.

RSA asimmetrikdir, yəni iki ayrı düyməni şifrələyir: bir ictimai və bir özəl. İctimai açar şifrəni açmaq üçün istifadə olunarsa, şəxsi açar şifrələmə üçün istifadə olunur və əksinə.

Ətraflı şifrələmə standartı (AES)

Ətraflı şifrələmə standartı (AES) standart və ən etibarlı şifrələmə növüdür. AES “simmetrik” əsas şifrələmədən istifadə edir. Advanced Encryption Standard, bir anda sabit məlumatların sabit bloklarını (128 bitdən) şifrələyən simmetrik şifrələmə alqoritmidir.

Məlumatları şifrələmək niyə vacibdir?

Şifrələmə bir çox texnologiyalar üçün vacibdir, lakin xüsusilə HTTP istəkləri və cavabları təhlükəsiz, həm də etibarlı veb sayt mənşəli serverlər etmək üçün xüsusilə vacibdir. HTTPS bu üçün cavabdeh olan protokoldur (hipertext transfer protokolu etibarlı). HTTP-dən daha çox HTTPS istifadə edərək çatdırılan bir veb sayt HTTPS: // daha çox HTTP: // daha çox, adres barındakı etibarlı bir kilidlə ifadə edilən bir URL-ə malikdir.

Nəqliyyat Layer Security (TLS) HTTPS (TLS) tərəfindən istifadə olunan şifrələmə mexanizmidir. Əvvəllər etibarlı sockets təbəqəsi (SSL) şifrələmə protokolu sənaye standartı idi, lakin TLS indi SSL-i təqdim etdi. HTTPS istifadə edən bir veb saytın mənşə serverində bir TLS sertifikatı yerləşdiriləcəkdir. TLS və HTTPS ilə tanış olmalı olduğunuz iki şərtdir.

Şifrələmənin əsas məqsədi kompüterlərdə saxlanılan rəqəmsal məlumatların məxfiliyini qorumaq və ya İnternet və ya digər kompüter şəbəkəsi ilə ünsiyyət qurur.

Təhlükəsizliyə əlavə olaraq, qanunvericiliyə uyğun olmağın zəruriliyi, şifrələmənin qəbul edilməsi üçün tez-tez sürücülük qüvvəsidir. İstenmeyen üçüncü partiyaların və ya təhdid aktyorlarının həssas məlumatlara daxil olmasının, bir sıra təşkilatlar və standart qurumların şifrələməsini təklif edir və ya tətbiq edir. Kredit kartı Sənayesi Məlumat Təhlükəsizliyi Standartı (PCI DSS), məsələn, tacirlərin müştərilərin ödəmə kartı məlumatlarını gizlədildikdə və ictimai şəbəkələrə göndərildiyi zaman sənədlərini şifrələyin.

Əsas idarəetmə sistemi

Şifrələmə icazəsiz qurumların əldə etdikləri məlumatları başa düşməsinin qarşısını almaq üçün nəzərdə tutulmuşdur, məlumatların sahibinin müəyyən şərtlərdə məlumatlara daxil olmasına da mane ola bilər. Şifrələnmiş mətni şifrəni açmaq üçün açarlar, ətraf mühitdə bir yer olmalıdır və təcavüzkarlar tez-tez baxılacağını bilirlər, əsas idarəetmə müəssisə şifrələmə strategiyasının inkişafının ən çətin tərəflərindən biridir.

Şifrələmə düymələrini idarə etmək üçün tövsiyə olunan təcrübələrin hamısı var. Bu, yalnız əsas idarəetmə ehtiyat nüsxəsinə əlavə edir və prosesin mürəkkəbliyini bərpa edir. Böyük bir fəlakət baş verərsə, açarları əldə etmək və yeni bir ehtiyat serveri ilə ötürmək proseduru bərpa prosesinə başlamaq üçün lazım olan vaxtı uzada bilər.

Yerdə əsas idarəetmə sisteminə sahib olmaq üçün kifayət deyil. İdarəçilər əsas idarəetmə sistemini qorumaq üçün hərtərəfli təhlükəsizlik strategiyasını hazırlamalıdırlar. Bu, ümumiyyətlə hər şeydən müstəqil şəkildə dəstəklənməyə və ehtiyat nüsxələrini geniş miqyaslı bir fəlakət halında tez bir zamanda bərpa etməyə imkan verən bir üsulda ehtiyat nüsxələrini saxlamağa səbəb olur.

Təcavüzkarlar şifrəli məlumatları necə çatlayır?

Cybercriminals, hakerlər və təcavüzkarlar şifrəli məlumatları çatlamaq və həssas məlumatlara giriş əldə etmək üçün müxtəlif üsullar tətbiq edirlər. Şifrələnmiş məlumatlara icazəsiz giriş əldə etmək üçün bəzi məşhur metodlardan sonra –

Güclü qüvvəyə hücum

Təcavüzkar deşifrləmə düyməsini bilmədikdə, bunu anlamaq üçün milyonlarla və ya milyardların tahminlərini sınayırlar. Bu, qəddar güc hücumu kimi tanınır.

Hər hansı bir şifrə üçün ən əsas hücum forman foram foram forması, uyğun olana qədər hər düyməni sınayan qəddar qüvvədir. Davamlı düymələrin sayı, hücumun canlılığını göstərən açarın uzunluğu ilə müəyyən edilir. Şifrələmənin gücü açar ölçüsünə mütənasibdir, ancaq əsas ölçüsü böyüdükcə, hesablama aparmaq üçün tələb olunan mənbələr edir.

Bugünkü kompüterlər ilə, qəddar güc hücumları əhəmiyyətli dərəcədə daha sürətlidir. Beləliklə, şifrələmə çox güclü və mürəkkəb olmalıdır. Müasir şifrələmə sistemlərinin əksəriyyəti, güclü şifrələrlə birləşdirildikdə, Güclü qüvvələrə hücum edir. Yenə də kompüterlər daha güclü olduqları üçün gələcəkdə bu cür hücumlara həssas ola bilərlər. Güclü qüvvələrə hücumlar hələ də zəif şifrələrə qarşı istifadə edilə bilər.

Yan kanal hücumu

Şifrənin özü deyil, şifrənin həyata keçirilməsinin fiziki yan təsirlərinə hücum edən yan kanal hücumları, şifrələmələrin alternativ vasitəsidir. Bu cür hücumlar sistemin dizaynında və ya icrasında bir qüsur varsa müvəffəq ola bilər.

Kriptoyal

Təcavüzkarlar, hədəf bir şifrə sındırmaq üçün kriptanalizi də sınaya bilər. Brute-Güc Hücumundan daha aşağı bir mürəkkəblik səviyyəsi ilə istismar edilə bilən şifrə içərisində qüsur axtaran bir hərəkətdir. Bir şifrə artıq zəif olduqda, təsirli hücum vəzifəsi asan olur.

Məsələn, DES alqoritmi, Milli Təhlükəsizlik Agentliyindən (NSA) müdaxilə etməklə zədələnməyindən şübhələnilib. Bir çoxu NSA-nın keçmiş NSA analitik və podratçısı Edvard Snoudenin ayələrindən sonra alternativ kriptovalyutası standartlarına və şifrələmə məhsullarının pozulmasına çalışdığına inanır.

Kriptoqrafiyada şifrələmənin əsas anlayışları

İT sənayesində yolunuzu etmək üçün kriptoqrafiya anlayışlarının əsaslı bir anlayışı vacibdir. Bununla birlikdə, bir çoxu TLS sertifikatları, sertifikat sorğuları və hər cür açarların işləməsinə gəldikdə hələ də mübarizə aparır. Bunlarla başlamazdan əvvəl, şifrələmənin əsas anlayışları haqqında kriptovalyutada danışaq. Bu yazıda, taxmaq üçün güclü bir təməl qoymaq üçün simmetrik və açıq açar kriptovalyutanın əsaslarını izah edirəm. Əsas anlayışlara diqqət edirəm və riyaziyyatı mütəxəssislərə buraxıram.

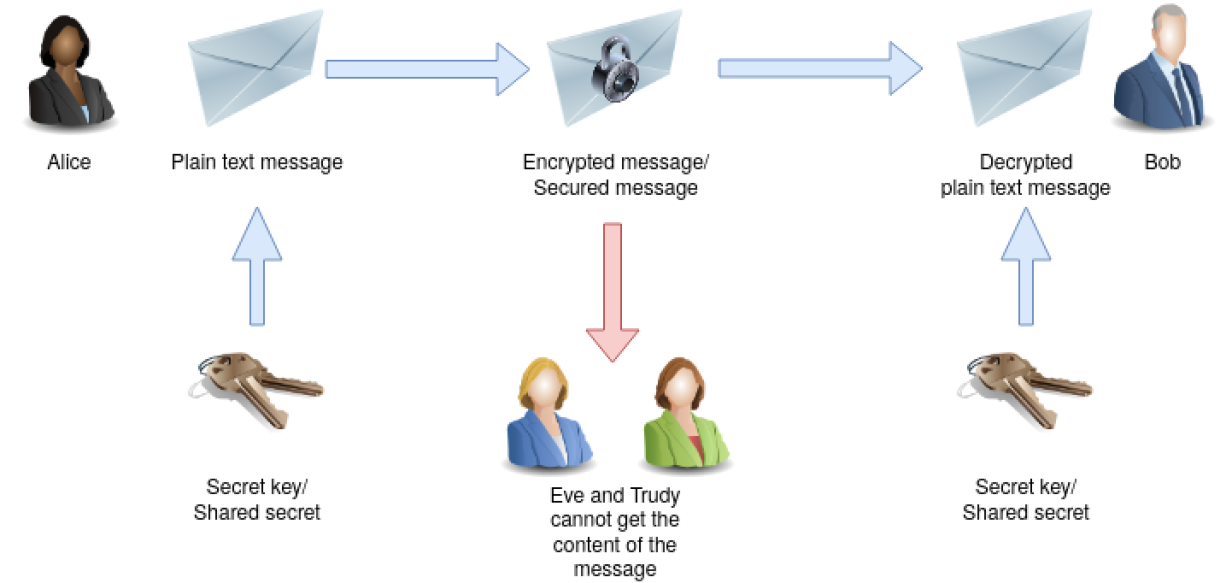

Bu maddənin boyunca baş qəhrəmanlarımız, bir xalq kanalı üzərində Bob ilə ünsiyyət qurmaq istəyən Alicedir. Ayrıca ərəfə və trudy var. Aşağıdakı üsullar qulaq asmağın mümkün olmadığını təmin etməlidir. Bir mesajın məzmununu qarışdırmaq diqqətdən kənarda qalmamalıdır.

Simmetrik açar kriptoqrafiya

Simmetrik açar kriptovalyutası adlanır, çünki eyni açar onu şifrəni açmaq üçün bir mesajı şifrələmək üçün istifadə olunur. Mesajınızı təmin edən bir kilid üçün həqiqi bir açar kimi düşünə bilərsiniz ki, nə Həvva, nə də Trudy, Bob’a gedərkən onu oxuya və ya qarışıqlıq edə bilməyəcəklər.

Əlbətdə ki, Bob, Alice-ə şifrəli bir mesaj göndərmək üçün eyni gizli açar / paylaşılan sirrdən istifadə edə bilər. Həvva və Trudy’nin, çəkilişli mesajdan düz mətn almaq şansınız yoxdur.

Avtomatlaşdırma tövsiyəsi

- Anasle Avtomatlaşdırma Platforması Başlanğıc Bələdçisi

- Bir sistem administratorunun avtomatlaşdırılması üçün bələdçisi

- Anasi avtomatlaşdırma platforması sınaq abunəsi

- Qırmızı Hat Enterprise Linux’u andecle və peyk ilə avtomatlaşdırın

Simmetrik açar alqoritmlər olduqca sürətli olmağın üstünlüyünə malikdir. Mənfi tərəfdə, rabitə tərəfdaşlarına paylaşılan sirri yaymaq çətindir. Açarı bir ictimaiyyətə (və təminatsız) üzərindən göndərmək üçün bir seçim deyil, çünki Həvva onu ələ keçirə bilər və Alice və Bob arasındakı bütün gələcək əlaqələri deşifrə edə bilər. Ən yaxşı yol Alice və Bob üçün açarı şəxsən üz-üzə dəyişdirmək üçündür. Başqa bir ölkədə yerləşən komanda yoldaşınızı düşünün. Paylaşılan sirri etibarlı şəkildə mübadilə etmək nə qədər çətin ola biləcəyini təxmin edə bilərsiniz.

İndi Alice və Bobun rabitə, lakin Jason, Tyler və Nate’nin yeganə iştirakçıları olmadığının bir vəziyyət olduğunu düşünün. Hamısını etibarlı bir açar mübadiləsi üçün şəxsən görüşmək məcburiyyətində qalacaqsınız.

Alice və Bob arasındakı əlaqə, paylaşılan gizli gizli qaldıqca etibarlıdır. Gizli açar itirilirsə və ya pozulmuş bir şans var, e.g., Həvva bu barədə məlumat əldə etdiniz, yeni bir açar yaratmalı və yenidən bütün rabitə tərəfdaşları üçün paylamalısınız.

Ofisinizdə bir neçə qapı üçün istifadə etdiyiniz ofis binanızın açarını düşünün. Bunu itirəndə bütün kilidlər dəyişdirilməlidir, siz və həmkarlarınızın yeni düymələrə ehtiyacınız var. Qarışıqdır. Simmetrik açar kriptoqrafiyasında gizli bir açarı yeniləməli olduğunuz zaman eyni qarışıqdır.

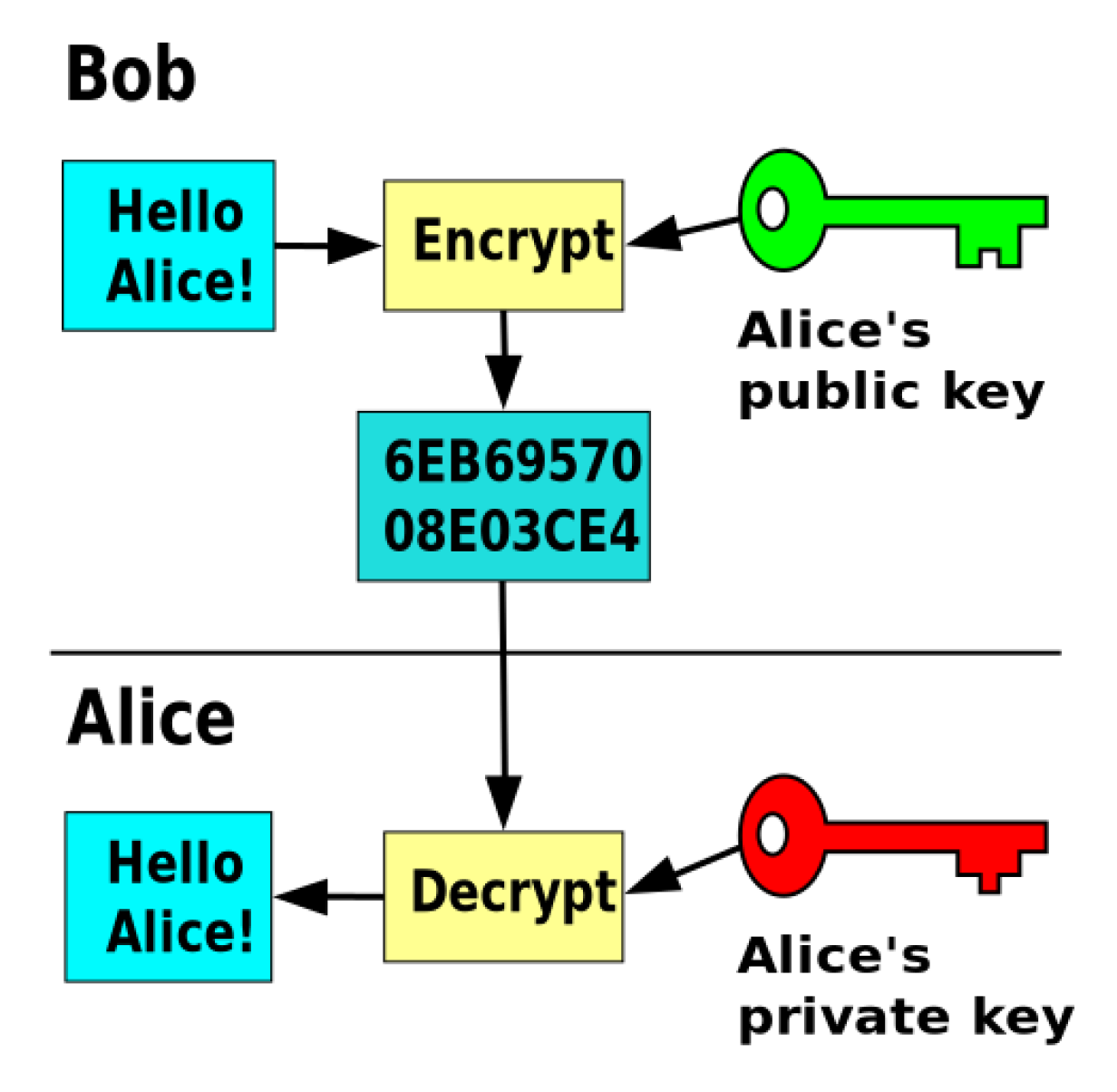

Asimmetrik kriptoqrafiya

Asimmetrik kriptoqrafiya və ya açıq açar kriptoqrafiya, simmetrik açar kriptoqrafiyasının əsas paylama problemini həll edir. Birinin əvəzinə bir cüt düymələrdən istifadə etməklə bunu edir.

Bir asimmetrik açar alqoritmi bir cüt açar yaratmaq üçün istifadə olunur: a xüsusən açar və a ictimai key. Adının təklif etdiyi kimi, şəxsi açarı təhlükəsiz və təhlükəsiz saxlamalı və heç kimlə bölüşməlisiniz. Bunu evinizin açarı kimi düşünün. Bunun üzərində gözlərinizi qoruyacağınıza ümid edirəm. Digər tərəfdən ictimai açar, açıq şəkildə yayılması nəzərdə tutulur. Bir sirr saxlamaq və hər kəslə paylaşa bilməyiniz lazım deyil. Bəs niyə bu?

İctimai açar bir mesajı şifrələsə də, yenidən şifrəni açmaq mümkün deyil. Yalnız müvafiq şəxsi açar bunu edə bilər. Həvva və Trudy Bob-un ictimai açarını bilsələr, ona şifrəli bir mesaj göndərmək üçün istifadə edə bilərlər. Bununla birlikdə, Alice’nin eyni ictimai açardan istifadə edərək Bob Şifrələnməsinə göndərdiyi bir mesajı deşifrə edə bilmirlər. Mesaj yalnız Bob’un müvafiq şəxsi açarı istifadə edərək şifrələnə bilər.

Alice və Bob ünsiyyət qurmaq üçün açıq açar kriptovalyutası istifadə etmək istədikdə, ictimai açarları mübadiləsi etməli və getmək yaxşıdır.

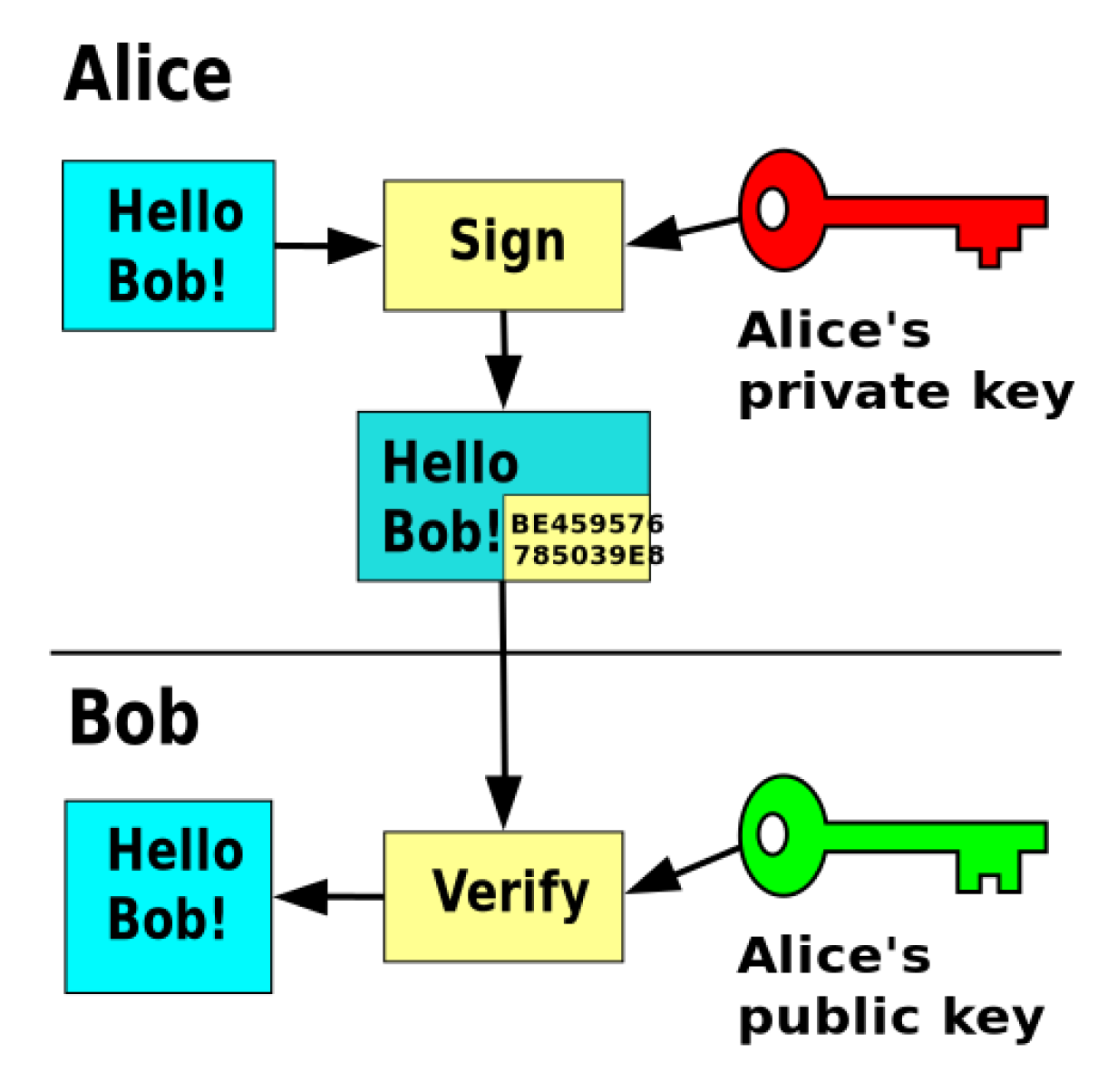

Ancaq Trudy, Alice adına bir mesaj göndərmək üçün Bobun ictimai açarından istifadə etdiyi zaman nə olur? Bob bu mesajın həqiqətən Alice-dən gəldiyini və onun yolunda dəyişmədiyini necə yoxlaya bilər? Yaxşı, Alice, mesajı imzalamaq üçün özəl açarından istifadə edə bilər və Bob imzanı yoxlamaq və yoxlamaq üçün Alice’nin ictimai açarından istifadə edə bilər.

İctimai açar kriptoqrafiyanın təhlükəsizliyi şəxsi açarın məxfiliyindən asılıdır. Şəxsi açar güzəştə getsə, yeni bir cüt açar yaratmalı və köhnələrini ləğv etməlisiniz. Bununla birlikdə, e-poçt vasitəsilə göndərə biləcəyiniz kimi, paylaşılan sirrdən daha çox yayılmış bir sirri yaymaq daha asandır.

Linux təhlükəsizliyi

- Təhlükəsizlik avtomatlaşdırılması nədir?

- Qırmızı şapka AWS Təhlükəsizlik FAQ-da OPENSHIFT xidməti

- Avtomatlaşdırma ilə təhlükəsizliyi artırmaq

- DevSecops Bələdçisini həyata keçirmək

- Qırmızı Hat Ceve Checker

Beləliklə, paylama problemi həll olunur. Mesajları şifrələmək / açmaq üçün bir yolunuz var, göndərəni yoxlayın və bir mesajın bütövlüyünü təsdiqləyin. Hər hansı bir eniş? Bəli, ictimai açar alqoritmləri simmetrik açar alqoritmlərlə müqayisədə olduqca yavaşdır. Simmetrik bir sessiya açarı mübadiləsi üçün ictimai açar kriptovalyutası istifadə edən hibrid texnikaların bəzi formalarının səbəbi var və daha sürətli simmetrik açar alqoritmindən istifadə edərək rabitəni davam etdirir.

Bükmək

Simmetrik açar alqoritmləri olduqca sürətli işləyir, ancaq paylaşılan sirrin paylanması çətin ola bilər. Bu texnikanın təhlükəsizliyi hər bir iştirakçının paylaşılan gizli gizli olduğunu tələb edir. İctimai açar alqoritmlər yavaş, lakin ictimai açarları yaymaq və mübadiləsi daha asandır. Şəxsi açarınızı təhlükəsiz və etibarlı saxlamağı unutmayın.

Məlumat şifrələməsinin əsaslarına başlanğıc bələdçisi

Məlumat şifrələməsinin nə demək olduğunu başa düşmək üçün əvvəlcə məlumatların nə olduğunu bilməliyik. Məlumat, köçürülməyi və ya işlənməsini asanlaşdıran ikili bir rəqəmsal formata çevrilən hər hansı bir məlumat parçasına aiddir.

Smartfon istifadəsi və sürətli internet bağlantısının artması rəqəmsal məlumatların yaradılmasında artmasına səbəb oldu. Məlumat nümunələrinə mətn, video məlumat, veb və giriş fəaliyyəti qeydləri və audio daxildir.

Hökumətlərdə, təşkilatlar və qurumların məlumatlarının yayılması, məlumatların keyfiyyətinə və bütövlüyünə artan vurğu verdi. Nəticədə, fiziki və təşkilatlar indi məlumatların keyfiyyətinin təmin edilməsi və istifadə olunan qeydlərin ən doğru olduğuna zəmanət verən ağır vəzifəsi ilə qarşılaşırlar.

Tətbiqi Kriptoqrafiyanı öyrənin

Tətbiqi kriptovalyutası və kriptovalyutalarınızın hashing, pki, ssl / tls, tam disk şifrələməsi və daha çoxu olan 13 kurs ilə kriptovalyutalarınızın qurulması.

Məlumat pozuntuları bu günlərdə genişləndi, buna görə məlumatların bütövlüyü və keyfiyyəti budur. Statistanın sözlərinə görə, u-da məlumat pozuntularının sayı.S. 2005-ci ildə 157-dən son beş ilin hər ikisinin 1000-dən çoxu artmışdır.

Vəziyyəti idarə etmək üçün edilə bilən bir şey varmı??

Məlumat şifrələməsi nədir?

Məlumat şifrələməsi, İnternet küçələrini yaralayan məlumat pozuntularının təhlükəsini azaltmaq üçün bir həlldir. Məlumat şifrələməsi, şifrə mətni kimi tanınan mürəkkəb bir açıla bilən formatda skramlinik dəqiq mətn məlumatlarının proseduruna və ya prosesinə aiddir. Məlumat şifrələməsi, deşifrləmə düymələri olmayan icazəsiz partiyalar üçün məlumatların oxunmadığını göstərir.

Səlahiyyətli əsas idarəetmə ilə birlikdə möhkəm məlumat şifrələmə vasitələri, modifikasiya, məlumatların açıqlamaları və oğurlanmasından məlumatların qorunması istiqamətində uzun bir yol keçə bilər. Məlumat şifrələməsi, beləliklə kiberecurity strategiyasının ən əhəmiyyətli elementlərindən biridir.

Məlumat şifrələməsi necə işləyir?

Bu gün istifadə olunan məlumat şifrələmə alqoritmləri, icazəsiz partiyalardan məlumatları gizlətməkdən kənara çıxır. Məlumat şifrələməsi, məlumatların mənşəyinin ötürülmə mərhələsi boyunca bütövlüyünü təsdiqləyə və saxlaya biləcəyini təmin edir.

Şifrələmə, məlumat və məlumatı təsadüfi və tanınmayan bir simvol ardıcıllığına salmaqla işləyir. Tutulmuş məlumatlar, şifrə mətnini düz mətnə çevirmək üçün şifrəni açan açarı olan alıcıya ötürülür. Şifrələmənin necə işlədiyini bilmək üçün aşağıdakı rəqəmi görə bilərsiniz.

Mənbə: Clickssl

Məsələn, söz “Sizinlə görüşmək” 4596 9012 11884 kimi görünən bir şifrə mətninə şifrələnə bilər. Alıcı üçün geri qayıtmaq üçün ” Gözəl görüş “ Mətn, bir deşifrə açarı lazımdır.

Məlumat şifrləmə üsulları

Bir neçə məlumat şifrələmə üsulu var. Ancaq üç yanaşma daha populyar görünür. Bunlar simmetrik şifrələmə, asimmetrik şifrələmə və hashing. Onların necə işlədiyini görmək üçün onlara baxacağıq.

Simmetrik şifrələmə

Simmetrik şifrələmə, şifrələmə və məlumatların şifrələnməsi üçün bir gizli açarı cəlb edən ən sadə məlumat şifrələməsidir. Şəxsi açar bir nömrə, məktub və ya təsadüfi nömrələrin və hərflərin simli şəklində ola bilər.

Gizli açar məlumatların məzmununu müəyyən bir şəkildə dəyişdirmək üçün düz mətndə olan məlumatlarla birləşir. Həm göndərən, həm də məlumat alıcı gizli açarı bilməlidir. Simmetrik şifrələmənin əsas çatışmazlıqlarından biri, tərəflərin məlumatların şifrələnməsinə qədər xüsusi açarları dəyişdirməli olmasıdır.

Asimmetrik şifrələmə (açıq açar)

Populyar olaraq ictimai-açar kriptovalyutası olaraq adlandırılan asimmetrik şifrələmə simmetrik şifrələmə ilə müqayisədə nisbətən roman texnikadır. Bu məlumat şifrələmə metodu düz mətn məlumatlarını Ciferext-ə çevirmək üçün iki düyməni (Şəxsi açar və ictimai düymələrdən) istifadə edir.

İctimai düymələrdə iki düymə istifadə olunur. Şəxsi açar məlumatı şifrələyəcək, məlumatları şifrələyəcəkdir. Hər kəs məlumatları şifrələmə üçün açardan istifadə edə biləcəyi üçün açıq bir açar kimi deyilir. Heç bir haker, orijinal məlumatları bir dəfə şifrələnmiş bir şəkildə oxuya və ya deşifrə edə bilməz.

Şəxsi açar məlumatları açmaq üçün istifadə ediləcəkdir. Adətən, xüsusi açar haqqında təfərrüatlar haqqında məlumat və məlumat alan tərəfi göndərən tərəf arasında paylaşılacaq.

Hashing

Son məlumat şifrələmə yanaşması hashing edir . Hashing, bir məlumat dəsti üçün sabit uzunluğa bənzərsiz bir imza yaradan bir şifrələmə texnikasıdır. Hashing ilə şifrələnmiş məlumatlar düz mətnə geri çevrilə bilməz. Beləliklə, hashing ilk növbədə məlumatların yoxlanılması üçün istifadə olunur.

Bir çox kiber təhlükəsizlik mütəxəssisi hələ də hashingi şifrələmə texnikası kimi qəbul etmir. Bununla birlikdə, alt xətt, hashing, məlumatların ötürülməsi ilə dəyişdirilməməsini sübut etmək üçün mükəmməl bir yoldur.

Məlumatlarınızı necə şifrələmək olar

Məlumat şifrələməsinin faydalarını və məlumatların şifrələməsinin necə işlədiyini bildiyiniz üçün məlumatlarınızın şifrələnməsini təmin etmək üçün hansı addımları atmalı olduğunuzu düşünə bilərsiniz. Məlumat şifrələməsi az və ya tamamilə heç bir dəyəri yoxdur. Əksər Android telefonları tam cihaz şifrələməsinə davam edir.

Bir veb sayt işlədirsinizsə, veb saytın HTTPS protokolunda işlədiyini təmin etməlisiniz. HTTPS saytlarında təhlükəsiz bir yuva qatına malikdir. SSL sertifikatları, məlumatlarınızı icazəsiz girişdən qoruyacaq ən vacib şifrələmə vasitələrindən biridir. Veb sayt serverləri və veb sayt ziyarətçiləri arasındakı tranzit məlumat və ünsiyyətləri şifrələmək üçün, SSL sertifikatı almaq lazımdır. Adətən, SSL sertifikatları klik kimi etibarlı sertifikat təminatçılarından əldə edilir.

Kompüterinizdəki bir faylı şifrələmək üçün, şifrələmək və seçmək istədiyiniz faylı sağ vurun xassələr . Bundan sonra gəzməlisiniz qabaqcıl nişanı və təyin edilmiş onay qutusunu seçin Məlumatları təhlükəsizləşdirmək üçün məzmunu şifrələyin. Nəhayət, vurun tamam daha sonra Tətbiq etmək.

Məlumat şifrələməsinin gələcəyi

Məlumat Şifrələməsi və Kibers-sursat mənzərəsi daim kiberminasiya təhdidləri ilə ayaqlaşmaq üçün keçid edir. Məlumat şifrələməsi olmadan, institusional məlumatlar qəddar güc hücumlarına, məlumat pozuntularına və şəxsiyyət oğurluğuna həssasdır.

Belə kiberSecurity təhdidlərinə qarşı mübarizə aparmaq üçün şirkət və təşkilatlar indi müəssisə-geniş şifrələmə taktikasını inkişaf etdirməyə qərar verdilər. Təşkilatların 50% -dən çoxu ən azı bir məlumat şifrələməsi texnikasını həyata keçirmişdir, 2021 qlobal şifrələmə meylləri.

Tətbiqi Kriptoqrafiyanı öyrənin

Tətbiqi kriptovalyutası və kriptovalyutalarınızın hashing, pki, ssl / tls, tam disk şifrələməsi və daha çoxu olan 13 kurs ilə kriptovalyutalarınızın qurulması.

Məlumat şifrələməsindəki diqqətəlayiq inkişaf edən meyllərdən biri də öz düyməsini (BYOK) məlumat şifrələmə modelinizi gətirir. Məlumat sahibi, mütləq üçüncü tərəfin əsas idarəetmə satıcısından əldə etmədən şifrələmə açarından istifadə etmək tələb olunur. Bundan əlavə, homomorfik şifrələmə və kvant kriptovalyutası həlləri də temp qazanır. Tezliklə bu şifrələmə həllərinin artmasının artacağını görəcəyik.

Məlumat şifrələməsi məlumat təhlükəsizliyinin vacib elementlərindən biri olduğunu sübut etdi. Məlumat pozuntuları, texnoloji hücumlar və digərləri kimi təhdid riskini azaltmaq üçün istifadə edilə bilər. Məlumat şifrələməsi təşkilatınızın kibereurity qarışığının bir hissəsi və bağlaması olmalıdır. Həssas məlumatlar hər zaman şifrələnməlidir.

Mənbələr

- Uca.S. Məlumat pozuntuları və məruz qalmış qeydlər 2005-2020, Statista

- 2021 Qlobal şifrələmə meylləri təhsil, əmanət

Göndərilib: 20 Avqust 2021

Riya sander

Riya Sander, İnternet marketinqi sahəsində 5+ illik təcrübəyə sahib olan rəqəmsal bir strateqdir. Sosial media geeki, tam bir foodie və müxtəlif mətbəxləri sınamaqdan zövq alır. Onun üçün mükəmməl bir gün onun sevimli müəllifini isti bir Cuppa qəhvəsi ilə oxumaqdan ibarətdir.

Tətbiqi kriptovalyutası və kriptoyalizi öyrənin

Nə öyrənəcəksiniz:

- Kriptoqrafiya əsasları

- Açıq açar infrastrukturu

- Blokchain texnologiyası

- SSL və TLS

- Və daha çox

- Məlumat şifrələməsinin əsaslarına başlanğıc bələdçisi

- Hashing işi necədir: nümunələr və video gəzinti

- Şifrələmə necə işləyir? Nümunələr və video gəzinti

- Kvant post-kvant kriptovalyutası üçün planlaşdırma: təsir, problemlər və növbəti addımlar

- Kriptoqrafiyanın quruluşları

- Asimmetrik kriptovalyutada rəqəmsal imzaların rolu

- Homomorfik şifrələmə nədir?

- Şifrələmə və s. KernNetes təmin etmək üçün açar

- Quantum CyberAttacks: Təşkilatınızı naməlum üçün hazırlamaq

- Asimmetrik vs simmetrik kriptoqrafiyaya giriş

- Səhv istifadə olunan axın şifrələrini qırmaq

- Entropiya hesablamaları

- Blokchain və asimmetrik kriptoqrafiya

- PKI ekosisteminin təhlükəsizliyi

- Elliptik əyri kriptovalyutası

- Tam disk şifrələməsinə hücum üçün metodlar

- İctimai açar infrastrukturuna giriş (pki)

- TLS / SSL Kriptoqrafiya Protokoluna giriş

- Diffie-Hellman Açar Birjasına giriş

- Rivest-Şamir-Adlemmen (RSA) şifrələmə alqoritminə giriş

- Tam disk şifrələməsinə giriş

- VPN-lərdən istifadə etmək istəmədiyiniz 8 səbəb

- Rivest Cipher 4 (RC4)

- Kriptoqrafiyada axın şifrələrini başa düşmək

- Kriptoqrafiya səhvləri

- Kriptoqrafiyada blok şifrələrini başa düşmək

- Etibarnamə İdarəetmə Zəifliyini necə azaltmaq olar

- Etibarnamə İdarəetmə Zəifliyindən necə istifadə etmək olar

- Zəif etimadnamə idarəetməsi

- Tətbiqlərdə kriptoqrafiya necə istifadə olunur?

- Yüklənmiş faylları deşifr etmək

- Hash funksiyalarına giriş

- Asimmetrik kriptoqrafiyaya giriş

- Qabaqcıl şifrələmə standartı (AES)

- Simmetrik və asimmetrik kriptoqrafiyanın əsasları

- Parolun idarə edilməsində iş araşdırmaları

- Şifrələmə əsas idarəetmə üçün son bələdçi

- Kriptoqrafiya prinsipləri

- Şifrələmə vs kodlaşdırma

- Kriptanalizə giriş

- Təhlükəsiz etimadnamə idarəetməsi

- Blokchain üçün giriş

- Blokchain texnologiyası

- Virtual Şəxsi Şəbəkələr (VPNS)

- Açıq Açar İnfrastruktur: Memarlıq və Təhlükəsizlik

- Hash funksiyaları

- Asimmetrik kriptoqrafiya

- Kriptoqrafiyanın əsasları

- Simmetrik kriptoqrafiya

- Kriptoqrafiyaya giriş

- Steganography’i yerinə yetirmək üçün ən yaxşı vasitələr [Yenilənib 2020]

Əlaqəli bootcamplar

- (ISC) ² Cissp ® təlim açılış düşərgəsi

- Etik hack edən ikili sertifikatlaşdırma açılış düşərgəsi (ceh və pentest +)

- Owasp Ən Yaxşı 10 Təlim Çəkmə Düşərgəsi

- Comptia Təhlükəsizlik + Təlim Çəkmə Düşərgəsi

- Tərs mühəndislik zərərli proqram təlim çəkmə düşərgəsi

Sertifikat alın və karyeranızı inkişaf etdirin

- İmtahan Pass Zəmanəti

- Canlı təlimat

- Comptia, ISACA, (ISC) ², Cisco, Microsoft və daha çox!