256 bit kryptering – er AES 256 bit kryptering sikkert i moderne tid

Det kan ske otte, ni, ti eller 13 gange afhængigt af AES -laget.

Hvorfor skal du bruge AES 256 kryptering til at sikre dine data

Lær om den indre funktion af AES 256 kryptering, symmetrisk kryptografi og den mest effektive krypteringsalgoritme. Før vi kommer til AES 256 kryptering, har du nogensinde været nysgerrig efter, hvordan den amerikanske regering gemmer sine nukleare koder? Det kan være på et dokument i et ovalt kontorhvelv med advarslen “Ekstremt tophemmelighed.” Hvem ved? Måske er det tatoveret på præsidentens – aldrig sind. En ting, der er sikker, er, at regeringshemmeligheder og information om militær kvalitet er krypteret ved hjælp af en række krypteringsprotokoller-AES 256 er en af dem. Og det bedste ved det er, at AES 256 ikke er et privilegium for staten alene; Det er en offentlig software, som du kan bruge til at styrke dine data, OS og firmwareintegritet. Denne artikel fortæller dig alt hvad du har brug for at vide om dine data, AES 256 og alt derimellem. Det vil også forklare, hvorfor AES 256 er den tætteste din organisation nogensinde vil komme til en datasikkerheds magisk stav (og hvorfor det ikke er en).

Hvad er AES 256?

Avanceret krypteringsstandard (AES) 256 er en praktisk talt uigennemtrængelig symmetrisk krypteringsalgoritme, der bruger en 256-bit nøgle til at konvertere din almindelige tekst eller data til en chiffer. Det er en masse jargon, men fortvivler ikke – det bliver meget lettere herfra.

Hvordan fungerer AES 256 kryptering?

- Opdel oplysninger i blokke

Det første trin i AES 256 -kryptering deler informationen i blokke. Fordi AES har en 128-bits blokstørrelse, opdeler den informationen i 4×4-kolonner med 16 byte.

Det næste trin i AES 256 -kryptering involverer AES -algoritmen, der genskaber flere runde nøgler fra den første nøgle ved hjælp af Rijndaels nøgleplan.

I rundnøgel tilføjelse tilføjer AES -algoritmen den indledende runde -nøgle til de data, der er blevet opdelt i 4×4 blokke.

I dette trin erstattes hver byte med data med en anden byte med data.

AES -algoritmen fortsætter derefter med at skifte rækker af 4×4 -arrays. Bytes på 2. række forskydes en plads til venstre, dem på den tredje forskydes to mellemrum, og så videre.

Du er stadig der. AES-algoritmen bruger en forudbestemt matrix til at blande 4×4-kolonner i dataarrayet.

AES -algoritmen gentager derefter det andet trin, tilføjer nøglen igen, så gør denne proces igen igen.

Hvad gør AES 256 speciel, og hvorfor skulle du bruge det

Det er nok blabber og teknisk jargon til i dag; Lad os komme til det, der bragte dig hit i første omgang.

Formodentlig vil du vide, hvad der gør AES 256 specielt, hvad der adskiller det fra resten og hvad det bringer til dit bord.

AES 256 bringer meget til din cybersikkerhedsstrategi, herunder:

1. AES 256 er uknuselig af brute force

At sige, at det er umuligt at knække AES -kryptering er en fejlnummer. En kombination af de perfekte hjerner, den mest kraftfulde computer og rene hacking -talent kan knække gennem AES -kryptering.

Men det vil tage, få dette, 10-18 år at gøre det.

Dette gør AES 256 og de efterfølgende data, som du beskytter dem med ubrydelige for den uforudsete fremtid. Tag det, hacker.

Dette er dog på betingelse af, at du ikke deler dine kryptografiske nøgler med nogen, din hund inkluderet.

2. AES 256 bruger symmetriske taster

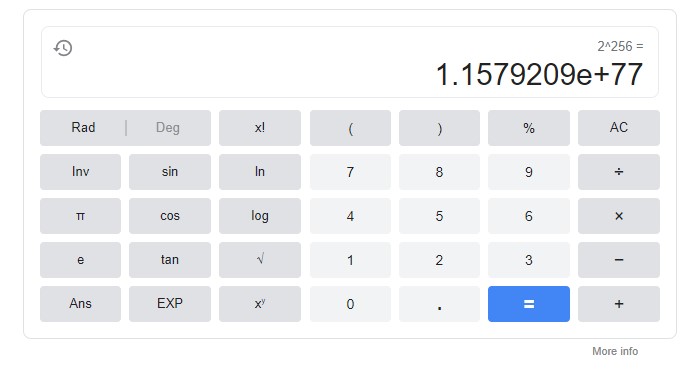

Som du har set, bruger kryptering en kryptografisk nøgle til at omdanne din almindelige tekst og data til ubeskrivelig og ulæselig tekst.

Derefter bruger den også en lignende Nøgle til at dekryptere dine krypterede data til ciffabys. Der er to typer nøgler i kryptering, disse er:

- Symmetriske nøgler.

- Asymmetriske nøgler.

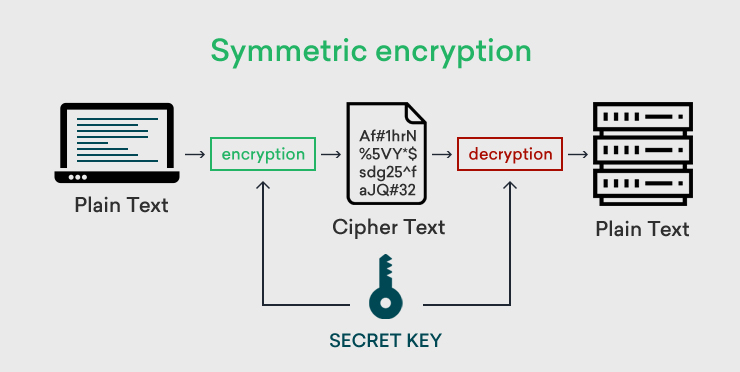

En symmetrisk nøgle er en type kryptering, hvor du bruger den samme nøgle til kryptering og dekryptering af data.

På den anden side bruger asymmetriske taster forskellige taster til kryptering og dekryptering af data. Hvis du spekulerer på, hvilken af to der er bedre, er der ikke – begge har deres anvendelser.

AES 256 er symmetrisk-baseret kryptering. Ikke bare det, det er den mest dygtige symmetriske kryptering, der er tilgængelig i dag. Nogle af fordelene ved at bruge symmetriske nøgler er:

- Har hurtigere krypteringshastighed.

- Det er godt til interne eller organisatoriske data.

- Det er fremragende til at kryptere store mængder data.

- Kræver mindre beregningskraft til at køre.

3. Stop af et sikkerhedsbrud i at blive til en dataovertrædelse

Hvis du går rundt og læser overtrædelsesblogs og rapporterer, får du muligvis indtryk af, at et overtrædelse er verdens ende for enhver forretning.

Du har ikke helt forkert. Ifølge statistikker er 60% af små virksomheder, der står over for et cyberangreb, ude af drift inden for seks måneder.

Ikke desto mindre er der meget, der foregår mellem dine systemer, der bliver brudt, og du går ud af drift. Det hele kommer til:

- Hvor snart identificerer du sikkerhedsbruddet.

- Din evne til at indeholde overtrædelsen og forhindre dens spredning.

- De eventualiteter, du har på plads.

AES 256 Kryptering giver dig mulighed for at indeholde spredningen af et brud fra at komme til dine data. Tag det værste tilfælde og antag, at hackere kompromitterer din infrastruktur.

Med kryptering reduceres chancerne for, at denne sikkerhedsovertrædelse bliver til en dataovertrædelse.

Det er en mindre ting at bekymre sig om, for i den ene ende er dine systemer i brand, men på en anden er dine data i sikre hænder. Denne mulighed reducerede chancerne for:

- Overholdelsesproblemer.

- Datatyveri.

- Ransomware -angreb.

4. AES 256 er det mest sikre af AES -krypteringslag

Husk den komplekse krypteringsproces, du læste tidligere. Det sker ikke i kun en enkelt runde.

Det kan ske otte, ni, ti eller 13 gange afhængigt af AES -laget.

Dette skyldes, at vi ikke har nævnt to andre lag i AES -protokollen. De er AES 128 og AES 192.

Både AES 128 og AES 192 er ekstremt dygtige krypteringslag. Så i stand til, at der tilbage i 2012 var der et argument om, hvorvidt AES 256 var nødvendigt i betragtning af AES 128.

Det er vanvittigt, hvor hurtigt ting ændrer sig.

I 2022 er der ikke længere meget af en diskussion. Det er klart, at kvantecomputere er i horisonten, og AES 256 er den eneste måde at basere din sikre filoverførselsinfrastruktur på en fremtidssikre ramme.

Ved at vælge AES 256 går du efter guldstandarden, det bedste i spillet, militærklasse og fremtidssikre krypteringslag.

Hvad det vil tage for en hacker at knække din aes-kryptering

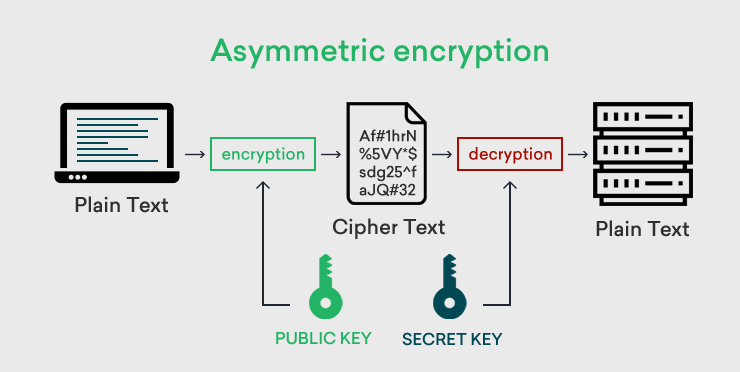

For at en hacker kan få adgang til dine data beskyttet med AES-256-kryptering, bliver de nødt til at prøve 2^ 256 kombinationer med en pulje af de mest kraftfulde computere i verden.

For at sætte dette i perspektiv er dette et tal så stort, at det er mere end antallet af atomer i det observerbare univers.

Og hvis en hacker af et eller.

Hvorfor? Fordi de bliver nødt til at leve en milliard år først for at komme endnu tæt på.

Kan AES arbejde isoleret? Nej, og hvorfor du har brug for administreret filoverførsel (MFT)

Dette er et af de få datasikkerhedsstykker, der ikke advarer om forestående undergang. Det har måske endda efterladt dig et lille håb og følelsen af, at de gode fyre vinder en gang.

Du har ikke forkert. AES -kryptering er sandsynligvis den bedste ting, der sker for at indgive sikkerhed siden firewall.

Men der er et større billede; AES -kryptering kan ikke eksistere isoleret. Faktisk er dit AES -systemkryptering kun så stærkt som dets miljø og infrastrukturen omkring det.

Hackere kan muligvis ikke brute tvinge din AES 256 -algoritme, men de opgiver ikke så hurtigt. De kan (og vil) stadig være i stand til at prøve og:

- Få adgang til dine AES 256 kryptografiske taster.

- Gearing side-kanalangreb såsom minedrift lækkede oplysninger.

- Adgang til dine data lige før og efter kryptering.

Når det er sagt, har du brug for et datasikkerhedsøkosystem omkring din AES-256-kryptering, og for det skal du ikke lede længere end administreret filoverførsel (MFT).

MFT-AES 256 ligner en Brady Gronkowski-duo. Ud over den idiotsikre karakter af din kryptering, vil MFT bringe:

- Streng adgangskontrol, så ingen får fat i dine kryptografiske nøgler.

- Multifaktor-godkendelse for at forhindre uautoriseret adgang til din AES-infrastruktur.

- Visbarhed i realtid og rapporter om filadgang.

For at beskytte dine skydata i transit og i hvile har du brug for både AES 256 kryptering og administreret filoverførsel (MFT). Du har brug for et system, der bringer dig det bedste fra to verdener, og det er her MoveIt kommer ind.

Med MoveIt får du AES 256 kryptering, multifaktor-godkendelse (MFA), streng adgangskontrol og meget mere.

For mere information, se vores MOVEIT -overførselsdatablad.

256 bit kryptering – er AES 256 bit kryptering sikkert i moderne tid?

Hvor stærk er 256 bit kryptering? Er AES 256 bit kryptering sikkert? Lad os finde ud af det.

Når du beslutter dig for at bruge kryptering til sikkerheden ved data i din virksomhed, er et af de første valg, du står overfor, krypteringsstyrken. Der er mange tilgængelige muligheder, hvor de mest populære er 128-bit, 192-bit og 256-bit kryptering. Selvfølgelig er den sikreste blandt dem 256-bit kryptering, men nogle gange spekulerer vi på, hvor sikkert det er for sikkerheden i vores data. Hvis dette spørgsmål også har foregået i dit sind, vil vi svare på det her. Lad os begynde med en kort introduktion til kryptering.

Hvad er 256 bit kryptering?

256 Bit kryptering er en sikkerhedsprotokol, der krypterer og dekrypterer dataene, der udveksles mellem browseren og serveren ved hjælp af 256-bit krypteringsnøglen.

Dette er den sikreste digitale sikkerhedsløsning, og derfor bruger alle de moderne algoritmer, AES såvel som SSL (Secure Socket Layers) certifikater 256-bit kryptering.

Den vigtigste charme ved denne kryptering er, at enhver indtrængende, der ikke har en dekrypteringsnøgle, men ønsker at dekryptere de data, der er sikret med denne kryptering.

Alle SSL-certifikater leverer 256-bit krypteringssikkerhed, hvilket betyder, at den behandler 2256 forskellige kombinationer.

Det er næsten umuligt at bryde igennem 256-bit kryptering uden besiddelse af den hemmelige nøgle. At dekryptere det samme ved at implementere forsøgsfejlmetoden ville tage millioner af år, selv for computere at finde den rigtige kombination.

Brug:

Denne ekstremt sikre sikkerhedsprotokol bruges af regeringer, banker, finansielle institutioner, hemmelige agenturer, militæret og andre virksomheder. Alle foretrækker at bruge AES 256-bit kryptering til at sikre deres digitale information.

En introduktion til kryptering

Før vi går ind i emnet 256-bit kryptering og dens sikkerhed, vil det være en god ide at se på, hvad kryptering dybest set er, og hvordan det fungerer.

Så ideen bag kryptering er at randomisere de oplysninger/data, der ellers ville være i almindelig tekst, så ingen kan give mening om det, selvom det er stjålet.

Dette opnås ved at køre dataene sammen med en hemmelig række bogstaver gennem en algoritme, en proces, der normalt er kendt som hashing. Her er et eksempel på, hvordan enkle data i almindelig tekst ser ud efter hashing:

Den hemmelige streng med breve, der bruges i hashingprocessen, er kendt som en nøgle. Da kryptering er udført gennem en logisk proces, kan de data, der blev krypteret ved hjælp af nøglen, også dekrypteres og gendannes tilbage i almindelig tekstform med dens hjælp (undtagen i tilfælde af offentlig nøglekryptering, som er lidt mere kompliceret). Derfor afhænger krypteringens styrke af længden af denne nøgle.

Jo længere nøglen, jo mere tid tager det at dekryptere dataene gennem gæt-baserede angreb (jeg.e. Brute Force -angreb) fordi angriberen bliver nødt til at prøve et stort antal kombinationer.

Typer af krypteringer:

Der er tre hovedtyper af krypteringer. De er:

Datakrypteringstandard (DES -kryptering):

DES-kryptering bruger en 64-bit krypteringsalgoritme til datakryptering. Men 8 bit ud af 64 bit bruges til at undersøge chifferfejl i dataene. Så ideelt set bruger Des kun 56-bit kryptering, hvilket gør det risikabelt at beskytte følsomme data.

Selvom DES -kryptering har mistet sin plads på markedet for digitale værdipapirer, spillede den en vigtig rolle i fremme af kryptografiske algoritmer.

Avanceret krypteringsstandard (AES -kryptering):

AES-kryptering bruger symmetrisk nøglekryptering og krypterer blokke på 128-bit, 192-bit og 256-bit størrelser. AES bruges i hardware og software over hele kloden til at kryptere fortrolige data. Det er det bedste til elektronisk databeskyttelse og bruges i vid udstrækning af regeringer og andre finansielle institutioner.

Rivest-Shamir-Adleman (RSA) kryptering:

RSA kaldet også Public Key Cryptography bruger en asymmetrisk krypteringsalgoritme. RSA er vidt brugt til sikre dataoverførsler, hvor dataene er krypteret med den offentlige nøgle, der deles offentligt, og det samme er dekrypteret med en privat nøgle (matematisk knyttet til den offentlige nøgle), der kun ligger hos den tilsigtede modtager.

Blandt alle de ovennævnte typer kryptering er AES 256-bit kryptering vidt brugt og er den mest pålidelige type kryptering. De Forenede Staters regering, sikkerhedsbureauer, hemmelige tjenester og et flertal af virksomheder over hele kloden bruger AE’er til at sikre deres datakommunikation.

Kryptering: Lidt-for-bit tidslinje

Vi har lige forklaret rollen som længere nøgler i styrken af kryptering. Denne længde af nøgler måles i bits, og den fortsætter med at stige sammen med stigningen i computerkraft, så brute force -angreb ikke kan udføres med succes gennem en computer, der er kraftig nok til at bryde krypteringen.

Vi startede med 56-bit nøgler i 1970’erne, som kunne have 2^56 mulige unikke kombinationer. Efterhånden som computerkraften steg, skiftede vi til avanceret krypteringsstandard i 2001, som tillader 128-bit, 192-bit og 256-bit nøgler til kryptering.

I dag bruges nøgler til alle disse 3 længder med henblik på kryptering afhængigt af følsomheden af de data, der er beskyttet.

For eksempel er et simpelt MS Word-dokument beskyttet med 128-bit kryptering; 192-bit kryptering bruges på websteder til at beskytte brugerdata, og 256-bit bruges af bankbranchen til at beskytte kredit- og betalingskortdata.

Hvor sikker er 256 bit kryptering?

I øjeblikket er det den sikreste krypteringsstandard, der er tilgængelig på planeten, da den kan have 2^256 unikke kombinationer. Hvis du ikke er god til matematik, er her mange numre, de er på almindeligt engelsk:

115, 792, 089, 237, 316, 195, 423, 570, 985, 008, 687, 907, 853, 269, 984, 665, 640, 564, 039, 457, 584, 007, 913, 129, 639, 640 936

Svaret er 78-cifre. Det er hvor mange mulige nøglekombinationer kan eksistere i AES-256. Flere tal end en moderne videnskabelig lommeregner kan beregne. Hvis en computer prøver at bryde AES 256 via brute force, der er antallet af unikke kombinationer, den har brug for at prøve for at få succes.

256-bit kryptering er så stærk, at den også er modstandsdygtig over for angreb fra en supercomputer. I tilfælde af at du ikke ved om dem, er supercomputere computere, der kan nedbryde enorme opgaver i flere mindre bidder og arbejde på dem samtidig med et stort antal forarbejdningskerner, som de har.

Det er praktisk talt umuligt at bryde AES-256 gennem brute force-angreb, uanset hvor magtfuld computeren (e) involveret i processen. På nuværende tidspunkt er Tianhe-2 (også kendt som Milkyway-2) den mest kraftfulde supercomputer i verden, og endda denne computer har brug for millioner af år for at bryde AES 256 gennem et brute-force-angreb. Enhver angriber ville være tåbelig at endda tænke på at forsøge noget lignende.

Der har været et par tilfælde af nogle relaterede nøgleangreb, der lykkedes med at bryde 256-bit kryptering (som et angreb fra Bruce Schneier i 2009); Men disse forsøg var succesrige på grund af den ufuldstændige implementering af AES-256. En komplet 14-runde implementering af AES 256 er ikke blevet brudt til dato.

Hvordan 256 bit kryptering fungerer?

Som nævnt ovenfor er AES symmetrisk nøglekryptering. I symmetrisk kryptering bruges kun en enkelt nøgle i hele kryptering-afdirigeringsprocessen.

Både afsenderen af dataene såvel som modtageren af dataene bruger den samme nøgle ved navn Session Key. Den vigtigste længde, der er 256 bit, gør denne nøgle til det største ikke-penetrable våben for hackere og andre brute-force-angribere.

Symmetrisk kryptering:

Behandle:

- Når en bruger får adgang til et websted, vælger brugerens browser og webserver gensidigt krypteringsalgoritmen til oprettelse af en sessionnøgle. Denne session-nøgle omfatter stærk 256-bit kryptering.

- Denne nøgle skal holdes hemmelig, da den bruges i krypteringsafstillingsprocessen.

- Denne sessionstast er krypteret med SSL -certifikatets offentlige nøgle og sendes senere til webserveren.

- Den webserver, der har den private nøgle til SSL -certifikatet, bruger det samme til at dekryptere sessionstasten.

- Når sessionnøglen er dekrypteret af webserveren, etableres en sikret kommunikationstunnel mellem brugerens browser og webserveren.

- Nu er alle de udvekslede data mellem disse to parter krypteret og dekrypteret ved hjælp af den samme sessionstast. På udløbet af sessionen udløber nøglen også og sikrer således komplet datasikkerhed.

Asymmetrisk kryptering:

Den største forskel mellem symmetrisk og asymmetrisk kryptering er brugen af nøgler. I asymmetrisk kryptering bruges to forskellige taster, der er sammenkoblet, i krypterings- og dekrypteringsprocessen.

Den offentlige nøgle – krypterer alle data

Den private nøgle – dekrypterer alle data, der er krypteret af den offentlige nøgle.

Her deles den offentlige nøgle blandt mennesker, men den private nøgle skal holdes hemmelig. Sammenlign med symmetrisk kryptering, asymmetrisk kryptering tager tid til at kryptere data. Når nogen gennemser webstedet, bruger browseren asymmetrisk kryptering og får en offentlig nøgle til et SSL -certifikat installeret på webstedet. Her koder den offentlige nøgle informationen og en privat nøgle på en anden side, afkoder informationen.

Almindelige anvendelser af 256 bit kryptering

Der er forskellige anvendelser af denne industristandard 256-bit kryptering. De er:

- De er nyttige til at generere symmetriske sessionstaster i browseren til at indlede og etablere en sikret kommunikationstunnel.

- De hjælper med at kryptere de data, der er udvekslet mellem klienten og serveren.

- I tilfælde af brug af e -mail -signering -certifikater krypterer denne kryptering af e -mail -datalagringen.

- De hjælper også med at kryptere data, der er gemt på forskellige skyplatforme som Google Drive, Microsofts Azure, Amazon Web Services osv.

- De hjælper med at kryptere følsomme data for alle typer industrier.

Er 256-bit kryptering sikkert?

256-bit kryptering betragtes som den mest sikre og pålidelige kryptering i nyere tid. Det sikrer ikke kun datafortrolighed, men tilbyder også dataintegritet og datakodkendelse.

Dine data er helt sikret med 256 bit kryptering, og det er derfor den mest ønskelige sikkerhedsløsning på det digitale marked.

SSL/TLS-certifikater Brug 256-bit kryptering uanset mærket eller validering. Dette betyder, at et domænevalidering SSL -certifikat, der sikrer det primære domæne eller en dyr udvidet validering SSL -certifikat Sikring af domænet Brug den samme krypteringssikkerhed uanset omkostningerne.

Sådan er kraften i denne krypteringssikkerhed.

Dataene beskyttes i dag med 256-bit kryptering

Du kan også få en idé om, hvor sikker denne krypteringsstandard er af det faktum, at selv den amerikanske regering og dens forskellige agenturer kun bruger 256-bit kryptering for at beskytte deres tophemmeligheder. Alle kreditkortselskaber, banker og andre finansielle institutioner bruger dem til at beskytte de økonomiske data for deres kunder. Det bruges af væbnede styrker over hele verden til at beskytte deres data, hvorfor det også er kendt som kryptering af militær kvalitet.

Hvis regeringer kan stole på 256-bit kryptering med deres statshemmeligheder, hvis hære kan stole på det med deres følsomme data, og hvis banker kan stole på dem for at beskytte de økonomiske oplysninger fra milliarder af deres kunder, kan vi bestemt stole på dem for at beskytte dataene om vores organisation.

Fremtid på 256-bit kryptering

Nogle af jer undrer sig måske også over fremtiden for 256-bit kryptering. Du synes måske, at det er fint, at 256-bit kryptering er bedst i klassen i dag, men vil det forblive som i fremtiden, når computerkraft øges? Nå, svaret er ja. Det vil forblive uknuseligt i de kommende år i det mindste. Ændringen i algoritmen sker på grund af stigende computerkraft og dens mekanisme. CA/B -forummet anbefaler altid opgradering af krypteringsstyrke på grund af det skiftende teknologiske miljø.

Konklusion

Så det var vores forklaring på, hvor sikker er AES 256 bit kryptering. Den nederste linje er, at det er den mest sikre krypteringsmetode, som du kan bruge i dag, og det forbliver så i en overskuelig fremtid. Du kan begynde at bruge det til sikkerheden for følsomme data i din virksomhed. Hvis du stadig har spørgsmål i dit sind, skal du dele dem i kommentarerne nedenfor, og vi prøver vores bedste for at besvare dem.