Hvad er AES -kryptering, og hvordan fungerer det

De nævnte trin skal følges for hver blok sekventielt. Når de med succes krypterer de enkelte blokke, slutter det dem sammen for at danne den endelige chiffertekst. Trinene er som følger:

Trin i AES -krypteringsprocessen

Krypteringsprocessen bruger et sæt specielt afledte nøgler kaldet runde taster. Disse anvendes sammen med andre operationer på en række data, der indeholder nøjagtigt en blok af data?de data, der skal krypteres. Denne matrix kalder vi statens array.

Du tager følgende AES-trin til kryptering til en 128-bit blok:

- Afled sættet med runde nøgler fra chiffernøglen.

- Initialiser statens array med blokdataene (PLAINTEXT).

- Tilføj den indledende rundnøgle til starttilstand.

- Udfør ni runder med statsmanipulation.

- Udfør den tiende og sidste runde af statsmanipulation.

- Kopier den endelige statsarray ud som de krypterede data (chiffertekst).

Årsagen til, at runderne er blevet opført som “ni efterfulgt af en sidste tiende runde”, er fordi den tiende runde involverer en lidt anden manipulation fra de andre.

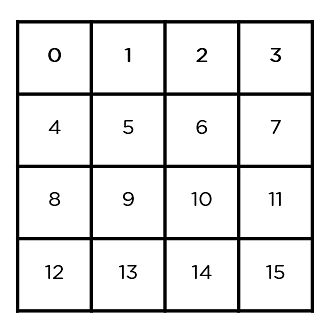

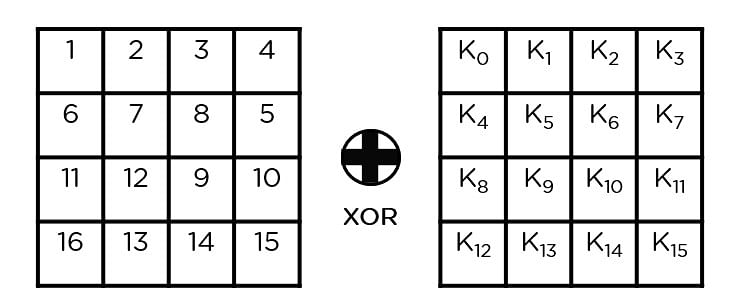

Den blok, der skal krypteres, er bare en sekvens på 128 bit. AES arbejder med bytemængder, så vi først konverterer 128 bitene til 16 byte. Vi siger “konvert”, men i virkeligheden er det næsten helt sikkert opbevaret på denne måde. Operationer i RSN/AES udføres på en to-dimensionel byte-række af fire rækker og fire kolonner. I starten af krypteringen, de 16 byte af data, nummererede D0 ? D15, indlæses i matrixen som vist i tabel A.5.

Hver runde af krypteringsprocessen kræver en række trin for at ændre statsarrayet. Disse trin involverer fire typer operationer kaldet:

Detaljerne om disse operationer er beskrevet inden for kort tid, men først skal vi se mere detaljeret på genereringen af de runde nøgler, såkaldt, fordi der er en anden for hver runde i processen.

Den chiffernøgle, der bruges til kryptering, er 128 bit lang. Hvor denne nøgle kommer fra er ikke vigtig her; Se kapitel 10 om nøglehierarki, og hvordan de tidsmæssige krypteringstaster produceres. Ciffernøglen er allerede resultatet af mange hashing og kryptografiske transformationer, og når den ankommer til AES -blokkrypteringen, er den langt væk fra den hemmelige masternøgle, der er indeholdt af godkendelsesserveren. Endelig bruges det til at generere et sæt på elleve 128-bit runde nøgler, der vil blive kombineret med dataene under kryptering. Selvom der er ti runder, er der behov for elleve nøgler, fordi en ekstra nøgle føjes til den indledende statsgruppe, inden runderne starter. Den bedste måde at se disse nøgler på er en række elleve 16-byte-værdier, der hver består af fire 32-bit ord, som vist i tabel a.6.

Til at begynde med initialiseres den første runde nøgle RKEY0 simpelthen til værdien af chiffernøglen (det er den hemmelige nøgle, der leveres gennem nøglehierarkiet). Hver af de resterende ti nøgler er afledt af dette som følger.

Tabel a.6. Round Key Array

Hvad er AES -kryptering, og hvordan fungerer det?

Kryptering har fundet et sted i dagens digitale verden ved at dyrke en kultur for sikkerhed og privatlivets fred. Da AES -krypteringsalgoritmen efterfulgte datakrypteringsstandarden som den globale standard for krypteringsalgoritmer i 2001, fik den mange mangler fra sin forgænger. Det blev set som fremtiden for kryptering i dagligdags applikationer. Indtil videre har den avancerede krypteringsstandard nået de mål, der er placeret under starten. Og det har en lang vej at vokse.

Bliv ekspert inden for cybersikkerhedsfeltet

Post Graduate Program i Cyber Security Explore Program

Hvorfor var AES -krypteringsalgoritmen nødvendig?

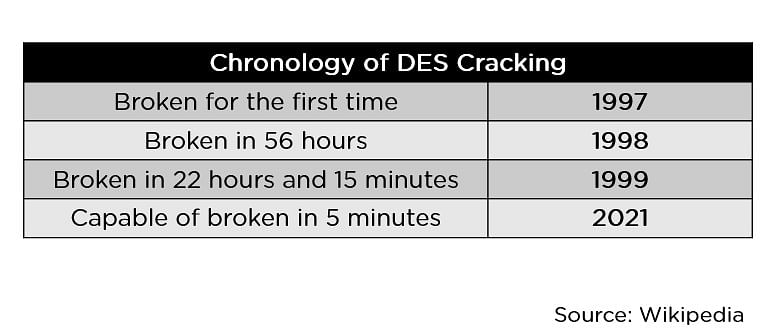

Når datakrypteringsstandardalgoritmen, også kendt som DES -algoritmen, blev dannet og standardiseret, gav det mening for den generation af computere. At gå efter dagens beregningsstandarder, at bryde ind i DES -algoritmen blev lettere og hurtigere med hvert år, som det ses på billedet herunder.

En mere robust algoritme var timens behov, med længere nøglestørrelser og stærkere chiffere til at bryde ind i. De skabte Triple DES til at løse dette problem, men det blev aldrig mainstream på grund af dets relativt langsommere tempo. Den avancerede krypteringsstandard kom således til at overvinde denne ulempe.

Hvad er den avancerede krypteringsstandard?

AES -krypteringsalgoritmen (også kendt som Rijndael -algoritmen) er en symmetrisk blokcifferalgoritme med en blok/chunk -størrelse på 128 bit. Det konverterer disse individuelle blokke ved hjælp af nøgler på 128, 192 og 256 bit. Når det krypterer disse blokke, slutter det dem sammen for at danne chifferteksten.

Det er baseret på et substitution-permutationsnetværk, også kendt som et SP-netværk. Det består af en række tilknyttede operationer, herunder udskiftning af input med specifikke output (substitutioner) og andre, der involverer bit blanding (permutationer).

I denne tutorial vil du gennemgå nogle af de fremtrædende funktioner, som AES tilbyder som en globalt standardiseret krypteringsalgoritme.

Hvad er funktionerne i AES?

- SP -netværk: Det fungerer på en SP -netværksstruktur snarere end en Feistel -chifferstruktur, som det ses i tilfælde af DES -algoritmen.

- Nøgleudvidelse: Det tager en enkelt nøgle op i den første fase, som senere udvides til flere nøgler, der bruges i individuelle runder.

- Byte -data: AES -krypteringsalgoritmen udfører operationer på byte -data i stedet for bitdata. Så den behandler den 128-bit blokstørrelse som 16 byte under krypteringsproceduren.

- Nøglelængde: Antallet af runder, der skal udføres. Den 128-bit nøglestørrelse har ti runder, den 192-bit nøglestørrelse har 12 runder, og den 256-bit nøglestørrelse har 14 runder.

Clear Comptia, CEH og CISSP -certificeringer!

Cyber Security Expert Master’s Program Explore Program

Hvordan fungerer AES?

For at forstå, hvordan AES fungerer, skal du først lære, hvordan det overfører information mellem flere trin. Da en enkelt blok er 16 byte, indeholder en 4×4 matrix dataene i en enkelt blok, hvor hver celle har en enkelt byte med information.

Den matrix, der er vist på billedet ovenfor, er kendt som en statsarray. Tilsvarende udvides nøglen, der oprindeligt bruges til (n+1) taster, hvor N er antallet af runder, der skal følges i krypteringsprocessen. Så for en 128-bit nøgle er antallet af runder 16, uden ingen. af nøgler, der skal genereres, er 10+1, hvilket er i alt 11 nøgler.

Skridt, der skal følges i AES

De nævnte trin skal følges for hver blok sekventielt. Når de med succes krypterer de enkelte blokke, slutter det dem sammen for at danne den endelige chiffertekst. Trinene er som følger:

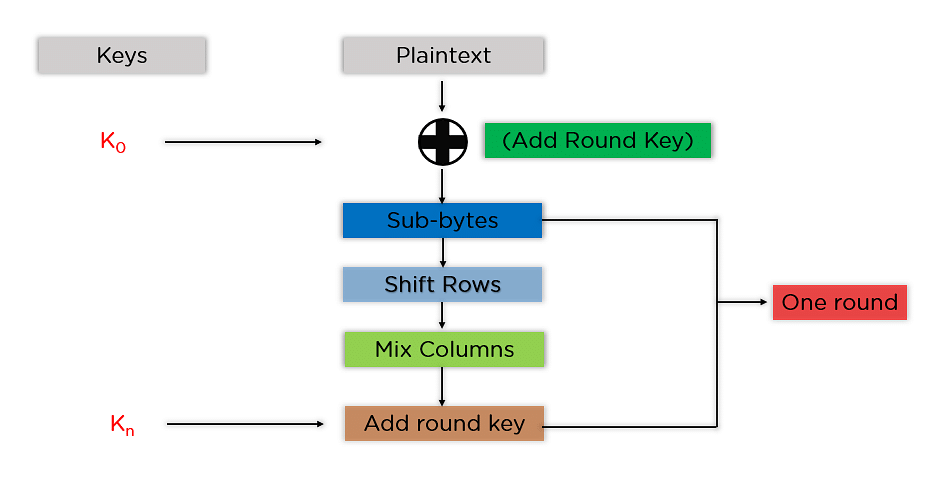

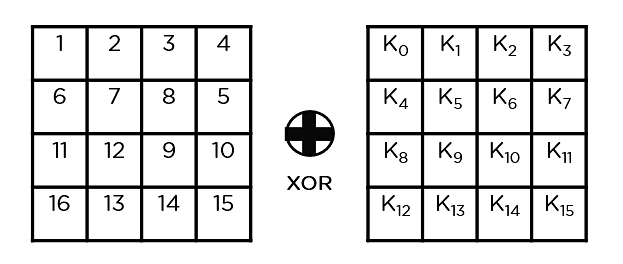

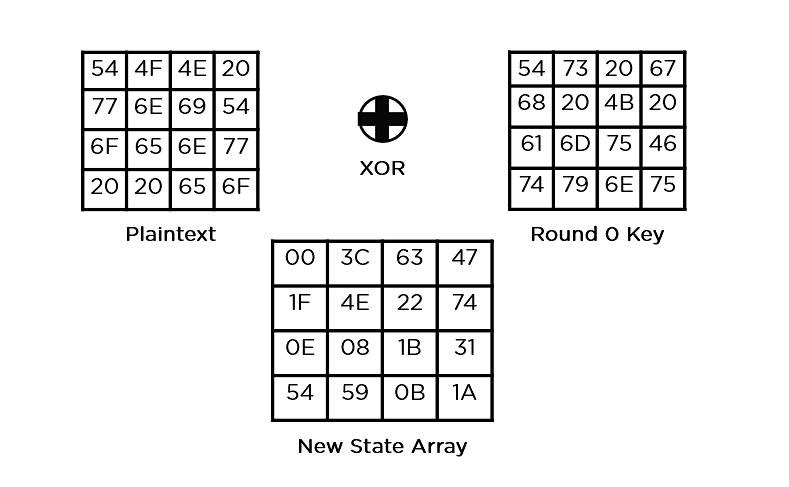

- Tilføj rundnøgle: Du videregiver de blokdata, der er gemt i statens array gennem en XOR -funktion med den første nøgle genereret (K0). Det videregiver den resulterende statsopstilling som input til det næste trin.

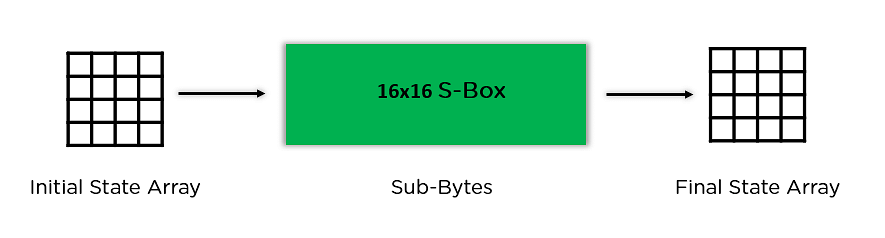

- Sub-Bytes: I dette trin konverterer det hver byte af statens array til hexadecimal, opdelt i to lige store dele. Disse dele er rækker og kolonner, der er kortlagt med en substitutionsboks (S-boks) for at generere nye værdier til den endelige statsgruppe.

Sneak peek til Caltechs cyber -sikkerhed bootcamp

Gratis webinar | 21. september, torsdag | 21.00 IST Registrer nu!

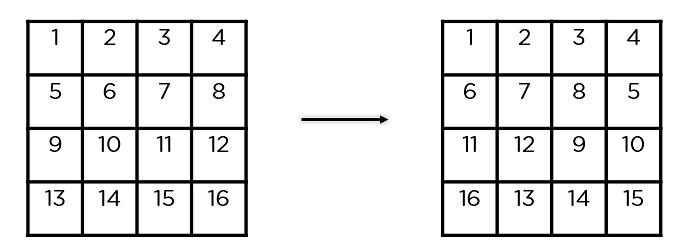

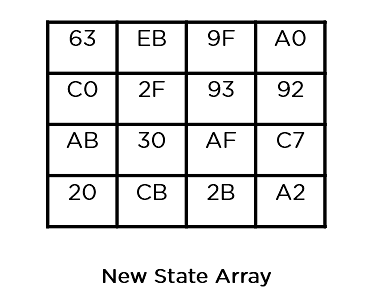

- Skift rækker: Det bytter rækkeelementerne mellem hinanden. Det springer over den første række. Det skifter elementerne i anden række, en position til venstre. Det skifter også elementerne fra den tredje række to på hinanden følgende positioner til venstre, og det skifter den sidste række tre positioner til venstre.

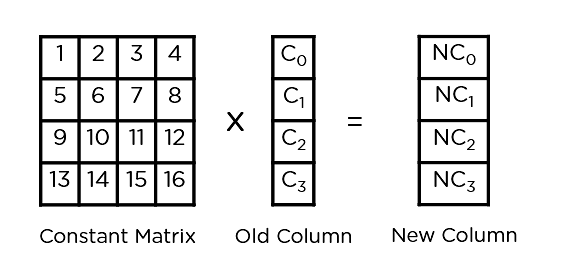

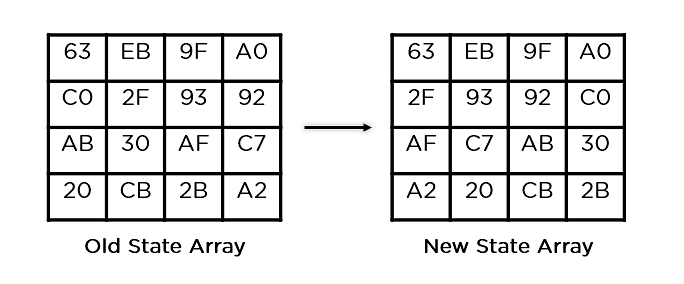

- Blandingskolonner: Det multiplicerer en konstant matrix med hver kolonne i statens array for at få en ny kolonne til den efterfølgende statsopstilling. Når alle kolonnerne er ganget med den samme konstante matrix, får du din statsgruppe til det næste trin. Dette særlige trin skal ikke gøres i den sidste runde.

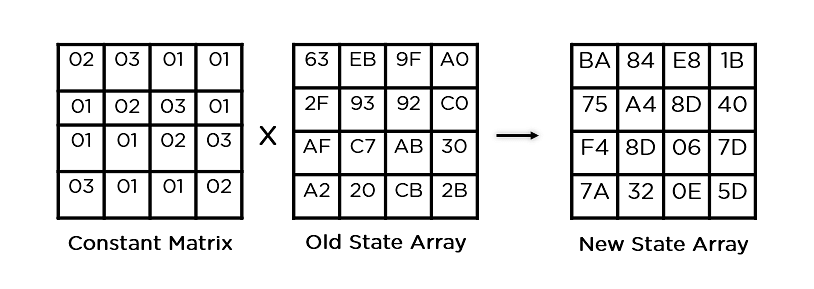

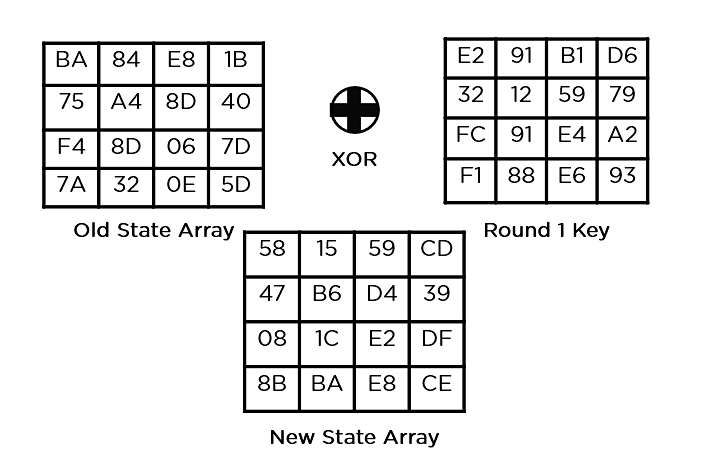

- Tilføj rundnøgle: Den respektive nøgle til runden er XOR’d med statsarrayet opnås i det foregående trin. Hvis dette er den sidste runde, bliver den resulterende tilstandsarray chifferteksten for den specifikke blok; Ellers går det som den nye statsopstillingsinput til næste runde.

Nu hvor du forstår de grundlæggende trin, der er nødvendige for at gennemgå krypteringsproceduren, skal du forstå dette eksempel for at følge med.

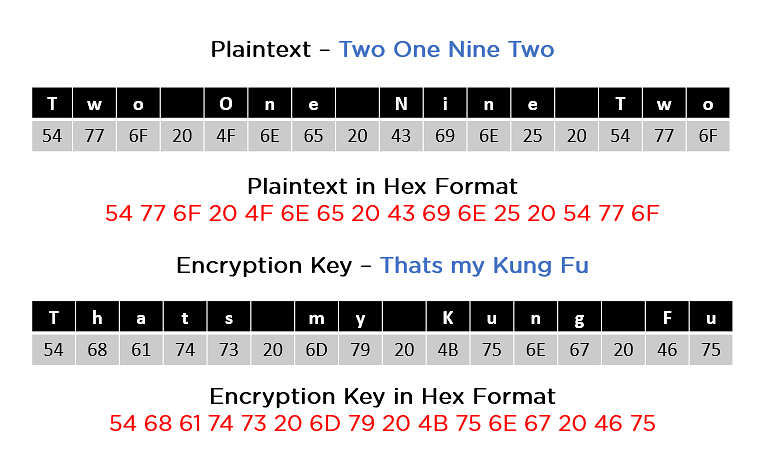

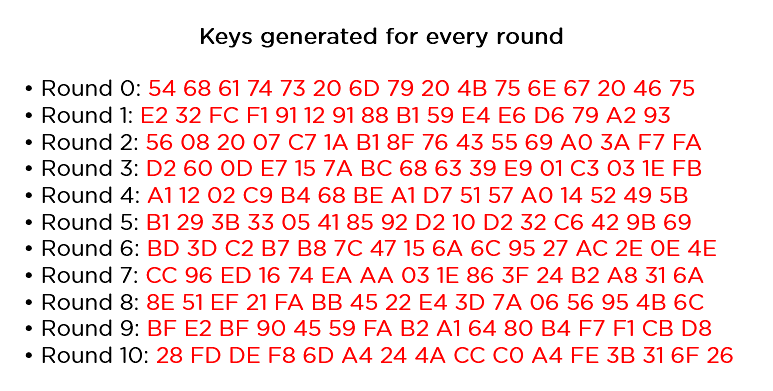

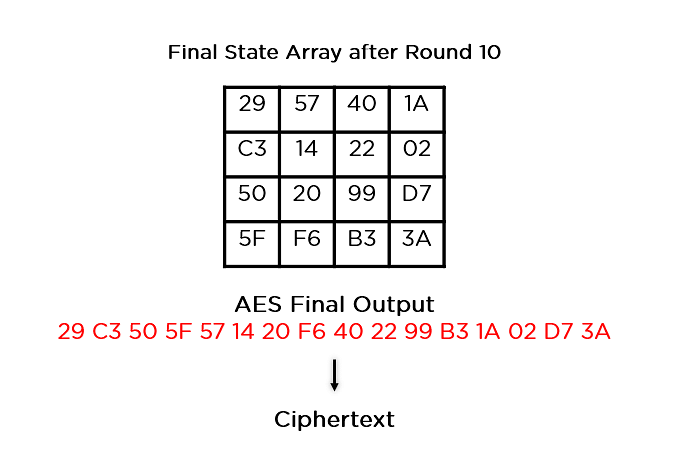

Som du kan se på billedet ovenfor, konverterer The Plaintext og Encryption Keys til hex -format, inden operationerne begynder. Derfor kan du generere nøglerne til de næste ti runder, som du kan se nedenfor.

Du skal følge de samme trin, der er forklaret ovenfor, sekventielt udtrække statens array og videregive den som input til næste runde. Trinene er som følger:

Clear Comptia, CEH og CISSP -certificeringer!

Cyber Security Expert Master’s Program Explore Program

- Tilføj rundnøgle:

- Sub-Bytes: Det passerer elementerne gennem en 16×16 S-boks for at få en helt ny statsarray.

Denne statsopstilling er nu den sidste chiffertekst for netop denne runde. Dette bliver input til næste runde. Afhængig af nøglelængden gentager du ovenstående trin, indtil du gennemfører runde 10, hvorefter du modtager den endelige chiffertekst.

Nu hvor du forstår, hvordan AES fungerer, skal du gennemgå nogle af applikationerne af denne krypteringsalgoritme.

Clear Comptia, CEH og CISSP -certificeringer!

Cyber Security Expert Master’s Program Explore Program

Hvad er anvendelser af AE’er?

Anvendelserne af AES -krypteringsalgoritmen er som følger:

- Trådløs sikkerhed: Trådløse netværk er sikret ved hjælp af den avancerede krypteringsstandard til at autentificere routere og klienter. WiFi -netværk har firmwaresoftware og komplette sikkerhedssystemer baseret på denne algoritme og er nu i daglig brug.

- Krypteret browsing: AES spiller en enorm rolle i at sikre webstedsservergodkendelse fra både klient- og serverenden. Med både symmetrisk og asymmetrisk kryptering, der bruges, hjælper denne algoritme i SSL/TLS -krypteringsprotokoller til altid at gennemse den største sikkerhed og privatlivets fred og privatliv.

Nu hvor du lærte om anvendelsen af AES -kryptering, skal du se på dens opgraderinger over dens forgænger, DES -krypteringsalgoritmen.

Forskelle mellem AES & DES

Des algoritme

AES -algoritme

Nøglelængde – 56 bit

Nøglelængde – 128, 192, 256 bit

Blokstørrelse – 64 bit

Blokstørrelse – 128 bit

Rettet nr. af runder

Ingen. af runder afhængig af nøglelængden

Langsommere og mindre sikker

Hurtigere og mere sikker

FAQS

1. Er AES -kryptering sikkert?

AES -kryptering er sikker; Imidlertid varierer dens sikkerhed afhængigt af dets varianter. For eksempel ved hjælp af brute-force-metoder er 256-bit næsten uigennemtrængelig, mens 52-bit DES-tasten kan knækkes på mindre end en dag.

2.Er AES den bedste krypteringsmetode?

På grund af sine nøglelængdeindstillinger forbliver AES -kryptering det bedste valg til at sikre kommunikation. Den tid, der kræves til at knække en krypteringsalgoritme, er direkte relateret til længden af den anvendte nøgle, jeg.e., 128-bit, 192-bit og 256-bit.

3. Hvad bruges AES -kryptering til?

AES implementeres i hardware og software over hele verden for at kryptere følsomme data. Det er en symmetrisk blokciffer, der er vigtig for regeringens computersikkerhed, elektronisk databeskyttelse og cybersikkerhed.

4. Hvilket er bedre: RSA eller AES?

RSA er betydeligt langsommere og mere beregningsmæssigt intensiv end AES. RSA har at gøre med store antal og beregninger, hvilket gør det langsommere. AES betragtes som sikker mod analyse med kvantecomputere og bruges generelt af forskellige organisationer.

5. Er AES gratis at bruge?

AES er gratis tilgængelig, og enhver kan bruge det. Selvom flere lande anvender eksportbegrænsninger, er det en åben standard, der er gratis at bruge til enhver privat, offentlig, ikke-kommerciel eller kommerciel brug.

6. Hvad er Aes?

Avanceret krypteringsstandard er en symmetrisk blokciffer valgt af den amerikanske regering. Det konverterer de enkelte blokke ved hjælp af forskellige taster. Det er en af de bedste krypteringsprotokoller, der er tilgængelige, så alle kan nyde deres daglige online aktiviteter uden forstyrrelse.

Hvordan kan Simplilearn hjælpe dig?

Med dette har du set den indflydelse, som AES -kryptering har på den globale scene, med mange systemer, der har brug for en sikker kanal for godkendelse, da Des kollapsede. Med mange baser til at dække i cybersikkerhed er kryptografi et af de mest afgørende aspekter, selvom flere andre emner er vigtige for at udmærke sig som cybersecurity -ekspert.

Simplilearn tilbyder et “cybersecurity -ekspert” -kursus designet til at udstyre dig med alle de nødvendige færdigheder til at starte eller promovere din karriere inden for cybersikkerhed. Det har ikke nogen akademiske forudgående henvendelser, og det indledende modul vil forberede begyndere til det kommende kursus. Uddannelse til meget efterspurgte certificeringer som Comptia Security+, CEH, CISM og CISSP er i spidsen for dette kursus og forbereder dig til de bedste job, der tilbydes i branchen.

Transform din cybersikkerhedskarriere og blive en branche-klar professionel ved at tilmelde os vores avancerede udøvende program i cybersikkerhed i dag.

Konklusion

Denne tutorial udforsker behovet for AES -kryptering, dens oprindelse og proces med kryptering, helt op til dens applikationer og en direkte sammenligning med DES -algoritmen. Håber, at denne tutorial har været af værdi for dig.

Hvis du ønsker at lære yderligere om krypteringer, kryptografi og andre grundlæggende koncepter og færdigheder inden for cybersikkerhed, bør Simplilearns Advanced Executive Program i Cyber Security -program være en god pasform for dig. Dette program dækker alle de grundlæggende og avancerede aspekter af cybersikkerhed og giver dig den rigtige jobklare træning, du har brug for for at blive en ekspert i cybersecurity i verdensklasse i dag i dag. Udforsk programmet i dag.

Har du spørgsmål til os vedrørende denne AES -krypteringsvejledning? Tøv ikke med at nævne dem i kommentarsektionen i denne tutorial, og vi ville være glade for at få vores eksperter til at svare dem for dig.

Om forfatteren

Baivab Kumar Jena

Baivab Kumar Jena er en kandidat til datalogi Engineering, han er godt bevandret på flere kodende sprog såsom C/C ++, Java og Python.

Anbefalede programmer

Avanceret udøvende program i cybersikkerhed